53만 명의 스토킹 앱 결제 기록이 해킹당했다

우크라이나 스토킹웨어 업체 해킹으로 53만 건 결제 정보 유출. 불법 감시 앱 고객들의 이메일과 카드 정보 공개되며 디지털 프라이버시 논란 재점화

53만 건의 결제 기록이 한순간에 세상에 드러났다

해커 한 명이 우크라이나 스토킹웨어 업체 Struktura의 데이터베이스를 털어 536,000개의 고객 결제 정보를 공개했다. 이 기록들은 uMobix, Geofinder, Xnspy 같은 불법 감시 앱을 구매한 사람들의 이메일 주소, 결제 카드 정보, 구매 금액을 담고 있다.

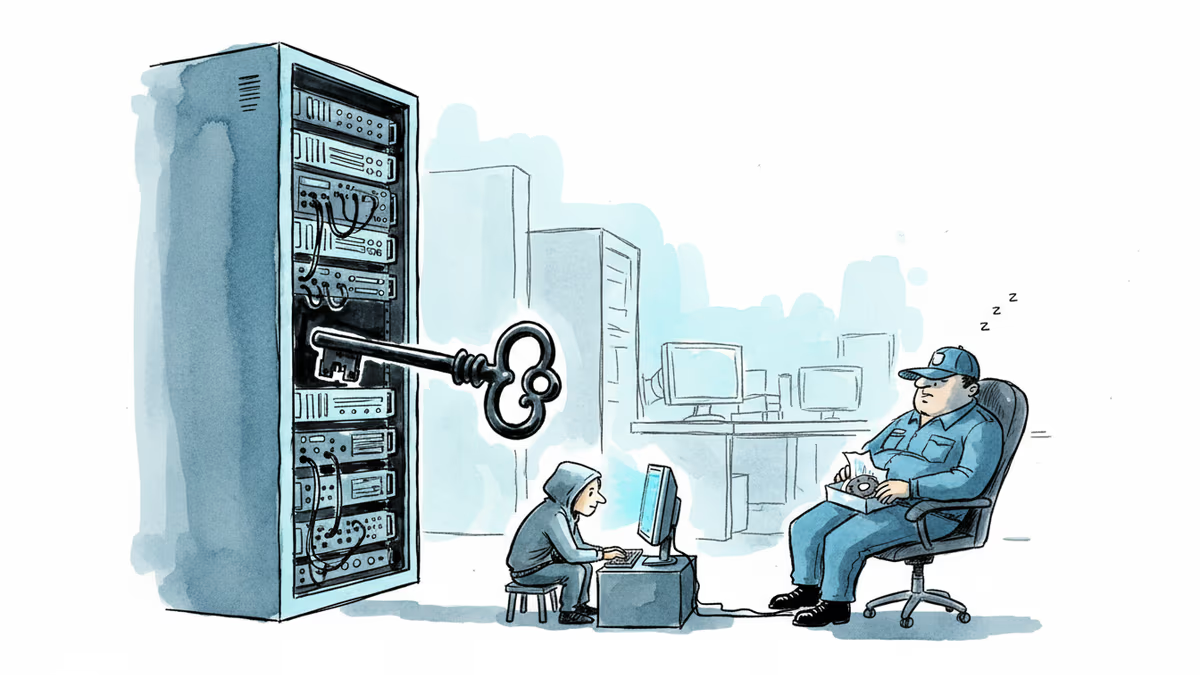

문제는 단순한 데이터 유출이 아니다. 이번 해킹으로 드러난 건 '감시하는 자가 감시당하는' 아이러니다. 다른 사람을 몰래 추적하려던 고객들의 신원이 오히려 공개된 셈이다.

해커의 동기: "재미로 스파이 앱을 타겟한다"

'wikkid'라는 닉네임의 핵티비스트는 테크크런치와의 인터뷰에서 웹사이트의 '사소한' 버그를 이용해 데이터를 긁어왔다고 밝혔다. 그는 "사람들을 감시하는 데 쓰이는 앱들을 타겟으로 삼는 게 재미있다"고 말했다.

이 해커는 수집한 데이터를 해킹 포럼에 공개했다. 데이터에는 고객 이메일, 구매한 앱 종류, 결제 금액, 카드사 정보(비자/마스터카드), 카드 번호 마지막 4자리가 포함됐다. 다행히 결제 날짜는 포함되지 않았다.

테크크런치는 공개 이메일 주소(Mailinator 등)를 이용해 실제 계정과 매칭시켜 데이터의 진위를 확인했다. 또한 거래 고유번호를 업체의 결제 페이지와 대조해 정보가 실제임을 검증했다.

스토킹웨어의 실체: 합법을 가장한 불법 감시

uMobix와 Xnspy 같은 앱들은 한번 설치되면 피해자의 모든 것을 빨아들인다. 통화 기록, 문자 메시지, 사진, 인터넷 검색 기록, 정확한 위치 정보까지 실시간으로 감시자에게 전송한다.

이들 앱은 '배우자 감시'나 '자녀 보호'를 내세워 마케팅하지만, 실상은 불법 스토킹 도구다. 상대방 동의 없이 이런 앱을 설치하는 것은 대부분 국가에서 범죄행위다.

Xnspy는 2022년에도 수만 명의 안드로이드와 아이폰 사용자 데이터를 유출한 전력이 있다. 감시 업체들의 보안 의식이 얼마나 허술한지를 보여주는 사례다.

업체의 정체: 영국 가면 쓴 우크라이나 회사

흥미롭게도 해킹 포럼에는 이 업체가 'Ersten Group'이라는 영국 소프트웨어 스타트업으로 소개됐다. 하지만 테크크런치 조사 결과, 데이터에 포함된 테스트용 이메일들은 모두 우크라이나 회사 Struktura를 가리켰다.

Struktura의 웹사이트는 Ersten Group과 거의 동일했고, 데이터에는 Struktura CEO 비토리아 조심(Viktoriia Zosim)의 1달러 테스트 거래 기록도 포함돼 있었다.

두 회사 모두 테크크런치의 논평 요청에 응답하지 않았다.

감시 산업의 역설적 취약성

지난 몇 년간 수십 개의 스토킹웨어 업체들이 해킹당하거나 고객 데이터를 유출했다. 다른 사람의 프라이버시를 침해하는 사업을 하면서 정작 자신들의 보안은 엉망인 셈이다.

이는 단순한 기술적 문제가 아니다. 불법적 성격의 사업을 하다 보니 정상적인 보안 투자나 감사를 받기 어려운 구조적 문제가 있다. 합법적 기업들이 받는 보안 인증이나 규제 감독에서 벗어나 있기 때문이다.

기자

관련 기사

영국 비자 신청 대행 사이트 'UK Visa Portal'에서 10만 건 이상의 여권 사진과 셀피가 외부에 노출됐다. 피해자들은 공식 정부 사이트로 착각하고 개인정보를 제출했다.

주당 3억 2500만 번 다운로드되는 오픈소스 프레임워크 Starlette에서 치명적 보안 취약점이 발견됐다. MCP 서버를 통해 AI 에이전트가 보관 중인 자격증명과 민감 데이터가 무방비 상태로 노출될 수 있다.

GitHub 내부 코드 저장소 3,800개가 해킹됐다. VS Code 확장 프로그램을 통한 공급망 공격의 실체와, 개발자 생태계 전반이 새로운 표적이 된 이유를 분석한다.

Dirty Frag' 취약점이 리눅스 전 배포판에서 루트 권한 탈취를 허용한다. 익스플로잇 코드가 공개된 지 3일, 마이크로소프트는 이미 실제 공격 시도를 포착했다.

의견

이 기사에 대한 생각을 나눠주세요

로그인하고 의견을 남겨보세요