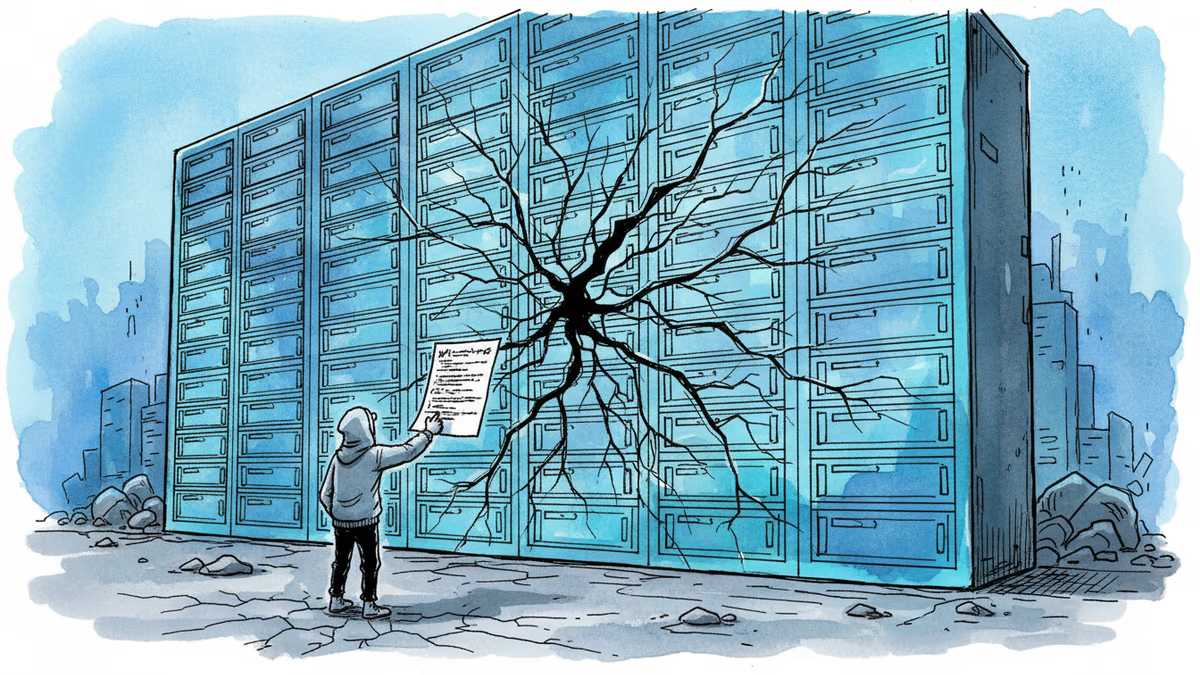

리눅스 서버 90%가 뚫릴 수 있다

리눅스 커널 전반을 겨냥한 보안 취약점 'CopyFail'이 공개됐다. 2017년 이후 출시된 거의 모든 리눅스 배포판에 영향을 미치며, 미국 정부는 5월 15일까지 패치를 의무화했다.

짧은 파이썬 스크립트 하나. 그게 전부다. 이 코드 몇 줄이 2017년 이후 출시된 거의 모든 리눅스 시스템에서 최고 관리자 권한을 탈취할 수 있다.

무슨 일이 벌어졌나

보안 연구기업 Theori가 발견한 리눅스 커널 취약점 CopyFail(공식 추적 번호 CVE-2026-31431)이 지난주 익스플로잇 코드와 함께 공개됐다. 문제는 공개 직후 실제 해킹 공격에 활용되기 시작했다는 것. 미국 사이버보안청 CISA는 이를 확인하고, 연방 민간 기관 전체에 5월 15일까지 패치 적용을 명령했다.

취약점의 이름은 리눅스 커널이 특정 데이터를 복사해야 할 때 복사하지 못하는(CopyFail) 결함에서 따왔다. 이 오류가 커널 내부의 민감한 데이터를 손상시키고, 공격자는 그 틈을 타 커널의 시스템 전체 접근 권한을 가로챈다. 쉽게 말해, 일반 사용자 계정으로 로그인한 공격자가 서버의 '신(神)' 권한을 얻는 것이다.

영향을 받는 범위가 이례적으로 넓다. Red Hat Enterprise Linux 10.1, Ubuntu 24.04 LTS, Amazon Linux 2023, SUSE 16, Debian, Fedora, 그리고 컨테이너 오케스트레이션 플랫폼 Kubernetes까지 검증됐다. 개발자 Jorijn Schrijvershof는 이 취약점의 '폭발 반경(blast radius)'이 비정상적으로 크다고 표현했다.

왜 이게 특히 위험한가

CopyFail은 인터넷을 통해 단독으로 침투하지는 못한다. 하지만 여기서 안심하면 안 된다.

Microsoft의 분석에 따르면, 이 취약점은 인터넷을 통해 실행 가능한 다른 취약점과 결합할 경우 원격에서도 루트 권한 탈취가 가능하다. 공격 경로는 세 가지다. 첫째, 악성 링크나 첨부파일로 리눅스 사용자를 속이는 방식. 둘째, 인터넷 노출 취약점과 연계하는 체인 공격. 셋째, 오픈소스 개발자 계정을 해킹해 코드에 악성 코드를 심는 공급망 공격.

데이터센터 서버 한 대가 뚫리면 파장은 그 서버에 그치지 않는다. 해당 서버에 연결된 수십, 수백 개의 기업 애플리케이션, 데이터베이스, 동일 네트워크의 다른 서버까지 연쇄적으로 노출된다. 세계 데이터센터의 상당수가 리눅스로 운영된다는 점을 감안하면, 이 취약점은 단순한 OS 버그가 아니라 글로벌 인프라 전체의 문제다.

패치는 있지만, 문제는 배포

리눅스 커널 보안팀은 3월 말 취약점 보고를 받고 약 1주일 만에 패치를 완료했다. 속도는 빨랐다. 그러나 리눅스 생태계의 구조적 특성이 발목을 잡는다.

리눅스는 단일 제품이 아니다. 수십 개의 배포판이 각자의 방식으로 커널을 가져다 쓴다. 커널 패치가 나와도, 각 배포판이 이를 검증하고 자체 업데이트로 내보내는 데 시간이 걸린다. 그 사이 수많은 시스템이 패치 없이 노출된 상태로 남는다. 오픈소스의 유연성이 보안 대응에서는 취약점이 되는 아이러니다.

국내 기업들도 예외가 아니다. 네이버, 카카오, 주요 금융기관과 공공기관 서버 인프라의 상당 부분이 리눅스 기반으로 운영된다. 자체 보안팀을 갖춘 대기업은 신속히 대응하겠지만, 리눅스 서버를 쓰는 중소 SaaS 기업이나 스타트업은 현재 자신이 취약한 상태인지조차 모를 수 있다.

본 콘텐츠는 AI가 원문 기사를 기반으로 요약 및 분석한 것입니다. 정확성을 위해 노력하지만 오류가 있을 수 있으며, 원문 확인을 권장합니다.

관련 기사

마이크로소프트의 Xbox 하드웨어 매출이 33% 급감했다. 그런데 회사 전체 매출은 829억 달러로 사상 최대 수준이다. 이 역설이 게임 산업의 미래를 보여준다.

ChatGPT 등장 이후 AI 기반 사이버범죄가 폭발적으로 증가하고 있다. 피싱부터 딥페이크까지, 더 빠르고 저렴해진 사기의 시대—우리는 얼마나 준비되어 있는가?

Anthropic의 최강 보안 AI '미토스'가 디스코드 사용자들에게 뚫렸다. 동시에 북한 해커는 AI로 악성코드를 짜고, 모질라는 AI로 271개 취약점을 잡았다. 사이버보안의 새 질서가 형성되고 있다.

미 특수부대원이 베네수엘라 마두로 축출 작전에 직접 참여한 뒤, 기밀 정보를 이용해 예측 시장 폴리마켓에서 40만 달러를 벌어 기소됐다. 예측 시장의 성장과 내부자 거래 규제의 공백을 짚는다.

의견

이 기사에 대한 생각을 나눠주세요

로그인하고 의견을 남겨보세요