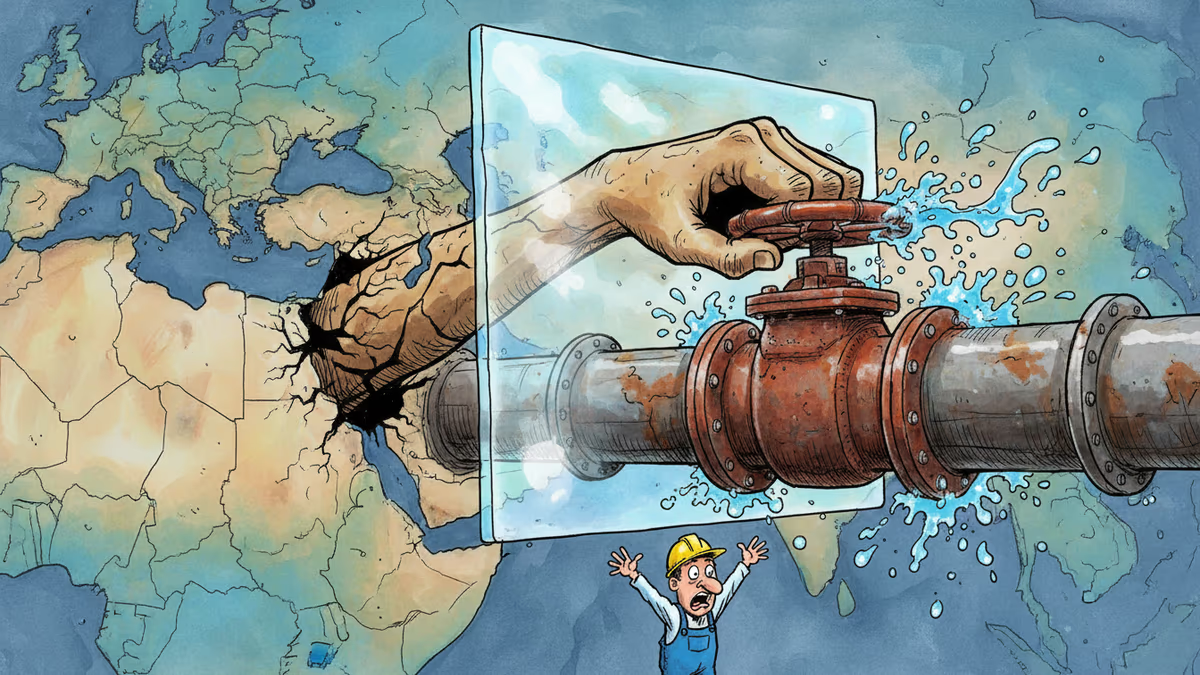

수도꼭지와 전력망이 전쟁터가 됐다

이란 정부 지원 해커들이 미국 수도·전력·지방정부 시스템을 직접 조작하는 수준으로 사이버 공격을 고도화했다. FBI·NSA·CISA가 공동 경보를 발령한 배경과 한국 기반시설에 주는 시사점을 분석한다.

수도 밸브가 원격으로 열린다. 발전소 계기판 숫자가 조작된다. 공격자는 지구 반대편에 있다.

2026년 4월 7일, FBI·NSA·CISA·미국 에너지부가 동시에 서명한 공동 경보가 공개됐다. 이란 정부의 지원을 받는 해커들이 미국의 상수도·하수처리·전력·지방정부 시스템에 침투해 실제 운영 장비를 원격으로 조작하는 수준까지 전술을 끌어올렸다는 내용이다. 네 개 기관이 동시에 이름을 올린 경보는 이례적이다. 그만큼 위협의 무게가 다르다는 신호다.

해커들이 건드린 것: 클릭 몇 번으로 현실이 바뀌는 장치들

이번 공격의 핵심 표적은 PLC(프로그래머블 로직 컨트롤러)와 SCADA(산업제어시스템)다. 낯선 이름이지만 역할은 단순하다. 수도관 밸브를 열고 닫고, 펌프 압력을 조절하고, 전력 흐름을 제어하는 '현실 세계의 리모컨'이다. 공장 자동화부터 댐 수문 제어까지, 현대 기반시설의 물리적 작동을 책임지는 장치들이다.

기관들에 따르면 해커들은 인터넷에 노출된 이 장치들에 직접 접근해 두 가지를 했다. 첫째, 운영자 화면에 표시되는 수치를 조작했다. 현장은 정상인데 계기판은 이상을 표시하거나, 반대로 실제 이상이 발생해도 정상으로 보이게 만들 수 있다. 둘째, 장치 설정값이 저장된 프로젝트 파일을 악의적으로 변경했다. 이미 "운영 중단과 재정적 손실"이 발생했다고 기관들은 밝혔다. 구체적인 피해 기업이나 시설명은 공개되지 않았다.

왜 지금인가: 전쟁이 사이버 공간으로 번졌다

기관들은 이번 전술 고도화가 "미국-이스라엘과 이란 간 전쟁에 대한 대응일 가능성이 높다"고 명시했다. 2026년 2월 28일 이란 최고지도자가 공습으로 사망한 이후, 이란 정부 연계 해킹 그룹 Handala의 활동이 급격히 늘었다.

Handala의 최근 행적은 사이버 공격의 개념을 다시 쓰고 있다. 미국 의료기기 기업 Stryker를 침해해 수천 대의 직원 기기를 회사 자체 보안 도구로 원격 초기화했다. FBI 국장 Kash Patel의 개인 이메일 일부를 탈취해 공개했다. 그리고 이날 경보가 공개되기 불과 몇 시간 전, 트럼프 대통령은 소셜미디어에 "오늘 밤 이란이 호르무즈 해협 협상에 응하지 않으면 한 문명이 사라질 것"이라는 게시물을 올렸다. 외교적 위협과 사이버 경보가 같은 날 교차한 것이다.

이란은 사이버 공간에만 머물지 않았다. 중동 지역에 위치한 미국 소유·운영 데이터센터 여러 곳에 미사일과 공습을 가해 클라우드 서비스 장애를 유발했다. 물리적 공격과 사이버 공격이 동시에 진행되는 복합 전쟁의 양상이다.

세 개의 시선: 같은 사건, 다른 해석

미국 정부 입장에서 이번 경보는 방어적 조치인 동시에 메시지다. 공격 주체를 명확히 지목하고, 피해 사실을 인정하면서도, 동맹국과 민간 기업에 경각심을 높이는 외교적 도구이기도 하다.

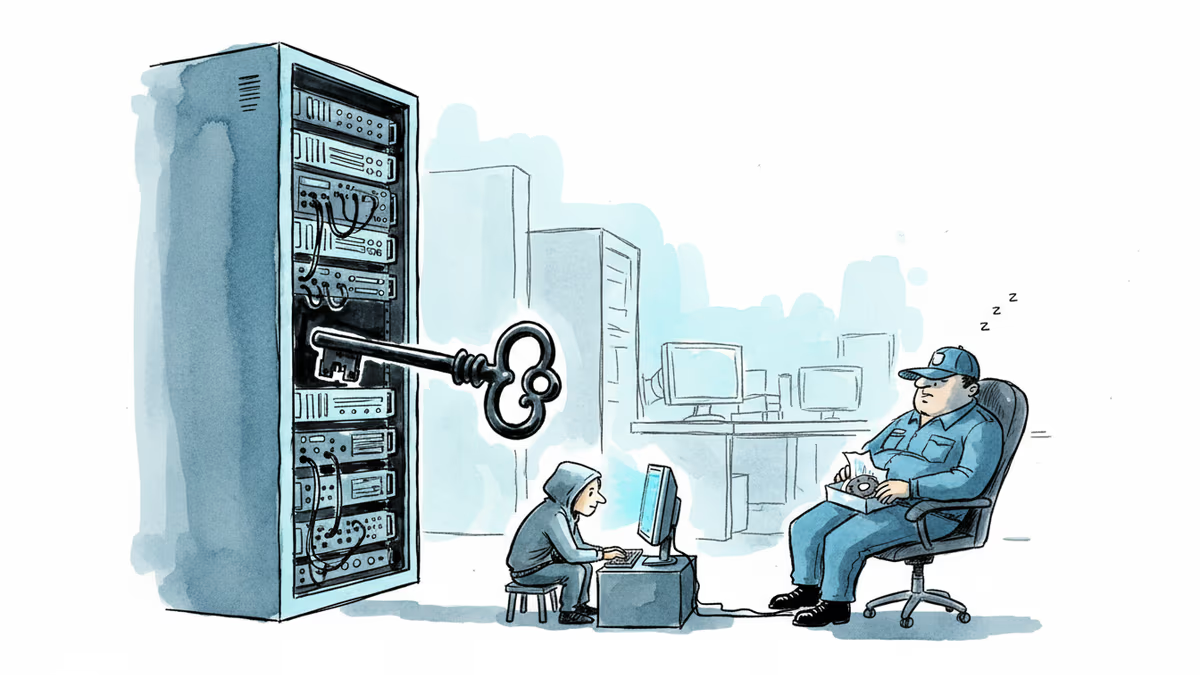

기반시설 운영자 입장은 복잡하다. 미국 수도·전력 시스템의 상당수는 노후화된 장비를 운용하며, 인터넷 연결을 전제하지 않고 설계된 PLC·SCADA 장치들이 편의를 위해 네트워크에 연결된 경우가 많다. 보안 패치 주기가 길고, 전담 사이버보안 인력이 없는 소규모 지방 상수도 시설도 수두룩하다. "공격받지 말라"는 경고는 받았지만, 어떻게 막을지는 각자의 몫이다.

한국의 관점에서 이 뉴스는 남의 일이 아니다. 한국의 산업제어시스템 보안 수준은 꾸준히 우려의 대상이었다. 한국수력원자력 해킹 시도(2014년), 한국전력 계열사 랜섬웨어 감염 등 선례가 있다. 북한이라는 상시적 사이버 위협 행위자를 옆에 둔 한국 입장에서, 이란이 미국 수도 시스템을 원격 조작했다는 사실은 "우리 시스템은 안전한가"라는 질문을 다시 꺼내들게 만든다. 한국인터넷진흥원(KISA)과 국가정보원이 ICS 보안 가이드라인을 내놓고 있지만, 실제 현장 적용률은 여전히 물음표다.

앞으로: 전쟁이 끝나도 취약점은 남는다

지정학적 긴장이 완화되더라도 이번 공격이 드러낸 구조적 취약점은 사라지지 않는다. 인터넷에 연결된 산업제어장치, 기본 비밀번호를 그대로 쓰는 레거시 시스템, 사이버보안 예산이 부족한 소규모 공공 시설. 이 세 가지 조건은 이란 해커가 아니더라도 누구에게나 열린 문이다.

CISA는 이미 "알려진 취약 장치 목록"을 운영하고 있지만, 목록에 오른 장치가 실제로 패치되는 속도는 느리다. 사이버보안은 한 번의 투자로 끝나는 프로젝트가 아니라, 운영 비용이 계속 드는 과정이다. 그 비용을 누가 부담할 것인지에 대한 사회적 합의는 아직 이루어지지 않았다.

기자

관련 기사

GitHub 내부 코드 저장소 3,800개가 해킹됐다. VS Code 확장 프로그램을 통한 공급망 공격의 실체와, 개발자 생태계 전반이 새로운 표적이 된 이유를 분석한다.

Dirty Frag' 취약점이 리눅스 전 배포판에서 루트 권한 탈취를 허용한다. 익스플로잇 코드가 공개된 지 3일, 마이크로소프트는 이미 실제 공격 시도를 포착했다.

OpenAI가 보안 특화 AI 이니셔티브 'Daybreak'를 출시했다. Codex 에이전트를 활용해 취약점을 공격자보다 먼저 탐지·패치하는 이 서비스는 Anthropic의 Claude Mythos와 정면 경쟁 구도를 형성한다.

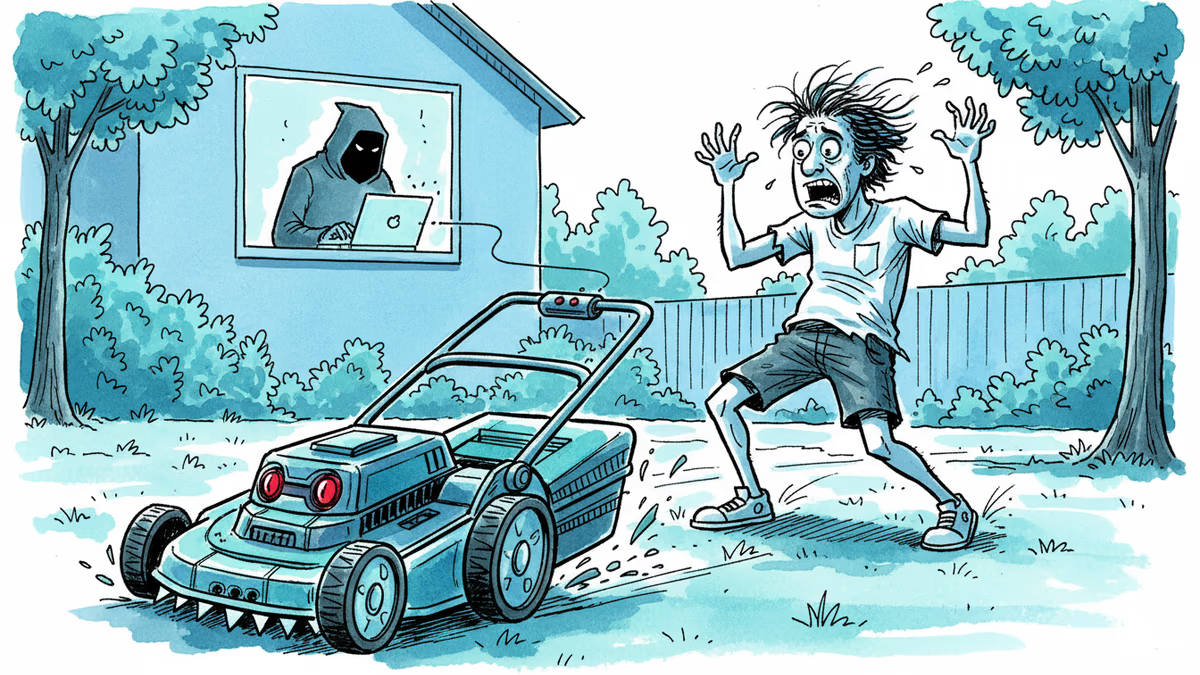

중국산 로봇 잔디깎기 야보(Yarbo)의 보안 취약점이 공개됐다. GPS 좌표, 와이파이 비밀번호, 이메일까지 노출. 기업은 사과하고 원격접속을 차단했지만, 스마트홈 시대의 근본 질문은 남는다.

의견

이 기사에 대한 생각을 나눠주세요

로그인하고 의견을 남겨보세요