Steamゲームにマルウェア潜伏——FBIが捜査開始

FBIがSteamに掲載されたゲームに仕込まれたマルウェアを調査中。BlockBlastersなど7タイトルが対象。ゲーマーはどう身を守るべきか?プラットフォームの責任とは何かを考える。

「ゲームをダウンロードしただけ」——それが感染の入口だった。

2026年3月13日、FBIはゲーム配信プラットフォームSteamに掲載された複数のゲームにマルウェアが仕込まれていたとして、捜査を開始したと発表しました。対象となったのは、BlockBlasters、Chemia、Dashverse/DashFPS、Lampy、Lunara、PirateFi、Tokenovaの7タイトル。いずれも過去2年間にわたってSteamストアに公開されていたとされています。

「遊べるトロイの木馬」——手口の巧妙さ

これらのゲームは、実際にプレイ可能な状態で公開されていました。粗削りながらも動作するゲームとして配布されていたため、ユーザーが不審に思いにくい設計でした。しかし開発者の真の目的は、ゲームそのものではありませんでした。ユーザーがゲームをインストールする行為を利用して、マルウェアをコンピューターに侵入させること——いわば「遊べるトロイの木馬」として機能していたのです。

Valveはこれらのゲームをすでにストアから削除していますが、削除までの間に何人が感染したかは現時点では不明です。FBIは被害を受けた可能性のあるユーザーに対して情報提供を呼びかけており、捜査は継続中です。ValveとFBIはいずれもメディアからのコメント要請には応じていません。

これは孤立した事例ではありません。昨年もSteam上で複数のマルウェア内蔵ゲームが公開・削除されており、今回はその延長線上にある問題として捉える必要があります。

なぜ今、これが重要なのか

Steamは世界最大のPCゲーム配信プラットフォームであり、月間アクティブユーザーは1億3,000万人以上に上ります。日本でも多くのゲーマーが日常的に利用しており、任天堂やソニーのコンソール市場とは異なる「PC向けゲーム文化」の中心地として機能しています。

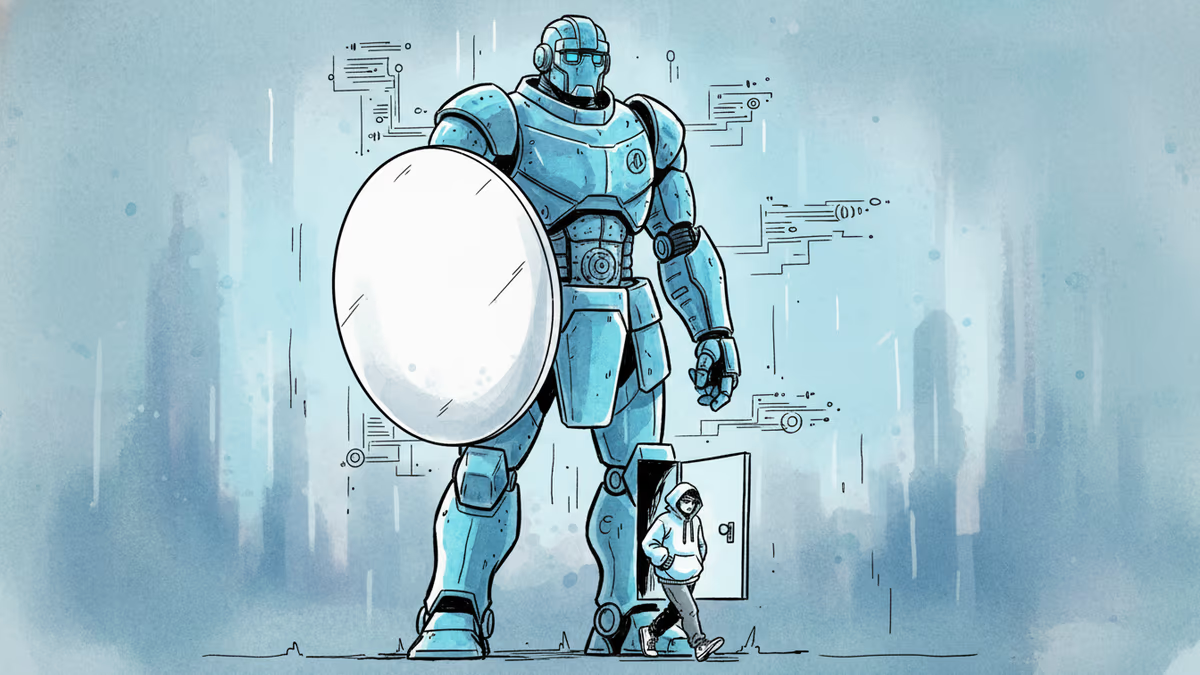

プラットフォームの規模が大きいほど、攻撃者にとっての「的」も大きくなります。今回の手口が示すのは、マルウェアの配布経路がメールの添付ファイルや怪しいウェブサイトだけではなく、信頼されたプラットフォームそのものが攻撃の舞台になりえるという現実です。

サイバーセキュリティの観点から見ると、今回使われたマルウェアは「インフォスティーラー」と呼ばれる種類である可能性が指摘されています。パスワード、クレジットカード情報、暗号資産ウォレットのデータなどを密かに収集するタイプで、感染しても気づきにくいのが特徴です。

三者三様の受け止め方

Valveの立場から見れば、今回の問題はプラットフォームの審査体制への信頼を揺るがすものです。SteamはApp StoreやGoogle Playと比較して審査が緩やかであることが知られており、インディーゲーム開発者が参入しやすい反面、悪意ある開発者にとっても門戸が広いという構造的な課題があります。

一方、ゲーマーの視点では、「どのゲームをインストールするか」という判断が単なる娯楽の選択ではなく、セキュリティリスクの評価を伴う行為になりつつあります。レビュー数が少ない、開発者情報が不明瞭、価格が不自然に安い——こうした要素が今後は「危険信号」として認識される必要があるかもしれません。

サイバーセキュリティ企業の視点では、今回の事件はゲーム産業におけるセキュリティ需要の高まりを示すものです。エンドポイント保護ソリューションやゲーム特化型のセキュリティ製品への関心が高まることが予想されます。

日本市場に目を向けると、任天堂のNintendo SwitchやソニーのPlayStationといったコンソールプラットフォームは、ソフトウェアの審査が比較的厳格であるため、今回のような問題は起きにくい構造です。しかしPCゲーム人口が増加傾向にある日本においては、Steamの利用者も増えており、無関係な話とは言い切れません。

関連記事

機械学習ツール「element-data」がサプライチェーン攻撃を受け、署名鍵やAPIトークンなどが流出リスクに。オープンソース依存度が高い日本企業への影響と、開発者が今すぐ取るべき行動を解説します。

AIが詐欺・フィッシング攻撃を加速させる一方、医療現場でも急速に普及。しかし患者への実際の効果は未検証のまま。日本社会への影響と問いかけを探る。

MozillaがAnthropicのAIで271件の脆弱性を修正、北朝鮮ハッカーがAIでマルウェア開発、SS7通信プロトコル悪用と続く2026年のサイバーセキュリティ最前線を解説します。

米特殊部隊員がベネズエラ作戦の機密情報を使い予測市場Polymarketで約4000万円を稼いだとして起訴。予測市場の急成長が生む新たな安全保障上のリスクとは。

意見

この記事についてあなたの考えを共有してください

ログインして会話に参加