你的路由器可能正在替犯罪分子打工

全球1.4萬台路由器遭駭客劫持,組成難以摧毀的犯罪代理網絡。台灣、香港均在感染範圍內,Asus用戶面臨直接風險。解析KadNap殭屍網絡的技術原理與華人世界的影響。

你的路由器現在正在運作,但它服務的,可能不只是你。

1.4萬台設備,悄悄成為犯罪工具

美國資安公司 Lumen 旗下的研究團隊 Black Lotus Labs 近日揭露了一個被命名為「KadNap」的殭屍網絡。這個網絡由全球各地被劫持的路由器與網路設備組成,每天平均有 1.4萬台 設備處於感染狀態——比去年8月首次被發現時的 1萬台 增加了 40%。

這些被感染的設備,被駭客用來充當匿名代理伺服器,替各類網路犯罪行為遮蔽真實來源。簡單說,當犯罪分子發動攻擊或從事非法活動時,追蹤紀錄顯示的IP位址,會是你家或你公司的路由器,而不是真正的攻擊者。

感染設備以美國為大宗,但 台灣、香港、俄羅斯 也在確認感染的地區名單之中。對於華人世界的讀者而言,這不是遠在天邊的美國資安事件,而是已經延伸到鄰近地區的現實威脅。

為什麼偏偏是Asus?

在所有受害設備中,Asus 路由器的比例異常集中。研究員 Chris Formosa 指出,這很可能是因為攻擊者取得了針對特定 Asus 型號漏洞的穩定攻擊工具。

關鍵在於:這些漏洞並非全新的零日漏洞,而是 早已公開、卻未被用戶修補的已知漏洞。換言之,廠商已經發布了修補程式,但大量用戶從未更新韌體,設備就這樣長期暴露在風險之中。

Asus 是台灣本土品牌,在台灣、香港、東南亞華人社群中擁有極高的市佔率。這意味著,相較於其他地區,華人用戶群體在這波攻擊中面臨更直接的暴露風險。

難以摧毀的技術設計

KadNap 之所以讓資安研究人員特別警惕,在於其 架構上的韌性。

傳統殭屍網絡依賴中央化的「指令與控制伺服器(C&C Server)」,執法機關只要找到並關閉這個中樞,整個網絡就會瓦解。然而 KadNap 採用了基於「Kademlia」協議的點對點(P2P)分散式架構——這項技術原本被用於 BitTorrent 等合法的檔案分享網絡,現在卻被犯罪分子用來隱藏指令伺服器的真實IP位址。

指令分散在整個網絡中,沒有單一的「頭」可以斬斷。這使得傳統的執法摧毀手段幾乎失效,也讓研究人員坦承,要徹底瓦解這個網絡將面臨相當大的挑戰。

台灣與香港:地緣政治下的資安脆弱性

台灣和香港同時出現在感染地圖上,這一事實值得深思。

台灣長期處於複雜的地緣政治壓力之下,政府機構與關鍵基礎設施頻繁成為網路攻擊目標。香港自2020年以來,數位監控環境也發生了根本性變化。在這樣的背景下,一個由民用路由器構成、難以追蹤的匿名代理網絡,其潛在的濫用場景遠不止於一般網路犯罪。

當然,目前 Black Lotus Labs 的報告聚焦於商業性的網路犯罪代理服務,尚未指向特定的國家行為者。但從技術角度而言,同樣的基礎設施可以被不同目的的行為者所利用,這是資安社群必須持續關注的灰色地帶。

你現在能做什麼

面對這類威脅,資安研究人員建議採取以下步驟:立即登入路由器管理介面,確認韌體是否為最新版本;修改預設的管理員帳號與密碼;若設備已停止獲得廠商安全更新,應考慮汰換。

對於企業IT管理者而言,遠端工作普及後,員工家用路由器的安全狀態已成為企業網路安全鏈條中最薄弱的一環。部分企業已開始要求員工定期回報家用設備的韌體版本,或提供標準化的企業級路由器配發。

相关文章

AI正讓網路詐騙更快更廉價,同時滲透醫療現場。但患者真的因此受益了嗎?從中美科技角力到亞洲社會衝擊,一次看清這場變局。

Mozilla用Anthropic AI修補271個漏洞,北韓駭客用AI竊取1200萬美元,SS7電信協議遭監控公司濫用。2026年網路安全戰場全面解析。

Citizen Lab揭露兩起濫用全球電信基礎設施漏洞的監控活動,監視供應商偽裝成合法電信商,追蹤目標位置。SS7協議漏洞數十年未修補,問題核心是什麼?

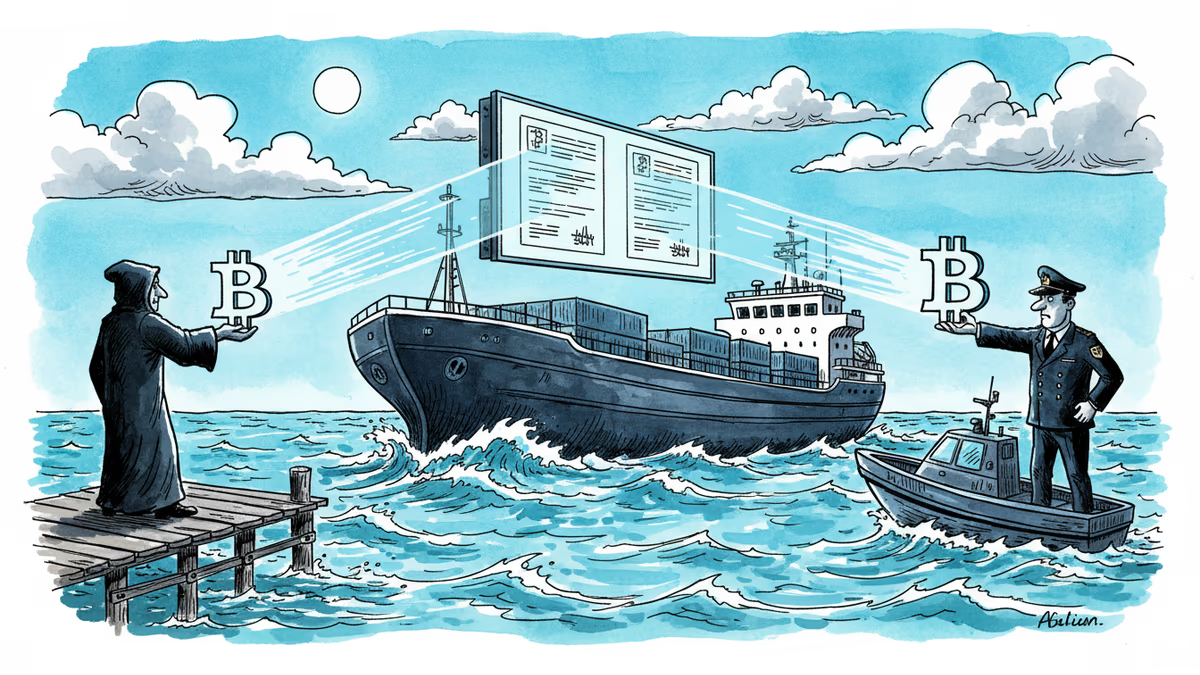

詐騙者假冒伊朗當局,向被困荷姆茲海峽的船隻索取比特幣「通行費」。至少一艘船可能因此遭伊朗炮擊。這場海上加密詐騙揭示了地緣政治與數位金融交織的新型威脅。

观点

分享你对这篇文章的看法

登录加入讨论