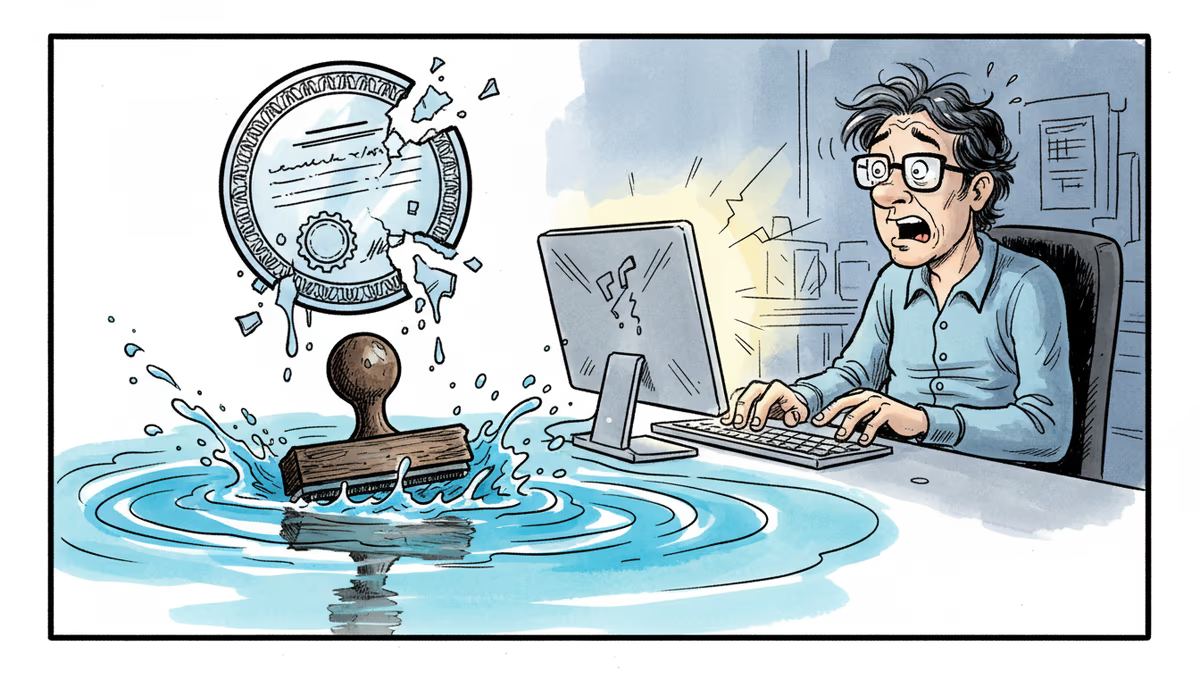

當「安全認證」本身不安全

AI閘道工具LiteLLM遭遇憑證竊取惡意軟體攻擊,隨即與涉嫌偽造合規數據的認證公司Delve切割。這不只是一家公司的危機,而是整個AI供應鏈信任體系的警訊。

一張「安全合格證」,能證明什麼?

上週,被數百萬開發者使用的AI閘道工具LiteLLM,其開源版本遭到憑證竊取惡意軟體攻擊。這本已夠糟——但真正讓業界震驚的,是這件事發生的時間點:就在LiteLLM剛透過AI合規新創公司Delve取得兩項安全認證之後不久。

那兩張認證,原本應該證明這家公司「已建立足夠的安全程序」。

事件全貌

Delve目前面臨嚴重指控:有匿名吹哨者聲稱,該公司涉嫌為客戶偽造合規數據,並使用只會「蓋章放行」的審計人員,讓客戶取得名不副實的認證。Delve創辦人否認所有指控,並宣布提供所有客戶免費重新審計。然而,吹哨者隨即在週末公開了更多疑似佐證資料,使局面更加複雜。

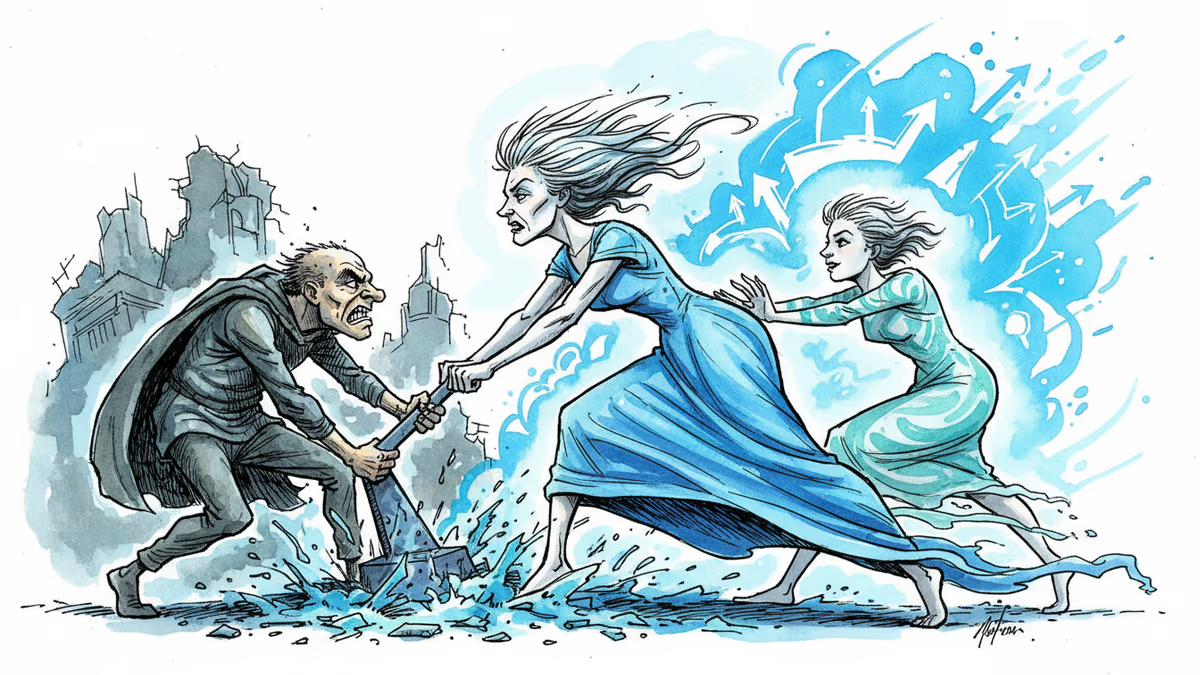

2026年3月31日,LiteLLM CTO Ishaan Jaffer在X平台公開宣布:公司將改用競爭對手Vanta重新取得認證,並自行聘請獨立第三方審計人員驗證合規控制措施。這是一次公開的「用腳投票」。

為何此刻格外重要

這個事件的意義,遠超過一家公司換了合規供應商。

AI工具正以前所未有的速度滲透企業基礎設施。從台灣的科技製造業,到新加坡的金融機構,再到香港的資產管理公司,越來越多亞洲企業在導入AI解決方案時,將安全認證視為核心評估指標。SOC 2、ISO 27001這類認證,往往是採購決策的「入場券」。

但如果發出這張入場券的機構本身就不可靠呢?

在地緣政治緊張、數據主權意識高漲的當下,這個問題尤其敏感。許多亞洲企業在選擇AI供應商時,已對數據流向保持高度警覺;然而對於「認證這家供應商的機構是否可信」,卻往往缺乏同等程度的審查。這是一個系統性的盲點。

多角度觀察

對開發者社群而言,LiteLLM的公開聲明展現了開源文化的核心精神:透明、快速回應、不掩蓋問題。這種做法在短期內或許傷害品牌,長期卻可能反而建立更深的信任。

對企業安全團隊而言,這是一個重新審視第三方風險管理框架的契機。合規認證從來不等於安全保障——它只代表「在某個時間點,某些程序被某人確認過」。真正的安全需要持續的監控與驗證,而非一次性的蓋章。

對整個合規認證市場而言,Vanta、Drata等平台的崛起,雖然降低了中小企業取得認證的門檻,但也在無意間創造了一個「認證工廠」的生態系。當認證變得容易且廉價,它所代表的信號價值是否也隨之稀釋?

值得關注的是,中國大陸在網路安全合規領域走的是另一條路:《網路安全法》、《數據安全法》構成的本土監管框架,加上等保2.0等本地認證體系,形成了相對封閉但自成一體的合規生態。這與歐美主導的國際認證體系之間的分歧,在AI時代將如何演變,是另一個值得持續觀察的維度。

相关文章

美國猶他州女子因手機搜尋紀錄與基地台定位資料被判終身監禁。這起謀殺案揭示了一個關鍵問題:你以為刪除的數據,真的消失了嗎?

Cisco在公布史上最佳季度財報的同一天宣布裁員近4,000人,以AI投資為由重組成本結構。這股「好業績裁員潮」正在科技業蔓延,對亞洲市場意味著什麼?

達龍·阿塞莫格魯堅持AI對生產力的貢獻被高估。從AI零日攻擊到OpenAI內鬥,本週最值得關注的AI動態全面解析。

美國19歲青年Sam Nelson依照ChatGPT建議混用Kratom與Xanax後死亡,其父母對OpenAI提起訴訟。這起事件揭示AI「權威感」背後潛藏的系統性風險。

观点

分享你对这篇文章的看法

登录加入讨论