駭客攻擊水廠與電網:伊朗的「隱形反擊」

美國FBI、NSA等四大機構聯合警告:伊朗駭客持續攻擊美國能源、水務等關鍵基礎設施的工業控制系統,已造成業務中斷與財務損失。這場看不見的戰爭對亞洲意味著什麼?

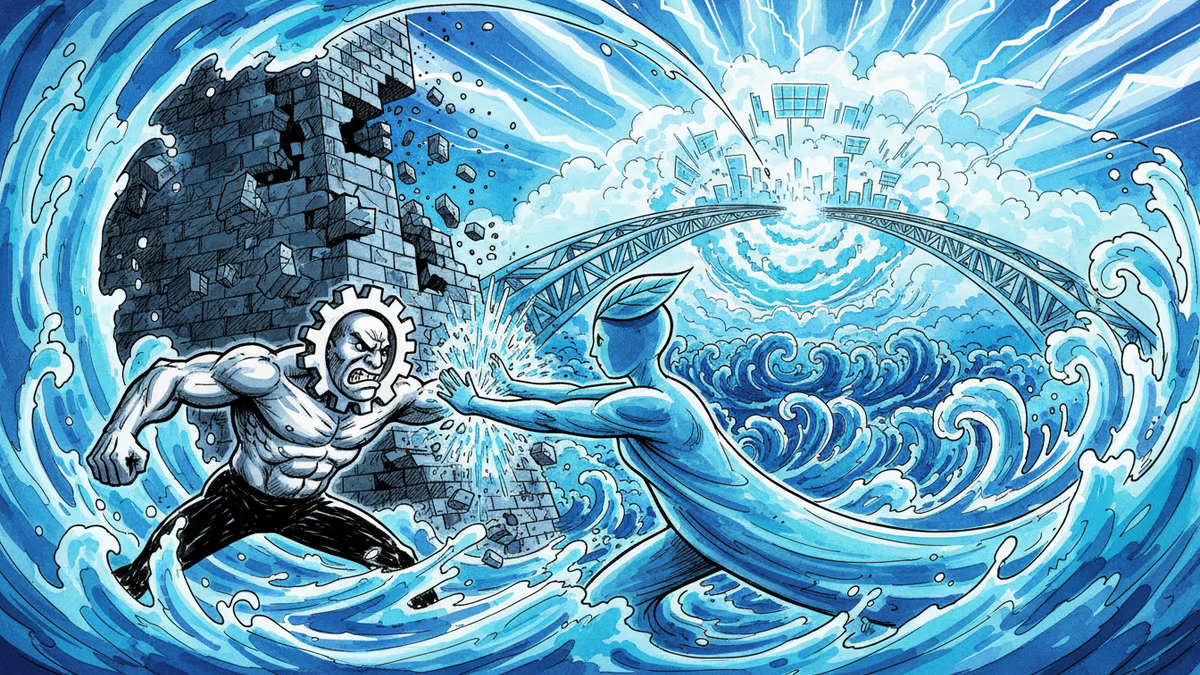

炸彈可以摧毀一座橋,但一行惡意程式碼,可能讓一座城市斷水斷電。

2026年4月8日,美國聯邦調查局(FBI)、國家安全局(NSA)、能源部與網路安全暨基礎設施安全局(CISA)四大機構聯合發布警告:與伊朗政府有關聯的駭客集團,正持續攻擊美國能源設施、供水與廢水處理廠,以及政府設施中的工業控制設備,並已在「少數案例中造成業務中斷與財務損失」。

他們攻擊的不是電腦,是物理世界

要理解這次攻擊的嚴重性,必須先了解什麼是「可程式邏輯控制器」(PLC)。這種設備是工廠流水線、淨水廠水泵、發電廠閥門的數位大腦——它讓工程師能透過軟體控制真實的機械。一旦PLC被入侵,攻擊者不只能竄改螢幕顯示,更能在特定情境下造成設備停機、損壞,甚至引發危險狀況。

此次聯合警告指出,駭客針對工業技術大廠Rockwell Automation(羅克韋爾自動化)所生產的PLC發動攻擊。雖然官方未透露具體損失規模,但「業務中斷」四個字背後的代價,對任何依賴穩定供水或電力的社會而言都不容小覷。

此次攻擊的幕後黑手,指向一個名為CyberAv3ngers(又稱「殉道者卡韋赫集團」)的組織,被認為效力於伊朗伊斯蘭革命衛隊(IRGC)。這個集團自2023年底開始大規模行動,最初在以色列至愛爾蘭、再到美國賓州匹茲堡的水務設施中,將Unitronics品牌的控制器螢幕改顯「Gaza」字樣與集團標誌。

表面看似惡作劇,實則不然。網路安全公司Dragos與Claroty的調查顯示,駭客對設備程式碼的破壞程度,已足以中斷多地水務服務的正常運作。美國隨後對該集團祭出1,000萬美元懸賞與財務制裁,卻未能阻止攻擊升級。2024年,該集團入侵了一家美國石油天然氣公司,並在工業設備與物聯網裝置中植入名為「IOControl」的惡意程式,靜待未來啟動。

為何偏偏是現在?

時間點至關重要。這份聯合警告發布於美國與以色列對伊朗展開空襲約一個月後。川普總統同日在其社群平台Truth Social發文,以「今晚整個文明將消亡」等措辭暗示可能對伊朗民用基礎設施發動無差別攻擊。

伊朗方面的反應幾乎是即時的。與伊朗情報部有關聯的駭客行動主義集團Handala,在同日下午於Telegram發文:「今晚,網路士兵與飛彈士兵將並肩作戰。我們將迎來一個精彩的夜晚!」

Claroty首席策略長格蘭特·蓋爾的分析一針見血:「IRGC知道自己無法在傳統軍事領域與美國抗衡,因此選擇以非對稱網路戰術在數位領域製造混亂。」這正是現代衝突的新邏輯——用低成本的數位武器,攻擊對手最脆弱的民生命脈。

| 比較面向 | 傳統軍事攻擊 | 關鍵基礎設施網路攻擊 |

|---|---|---|

| 執行成本 | 極高 | 相對低廉 |

| 攻擊歸因 | 較為明確 | 難以確認、易推諉 |

| 對平民的影響 | 直接 | 間接但範圍廣泛 |

| 國際法規範 | 相對完善 | 灰色地帶 |

| 嚇阻效果 | 已有實證 | 仍不確定 |

| 潛伏性 | 低 | 高(可長期潛伏) |

這對亞洲與華人世界意味著什麼?

有人或許認為,這是中東衝突的延伸,與亞洲無關。但這個判斷值得再思考。

首先,工業控制系統的供應鏈是全球性的。台灣、日本、韓國的製造業高度依賴PLC與工業自動化設備,部分來自美國廠商(如Rockwell Automation),部分來自歐洲(如西門子、施耐德電機)。一旦這些廠商的產品被發現存在系統性漏洞,亞洲工廠與基礎設施同樣暴露在風險之中。

其次,台灣長期面臨來自中國大陸的網路威脅,此次伊朗攻擊美國基礎設施的手法,與外界對潛在台海衝突情境的推演高度相似——針對電網、水務、通訊等民生設施發動先期破壞,以動搖社會信心。這不是假設,而是已在真實衝突中發生的劇本。

對中國大陸而言,此事件提供了一個觀察窗口:美國的關鍵基礎設施防禦體系在實戰中的表現如何?漏洞在哪裡?同時,北京自身也在強化工業控制系統的國產替代,部分出於對西方設備可能存在後門的疑慮——這與此次事件所揭示的風險邏輯如出一轍。

對東南亞各國而言,隨著數位基礎設施快速擴張,OT(操作技術)安全人才嚴重不足的問題同樣存在。伊朗攻擊美國的成功案例,可能成為其他國家或非國家行為者效仿的範本。

相关文章

美國國防部正式確認:敵對勢力利用商業位置數據追蹤戰場士兵。參議員警告廣告科技產業已成「國家安全威脅」,數據經濟的隱患首次在軍事層面公開曝光。

原本用於觀測颶風與冰川的NASA衛星,被發現能定位GPS干擾裝置。這項意外發現對航空安全、地緣政治監控與軍民兩用技術帶來深遠影響。

中國限制頂尖AI研究者出境,Manus共同創辦人遭禁止離境。史丹佛最新數據顯示中美AI差距縮至2.7%。這場人才封鎖對華人科技世界意味著什麼?

SpaceX要求美軍為每架自爆無人機支付25,000美元的Starshield衛星連線費,較原本的5,000美元暴漲五倍。五角大廈最終妥協。當民間企業掌控軍事通訊基礎設施,國家安全的籌碼在誰手中?

观点

分享你对这篇文章的看法

登录加入讨论