密碼都不需要:百萬本護照就這樣裸奔在網路上

日本新創Reqrea的飯店入住系統Tabiq,因雲端儲存設定失誤,逾百萬筆護照、駕照與自拍驗證照片遭公開暴露。事件揭示的不只是技術漏洞,更是身份驗證產業的結構性隱憂。

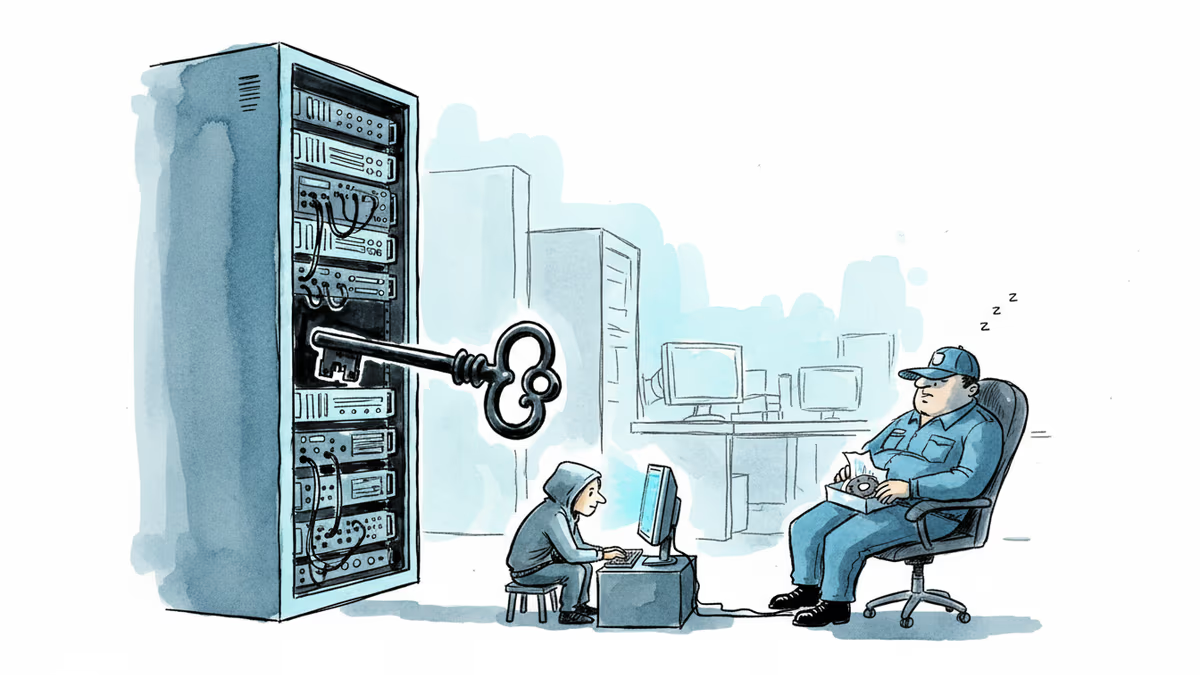

只要在瀏覽器輸入「tabiq」這個單字,全球各地飯店房客的護照、駕照與臉部照片,就會毫無遮掩地出現在螢幕上。不需要密碼,不需要帳號,什麼都不需要。

事件經過:一個字母引發的百萬筆外洩

日本新創公司Reqrea開發與維護的飯店自助報到系統「Tabiq」,近日被發現將超過百萬筆顧客的身份證件與臉部驗證照片,完全公開地暴露於網際網路上。外洩資料涵蓋2020年初至2026年5月,長達約六年,包含來自世界各國入住日本飯店的房客個資。

發現這個漏洞的是獨立資安研究員Anurag Sen。他本週稍早聯繫了美國科技媒體TechCrunch,說明情況。問題根源並非複雜的駭客攻擊,而是Reqrea將用於儲存顧客資料的Amazon S3雲端儲存桶,設定為任何人皆可公開存取的狀態。

TechCrunch聯繫Reqrea及日本網路安全協調機構JPCERT後,Reqrea隨即將儲存桶改回非公開狀態。公司董事橋本雅貴在聲明中表示,正在外部法律顧問協助下「進行全面審查,以確定外洩的完整範圍」,並計畫在調查完成後通知受影響的個人。

值得注意的是,Amazon S3儲存桶預設為私有,且在數年前發生一系列類似事故後,Amazon已在使用者將資料設為公開前增加多道警告提示。儘管如此,這起疏失仍然發生。Reqrea表示,目前尚不清楚儲存桶是如何變成公開狀態的。此外,專門索引公開雲端儲存的資料庫「GrayHatWarfare」也已收錄了這個儲存桶的資訊,但目前無法確認除Sen之外是否有其他人曾存取這批資料。

不是「高超駭術」,而是「基本失職」

這起事件的核心問題,恰恰在於它的平凡無奇。

資安領域的目光,往往聚焦於AI輔助的漏洞挖掘或精密的國家級網路攻擊。然而現實是,大規模個資外洩事件,有相當比例源自人為疏失、設定錯誤,以及未能遵循基本資安規範。這次事件並非孤例:今年稍早,匯款服務「Duc App」的用戶護照與駕照資料遭到外洩;去年,租車龍頭Hertz遭駭,至少10萬名顧客的駕照資訊被竊取。

從台灣、香港到東南亞各地的華人旅客,只要曾入住使用Tabiq系統的日本飯店,都可能在受影響之列。這提醒了我們:當我們在海外旅遊時,個人資料的安全,實際上取決於我們幾乎一無所知的當地系統供應商。

「身份驗證」熱潮下的結構性風險

事件的時間點耐人尋味。全球各國政府正加速推動年齡驗證法規,私人企業也大量採用「認識你的客戶(KYC)」機制。從飯店報到到金融開戶,上傳護照或駕照已成為日常操作。但這些資料最終流向何處、由誰管理、安全水準如何,往往是使用者無從得知的黑盒子。

對於亞洲市場而言,這個問題尤為敏感。日本、韓國、新加坡等地的飯店業積極導入自動化報到系統,以因應勞動力短缺;台灣與香港的金融科技業則高度依賴數位KYC流程。當這些系統的資安防護出現漏洞,受影響的不只是個別旅客,更可能動搖整個產業對數位身份驗證的信任基礎。

相較之下,中國大陸在資料安全領域的監管框架(如《個人信息保護法》)對企業有較嚴格的合規要求,但執行力度與透明度仍存在爭議。歐盟的GDPR則要求企業在72小時內通知主管機關,並可處以高額罰款。日本現行的《個人情報保護法》雖已多次修訂強化,但此次事件將考驗其實際約束力。

外洩的護照與臉部照片,在身份詐騙與深偽(deepfake)技術日益氾濫的今天,其潛在危害遠不止於一次資料洩漏事件本身。

本内容由AI根据原文进行摘要和分析。我们力求准确,但可能存在错误,建议核实原文。

相关文章

美國聯邦IT承包商員工遭解雇後,一小時內刪除96個政府資料庫。更荒謬的是,他們向AI詢問滅證方式,反而留下完整對話紀錄。內部威脅與存取控管的漏洞,值得所有組織警惕。

全球最大學習管理平台Canvas遭ShinyHunters駭客集團入侵,3.5TB學生資料遭竊。母公司Instructure宣稱已與駭客達成協議並取回資料,但拒絕透露細節。這起事件對教育科技與資料安全意味著什麼?

Linux新漏洞Dirty Frag讓低權限用戶可取得root控制權,攻擊程式碼已外洩三天,微軟確認已有駭客實際測試。企業基礎設施面臨緊迫威脅。

教育科技巨頭Instructure遭受二度入侵,駭客組織ShinyHunters篡改多所學校登入頁面,揚言5月12日公開2.31億人個資。事件揭示教育平台資安漏洞與學生隱私保護的深層困境。

观点

分享你对这篇文章的看法

登录加入讨论