Dirty Frag:當你的Linux伺服器在你不知情時已被攻陷

Linux新漏洞Dirty Frag讓低權限用戶可取得root控制權,攻擊程式碼已外洩三天,微軟確認已有駭客實際測試。企業基礎設施面臨緊迫威脅。

攻擊程式碼外洩3天後,微軟已偵測到駭客正在實際環境中測試這個漏洞。你的伺服器,此刻是否正在被人悄悄探索?

事件全貌:一個「完美」的漏洞

資安社群本週面對的是一個令人不安的組合:新發現的Linux漏洞Dirty Frag,加上已在網路上流通的可用攻擊程式碼,以及微軟確認的實際攻擊測試跡象。

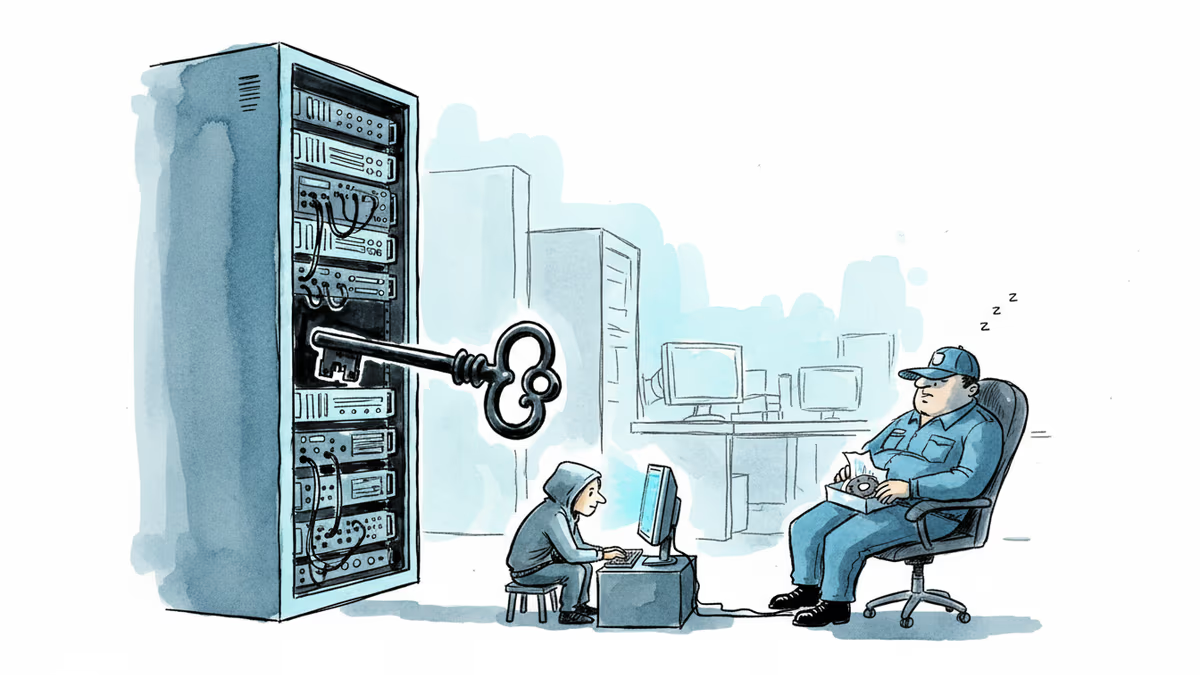

這個漏洞的危險性,在於它近乎「完美」的攻擊特性。首先,它是決定性的(deterministic)——攻擊程式碼每次執行的結果完全一致,且能在幾乎所有Linux發行版上運作,無論是Ubuntu、Debian、Red Hat還是CentOS。其次,攻擊過程中系統不會崩潰,這意味著系統管理員查看日誌時極難察覺異常。一個無聲無息、可重複執行、跨平台有效的漏洞——這正是攻擊者夢寐以求的工具。

從技術角度看,Dirty Frag允許低權限用戶——包括使用虛擬機器或容器環境的用戶——提升至root(最高管理員)權限。在多租戶的共享伺服器環境中,這意味著一個普通用戶可以接管整台機器,影響所有其他使用者的資料與服務。即便是在非共享環境中,若攻擊者已透過其他手段取得初始立足點,這個漏洞就成為完成攻擊鏈的最後一步。

這並非孤立事件。就在上週,另一個具有相同特性的漏洞「Copy Fail」剛被披露,且目前仍無法提供終端用戶可用的修補程式。兩週內出現兩個高危漏洞,且兩者都具備隱蔽性強、可靠性高的特點,這個巧合值得深思。

為什麼這對華人企業世界格外重要

Linux是全球伺服器市場的主導作業系統,也是雲端運算基礎設施的核心。對台灣、香港及東南亞的科技企業而言,這不是遙遠的威脅。

台灣作為全球半導體與科技製造的核心,其企業IT基礎設施廣泛依賴Linux。從晶圓廠的生產控制系統到科技公司的雲端服務,Linux的普及程度意味著暴露面極廣。更值得注意的是,台灣的科技供應鏈高度整合,一個環節的安全漏洞可能沿著供應鏈向上下游擴散。

對於使用公有雲服務的中小企業而言,風險尤為直接。AWS、Google Cloud、Microsoft Azure以及阿里雲、騰訊雲等平台的底層基礎設施大量使用Linux。雖然主要雲端服務商通常能快速部署修補程式,但企業自行管理的虛擬機器實例(VM instances)和容器環境,其修補責任落在用戶自身。許多中小企業缺乏專職的資安團隊,這正是最薄弱的環節。

值得一提的是中國大陸的情況。大陸的雲端市場由阿里雲、騰訊雲、華為雲等本土廠商主導,這些平台同樣建立在Linux基礎上。大陸的資安監管近年來持續強化,《網絡安全法》和《數據安全法》要求關鍵基礎設施運營者及時修補已知漏洞。然而,監管要求與實際執行之間往往存在落差,尤其是在中小型企業層面。

當「開源」遇上「系統性風險」

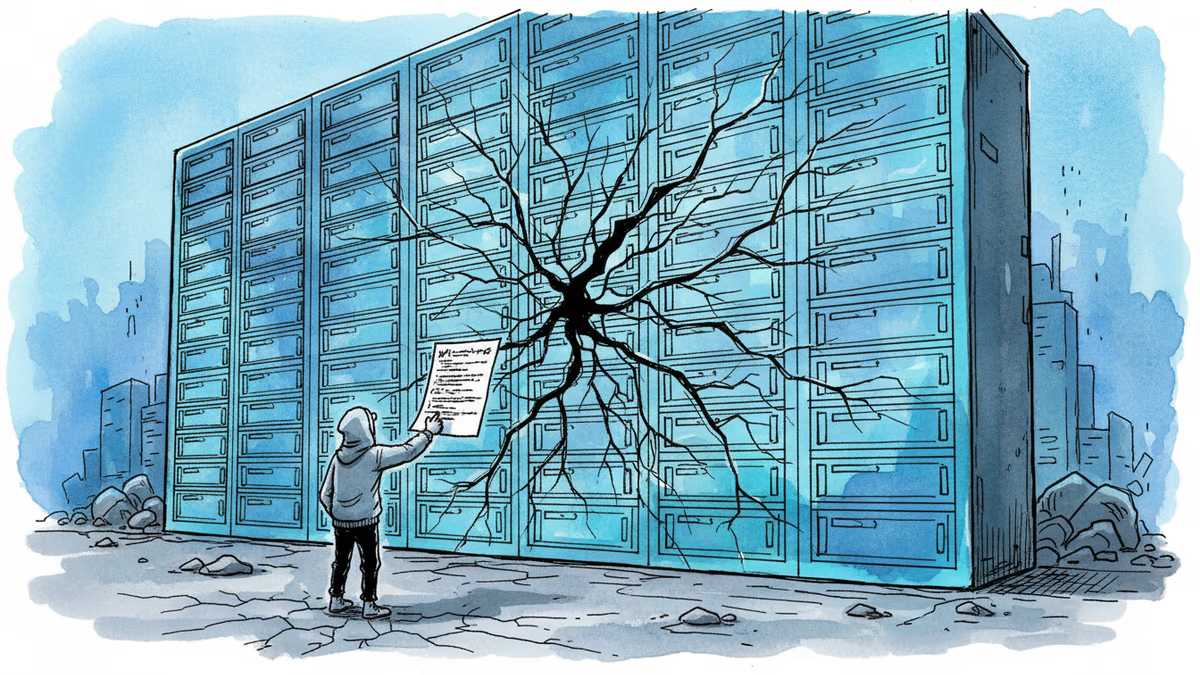

這裡有一個值得深入探討的矛盾。Linux的開源特性一直被視為安全優勢——全球數以萬計的開發者可以審視程式碼,理論上漏洞更容易被善意研究者發現。但Dirty Frag和Copy Fail的接連出現,讓人不得不思考另一面:開放的程式碼同樣讓攻擊者得以系統性地挖掘深層漏洞。

Linux核心的程式碼庫已超過3000萬行,涉及記憶體管理、檔案系統、網路協定等極度複雜的底層邏輯。這些區域的漏洞往往潛伏多年才被發現。更令人擔憂的是,兩個漏洞都具備「隱蔽性高、可靠性強」的共同特徵——這是否意味著有組織的研究力量正在系統性地尋找此類漏洞?微軟描述的「駭客正在實驗性測試」,暗示的可能不僅僅是個人駭客,而是有資源進行系統性探索的行為者。

從防禦角度,目前的建議是:立即確認Linux系統版本,並應用各發行版廠商發布的安全更新。若修補程式尚未就緒,加強SELinux或AppArmor的存取控制策略是次優選項。對於運行容器化工作負載的環境,審查容器的權限設定尤為重要。

然而,技術修補只是第一步。更根本的問題是:在「修補速度」與「系統穩定性」之間,企業如何做出決策?許多生產環境的維運團隊對緊急修補持謹慎態度,擔心引入新的不穩定性——這種謹慎在平時是美德,但面對已有攻擊程式碼流通的高危漏洞時,等待的代價可能遠高於修補的風險。

本内容由AI根据原文进行摘要和分析。我们力求准确,但可能存在错误,建议核实原文。

相关文章

Linux核心嚴重漏洞CVE-2026-31431「CopyFail」正被野外利用,影響Red Hat、Ubuntu、Amazon Linux等主流發行版。CISA要求聯邦機構5月15日前完成修補。

駭客組織ShinyHunters入侵Anodot,竊取認證令牌後連帶攻破十餘家企業,Rockstar Games也受波及。供應鏈攻擊模式揭示雲端依賴的深層脆弱性。

遊戲巨頭Rockstar確認遭第三方服務商數據洩露,駭客組織ShinyHunters透過Snowflake雲端平台入侵,限期4月14日付款贖金。雲端供應鏈安全再度拉警報。

法國宣布政府電腦從Windows遷移至Linux,背後是對美國科技依賴的深層反思。這場歐洲的數位獨立運動,對亞洲與華人世界意味著什麼?

观点

分享你对这篇文章的看法

登录加入讨论