FBI監控系統遭中國駭客入侵:數位安全的系統性崩潰

FBI將其監控系統遭入侵事件列為國家安全「重大事件」,疑似中國主導。本文深入分析此事件對全球數位安全、美中科技對抗及亞洲市場的深遠影響。

監視別人的機構,被人監視了。

2026年4月,美國聯邦調查局(FBI)正式將其監控收集系統遭受的網路入侵,依據聯邦資訊安全現代化法(FISMA)認定為「重大事件」——這是專門保留給被認定對國家安全構成嚴重風險的最高級別定性。這也是FBI至少自2020年以來,首次對自身系統作出如此認定。

事件真相:法律授權的監控工具成為攻擊目標

FBI在2026年2月察覺到系統內的「可疑活動」。根據3月4日提交國會的通知,遭入侵的系統屬於「非機密」級別,但儲存了依法院命令收集的電話與網路元數據,以及「與FBI調查對象相關的個人資訊」。

Politico引述兩名不具名的川普政府高層官員報導,中國被認為是此次入侵的幕後黑手。入侵者透過一家商業網路服務供應商取得存取權限,FBI將這種手法描述為「高度精密的戰術」。

這不是孤立事件。梳理近年來的脈絡,一個清晰的模式浮現出來:2024年曝光的鹽颱風(Salt Typhoon)行動中,中國駭客滲透了至少8家美國國內電信與網路服務供應商,利用的正是與此次事件相同的監控基礎設施的「電信商端」。研究人員指出,鹽颱風已波及80個國家、逾200家企業,且至今未見停歇跡象。此外,上個月伊朗相關駭客入侵了FBI局長卡什·帕特爾的個人電子郵件;2023年,外國駭客透過一台暴露在外的鑑識實驗室伺服器,存取了FBI的愛潑斯坦調查檔案。

為何此刻格外重要:信任鏈的斷裂

FBI的監控系統是一個關鍵的「接收端」——Apple、Google、Verizon等科技與電信巨頭依法院命令提交的用戶數據,最終匯入這裡。換言之,此次入侵意味著:公民依法被政府合法收集的通話記錄、位置數據與通訊內容,可能已落入敵對外國勢力之手。

對於華人世界而言,這個消息的衝擊遠不止於「美國自家的問題」。

首先,美伊衝突正進入第二個月,伊朗威脅對Apple、Google、Microsoft等在波斯灣地區設有辦公室和數據中心的美國科技巨頭發動攻擊。荷姆茲海峽的航運危機持續衝擊全球供應鏈,而這條航線對東亞製造業的原物料進口至關重要。

其次,在美中科技對抗的大背景下,此次事件可能進一步加速美國對中國科技產品的審查,並引發新一輪供應鏈重組的壓力——而台灣、韓國的半導體企業,以及東南亞的科技製造基地,都將在這場重組中扮演關鍵角色。

本週網路威脅全景:系統性的脆弱

FBI事件並非孤例。本週曝光的多起事件,共同勾勒出一幅令人憂慮的數位安全圖景。

Anthropic的AI程式碼工具「Claude Code」的原始碼意外公開後,駭客迅速將惡意軟體植入代碼並重新散布。Anthropic試圖對GitHub上超過8,000個代碼倉庫發出版權下架通知,最終縮小至96個。這一事件揭示了AI工具快速普及背後的安全盲區——越來越多不熟悉技術細節的用戶,正在成為社會工程攻擊的目標。

去中心化金融平台Drift遭駭,損失高達2.8億美元(約新台幣90億元)。加密貨幣追蹤公司Elliptic將矛頭指向北韓駭客,並指出北韓今年迄今已竊取近3億美元的加密資產,而2025年全年的盜竊總額更高達20億美元。這些資金被普遍認為流入了平壤的核武與飛彈研發計畫。

Cisco的原始碼在一場軟體供應鏈攻擊中遭竊。駭客組織「TeamPCP」透過入侵安全掃描工具Trivy,竊取了Cisco的開發者憑證,進而存取其開發環境。安全工具本身成為攻擊入口,這個悖論正在成為新常態。

多元視角:誰在如何解讀這一切

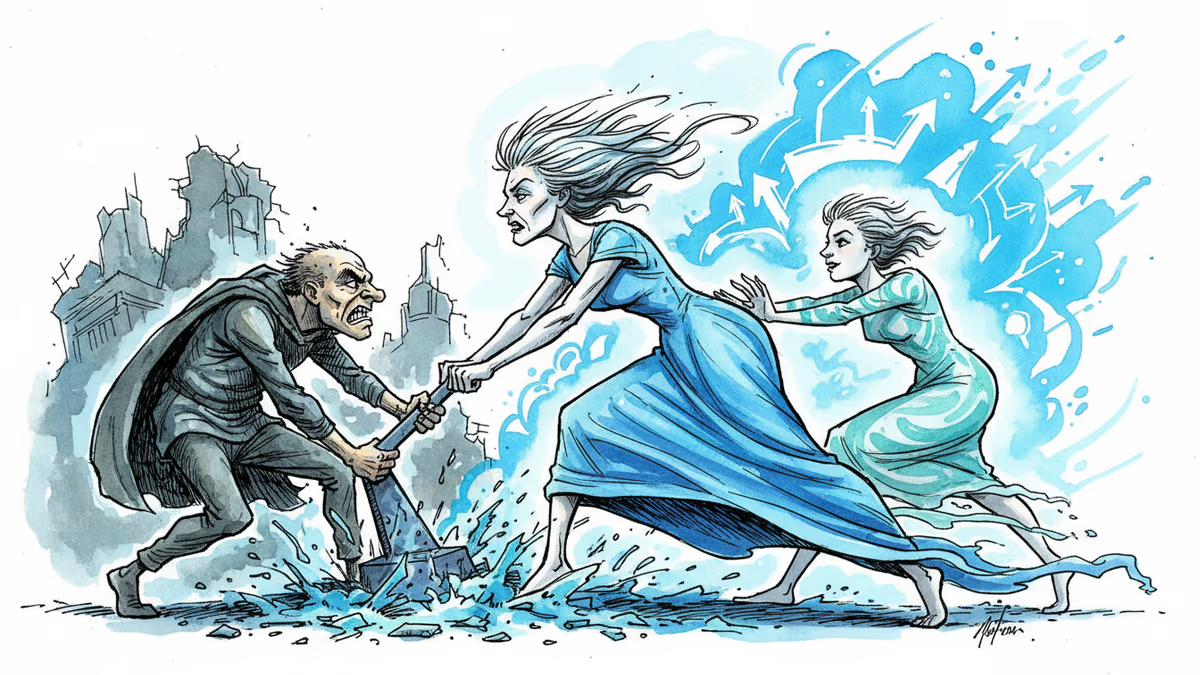

從美國政府的角度來看,此次事件暴露了合法監控基礎設施在設計上的根本性漏洞:為執法目的建立的「後門」,無法保證只有授權方才能使用。

從中國的角度(以可公開推測的立場而言),北京長期批評美國的全球監控行為,此次事件可能被解讀為美國「自食其果」。但中方否認任何參與,且此類歸因在技術上本就難以百分之百確認。

從台灣與東南亞科技業的角度來看,美國盟友體系內部的安全漏洞,使得「誰才是可信賴的數位基礎設施夥伴」這個問題更加複雜。台積電等企業在美設廠的數據安全,也將面臨更嚴格的審視。

從一般用戶的角度來看,最令人不安的或許是這樣一個事實:你的數據被政府合法收集,原本是為了保護你的安全——但現在,這些數據可能已被敵對國家取得。

相关文章

美國猶他州女子因手機搜尋紀錄與基地台定位資料被判終身監禁。這起謀殺案揭示了一個關鍵問題:你以為刪除的數據,真的消失了嗎?

川普與習近平的北京峰會前,烏克蘭停火失敗、關稅政策受挫、伊朗緊張升溫,多重因素削弱了美國的談判籌碼。分析美中權力不對稱對全球供應鏈與亞洲市場的深遠影響。

Cisco在公布史上最佳季度財報的同一天宣布裁員近4,000人,以AI投資為由重組成本結構。這股「好業績裁員潮」正在科技業蔓延,對亞洲市場意味著什麼?

達龍·阿塞莫格魯堅持AI對生產力的貢獻被高估。從AI零日攻擊到OpenAI內鬥,本週最值得關注的AI動態全面解析。

观点

分享你对这篇文章的看法

登录加入讨论