Google用Rust重寫手機底層:這場安全革新誰受益?

Google在Pixel 10的基頻數據機中導入Rust語言,試圖解決數十年來C/C++韌體的記憶體安全漏洞。這對華人科技產業與消費者意味著什麼?

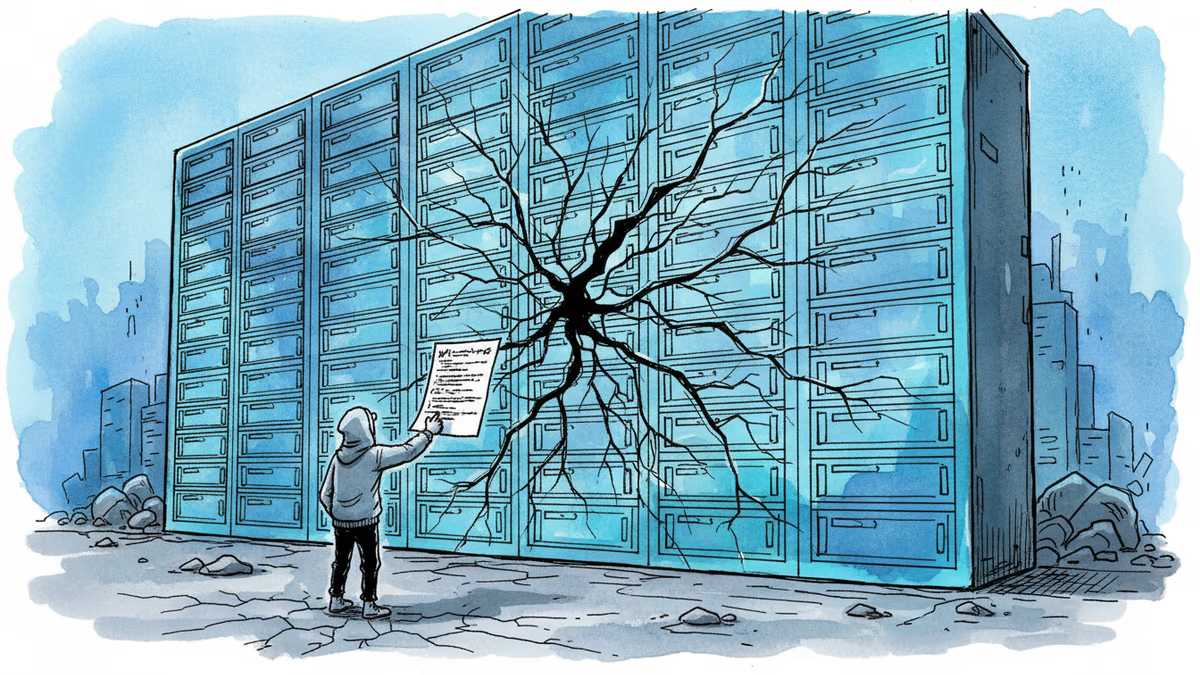

你的手機裡,有一個連作業系統都管不到的地方——而它可能已經暴露在攻擊者面前數十年。

基頻數據機:手機裡的「化外之地」

當我們談論手機安全,通常想到的是應用程式權限、系統更新或密碼保護。但Google旗下的頂尖安全研究團隊Project Zero揭示了一個更深層的問題:基頻數據機(Baseband Modem)。

基頻數據機是手機中負責處理行動通訊的專用晶片與韌體,獨立於Android或iOS等主作業系統之外運行。它是你的手機與電信網路之間的橋樑,處理通話、簡訊與行動數據。關鍵在於:它永遠連接著網路,而且只要知道電話號碼,攻擊者就能直接對它發起攻擊。

Project Zero團隊已實際驗證,可以透過網際網路對Pixel手機的數據機實現遠端程式碼執行(RCE)——這意味著在用戶毫不知情的情況下,攻擊者可能完全控制裝置。問題的根源在於,基頻韌體幾十年來一直以C和C++語言撰寫。這兩種語言執行效率高,但需要開發者手動管理記憶體,極易產生緩衝區溢位、記憶體洩漏等嚴重漏洞。基於3GPP國際標準累積的技術債龐大,全面重寫幾乎不可能。

Google的解法:不推倒重來,而是「嵌入新磚」

面對這個結構性難題,Google在Pixel 10上採取了務實的策略:不重寫整個數據機軟體,而是將以Rust語言撰寫的元件「嵌入」現有的C/C++架構之中。

Rust語言的核心優勢在於,它在編譯階段就能強制保證記憶體安全,從根本上消除一整類的記憶體漏洞。Google早已在Android系統的新增程式碼中大量採用Rust,並記錄到記憶體安全漏洞比例顯著下降的成果。此次將這一策略延伸至數據機韌體層,是一個重要的縱深防禦動作。

然而,這並非萬靈丹。既有的C/C++程式碼依然存在,舊有的漏洞風險並未消失。Rust的引入是一種分階段、優先保護高風險新增程式碼的漸進式策略,而非一次性的根治方案。

華人科技世界的視角:這場安全競賽誰在場?

從華人科技產業的角度來看,這個議題有幾個值得關注的層面。

首先是供應鏈的現實。全球智慧型手機市場中,高通(Qualcomm)和聯發科(MediaTek)是最主要的基頻晶片供應商,後者在中低階Android裝置中市佔率極高,在東南亞及華人市場尤為普遍。Google針對Pixel數據機的改進,並不能直接惠及使用聯發科或其他晶片的龐大用戶群。基頻安全的真正提升,需要這些晶片廠商在自家韌體中同樣推進類似的改革。

其次是中國大陸的特殊情境。中國手機市場以華為、小米、OPPO、vivo等本土品牌為主,這些品牌使用的晶片與韌體架構各異。值得注意的是,華為在遭受美國制裁後,加速自研晶片(如麒麟系列)的開發,其基頻安全架構的演進路徑與Google截然不同。在中國的監管環境下,「安全」的定義本身也更為複雜——國家安全與個人隱私安全有時並非同一方向。

第三是台灣的產業位置。聯發科作為全球基頻晶片的重要供應商,若業界因Google的示範效應而加速要求韌體採用記憶體安全語言,聯發科將面臨相應的技術升級壓力。這既是挑戰,也是在安全晶片市場建立差異化優勢的機會。

這場改變的速度,取決於誰

Google的行動設立了一個新的標竿,但業界的跟進速度充滿不確定性。Rust工程師在嵌入式系統領域仍屬稀缺,培育相關人才需要時間與投資。更根本的問題是,基頻安全長期以來缺乏市場誘因——消費者在購機時幾乎不會詢問「你們的數據機韌體是用什麼語言寫的?」

改變或許需要來自監管層面的推力。歐盟的《網路韌性法案》(Cyber Resilience Act)已開始要求連網裝置製造商承擔更多安全責任,這類法規若在亞洲市場也逐步落地,將對整個供應鏈產生深遠影響。

相关文章

Linux核心嚴重漏洞CVE-2026-31431「CopyFail」正被野外利用,影響Red Hat、Ubuntu、Amazon Linux等主流發行版。CISA要求聯邦機構5月15日前完成修補。

美國聯邦法院暫時阻止五角大廈將AI公司Anthropic列為供應鏈風險。這場科技與政治的角力,對全球AI治理與亞洲市場意味著什麼?

Google Pixel Watch 4創歷史新低價,可維修設計引發思考。智慧穿戴裝置在亞洲市場的滲透與挑戰,以及科技巨頭如何重新定義「長期價值」。

2026年美國重申收購格陵蘭島意圖,引發 Critical Metals Corp 股價翻倍。本文分析 AI 晶片所需的鍺、鎵等關鍵礦產在格陵蘭的戰略佈局,探討美國如何透過此舉挑戰中國在稀土市場的主導地位。

观点

分享你对这篇文章的看法

登录加入讨论