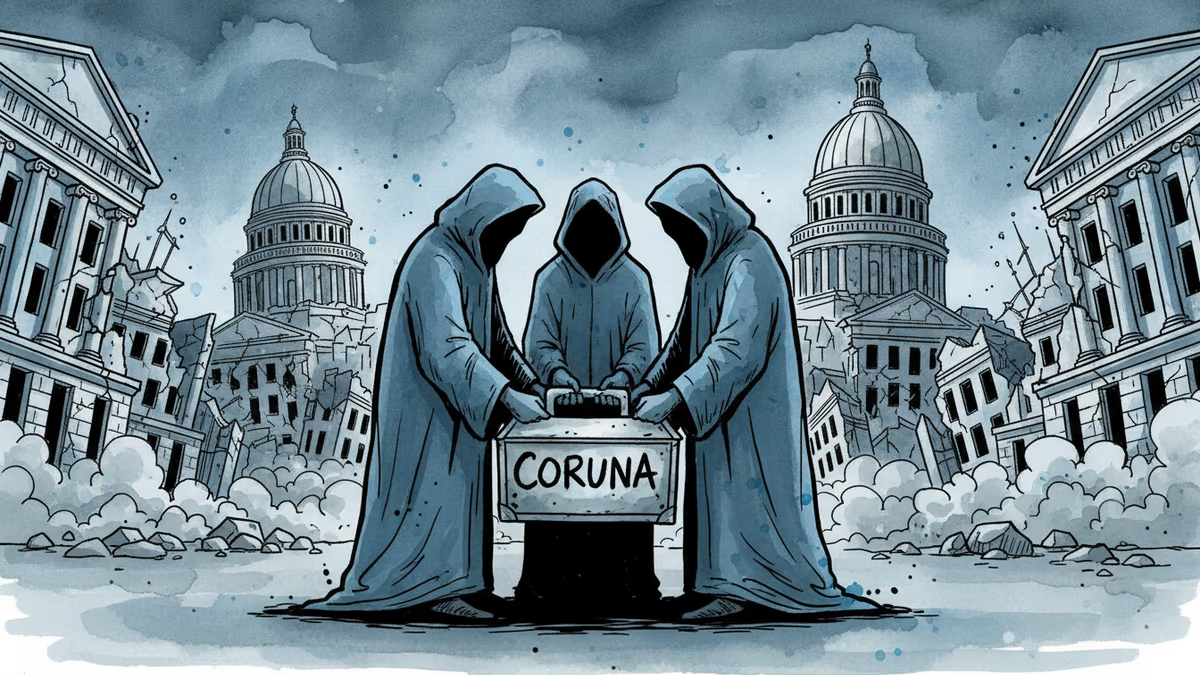

「二手零日漏洞」威脅:三個駭客集團10個月鎖定iOS系統

美國政府緊急要求聯邦機構修補iOS重大漏洞。Corona駭客工具包含23個攻擊程式,三個不同集團進行長達10個月的攻擊活動。

10個月的持續攻擊,3個不同駭客集團,23個iOS攻擊程式——這組數字揭示了一場前所未見的網路安全危機。美國網路安全暨基礎設施安全局(CISA)緊急下令聯邦機構修補相關漏洞。

「回收利用」的零日攻擊

Google週四發布的報告揭露了名為Corona的先進駭客工具包。這個工具將23個獨立的iOS攻擊程式整合成5條強大的攻擊鏈,展現出驚人的技術整合能力。

最引人注目的是這些「二手零日漏洞」的概念。雖然這些漏洞在其他不相關的攻擊中曾被利用過,且Apple已經發布修補程式,但攻擊者仍能透過針對較舊的iOS版本來發動有效攻擊。

Google研究人員指出:「這個攻擊工具包的核心技術價值在於其全面的iOS攻擊程式收集。」值得注意的是,這些攻擊程式具有詳盡的英文文檔和註解,最先進的版本使用了非公開的攻擊技術。

華人地區的特殊考量

對於台灣、香港及東南亞華人社群而言,這起事件具有特殊意義。這些地區的企業和個人大量使用iPhone,但在系統更新管理上往往存在不同程度的挑戰。

台灣的科技產業,包括台積電和鴻海等重要企業,其員工普遍使用iOS設備處理敏感業務資訊。這種長期持續的攻擊手法可能對企業機密和個人隱私造成嚴重威脅。

香港作為國際金融中心,金融從業人員的移動設備安全更是重中之重。今次事件提醒我們,即使是「已修補」的漏洞,在特定條件下仍可能被惡意利用。

供應鏈安全的新思維

這次攻擊活動反映出全球供應鏈安全的複雜性。當美國政府機構都成為攻擊目標時,亞太地區的企業和政府機構更需要重新評估自身的安全防護策略。

特別是在中美科技競爭的背景下,網路安全已不僅是技術問題,更是地緣政治考量。各國政府和企業需要在技術創新與安全防護之間找到平衡點。

防護策略的演進

傳統的「修補即安全」思維已經不足以應對當前威脅。企業需要建立更全面的安全管理制度,包括設備生命週期管理、使用者教育訓練,以及跨平台的安全監控機制。

對於華人企業而言,建立區域性的威脅情報共享機制可能是有效的防護策略。透過產業聯盟或政府主導的平台,及時分享威脅資訊和防護經驗。

相关文章

美國國防部正式確認:敵對勢力利用商業位置數據追蹤戰場士兵。參議員警告廣告科技產業已成「國家安全威脅」,數據經濟的隱患首次在軍事層面公開曝光。

開源框架Starlette驚爆重大漏洞,影響全球數百萬AI代理伺服器。MCP協議的認證憑證面臨竊取風險,企業與開發者應如何因應?深度分析。

從「說句好話就能破防」到需要深度技術知識的複雜攻擊,AI安全漏洞的演化揭示了一個更深層的問題:我們究竟在保護什麼?

從巴黎到台北,政府級間諜軟體攻擊記者與社運人士的事件頻傳。Apple、Google、Meta提供的免費防護功能,你啟用了嗎?本文帶你看清這場不對稱的數位戰爭。

观点

分享你对这篇文章的看法

登录加入讨论