해킹된 CCTV로 미사일 표적을 찾는다

이란과 이스라엘이 민간 보안카메라를 해킹해 군사 정찰에 활용하고 있다. 우리 집 앞 CCTV도 전쟁 도구가 될 수 있을까?

당신 집 앞 CCTV가 미사일 표적 정찰에 쓰인다면?

이스라엘 보안업체 체크포인트가 수요일 발표한 보고서는 충격적이다. 이란이 최근 이스라엘과 카타르, 키프로스를 향한 미사일 공격을 준비하며 수백 대의 민간 보안카메라를 해킹했다는 것이다. 목적은 명확했다. 폭격 목표물을 찾고, 공격을 계획하고, 피해 상황을 확인하는 것.

더 놀라운 건 이것이 일방적이지 않다는 점이다. 파이낸셜타임스는 이번 주 이스라엘군이 테헤란의 "거의 모든" 교통감시 카메라에 접근해 CIA와 함께 이란 최고지도자 알리 하메네이 암살 작전에 활용했다고 보도했다.

전쟁터가 된 민간 감시망

이는 새로운 현상이 아니다. 우크라이나 전쟁에서도 러시아는 민간 감시카메라를 해킹해 우크라이나군 동향을 파악했고, 우크라이나 해커들은 러시아 카메라를 역해킹해 적군을 감시했다.

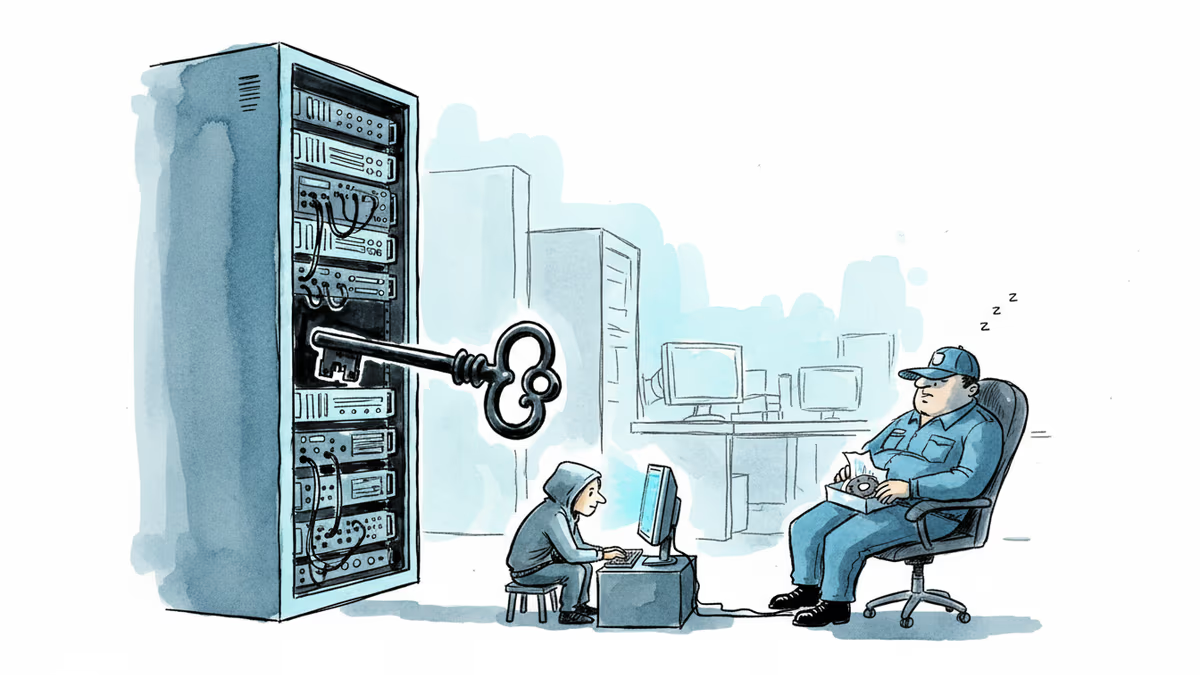

문제는 이런 '카메라 전쟁'이 기술적으로 너무 쉽다는 점이다. 대부분의 가정용·상업용 보안카메라는 기본 비밀번호를 그대로 사용하거나, 보안 업데이트가 제대로 이뤄지지 않는다. 군사용 위성이나 드론보다 훨씬 저렴하고 접근하기 쉬운 정찰 수단인 셈이다.

한국도 예외가 아니다

국내에도 수백만 대의 CCTV가 설치돼 있다. 아파트 단지, 상가, 주택가 곳곳에 촘촘히 배치된 이 카메라들이 외국 군사기관의 해킹 표적이 될 가능성은 없을까?

특히 한국은 북한과 대치 상황에 있고, 주한미군 기지와 주요 군사시설이 도심 곳곳에 위치한다. 만약 북한이나 다른 적대 세력이 서울 시내 CCTV를 해킹한다면? 용산 미군기지 주변, 청와대 인근, 주요 정부청사 앞 카메라들이 적의 눈이 될 수 있다.

삼성SDS나 LG CNS 같은 국내 보안업체들은 이미 이런 위험성을 인지하고 있다. 하지만 수백만 개의 민간 카메라를 모두 보호하기는 현실적으로 어렵다.

기자

관련 기사

영국 비자 신청 대행 사이트 'UK Visa Portal'에서 10만 건 이상의 여권 사진과 셀피가 외부에 노출됐다. 피해자들은 공식 정부 사이트로 착각하고 개인정보를 제출했다.

주당 3억 2500만 번 다운로드되는 오픈소스 프레임워크 Starlette에서 치명적 보안 취약점이 발견됐다. MCP 서버를 통해 AI 에이전트가 보관 중인 자격증명과 민감 데이터가 무방비 상태로 노출될 수 있다.

GitHub 내부 코드 저장소 3,800개가 해킹됐다. VS Code 확장 프로그램을 통한 공급망 공격의 실체와, 개발자 생태계 전반이 새로운 표적이 된 이유를 분석한다.

Dirty Frag' 취약점이 리눅스 전 배포판에서 루트 권한 탈취를 허용한다. 익스플로잇 코드가 공개된 지 3일, 마이크로소프트는 이미 실제 공격 시도를 포착했다.

의견

이 기사에 대한 생각을 나눠주세요

로그인하고 의견을 남겨보세요