노트패드++가 중국 해커에 몇 달간 납치당했다

2025년 6월부터 12월까지 중국 정부 연계 해커들이 노트패드++ 업데이트를 가로채 악성코드를 배포. 오픈소스 소프트웨어 보안의 새로운 위협이 되나?

2천만 명이 사용하는 텍스트 에디터가 6개월간 해커들의 손에 있었다. 그런데 대부분의 사용자는 전혀 몰랐다.

노트패드++의 개발자 돈 호가 월요일 공식 블로그를 통해 충격적인 사실을 공개했다. 2025년 6월부터 12월까지 중국 정부와 연계된 것으로 추정되는 해커들이 노트패드++의 업데이트 시스템을 장악해 일부 사용자들에게 악성코드를 배포했다는 것이다.

은밀하고 정교한 공격

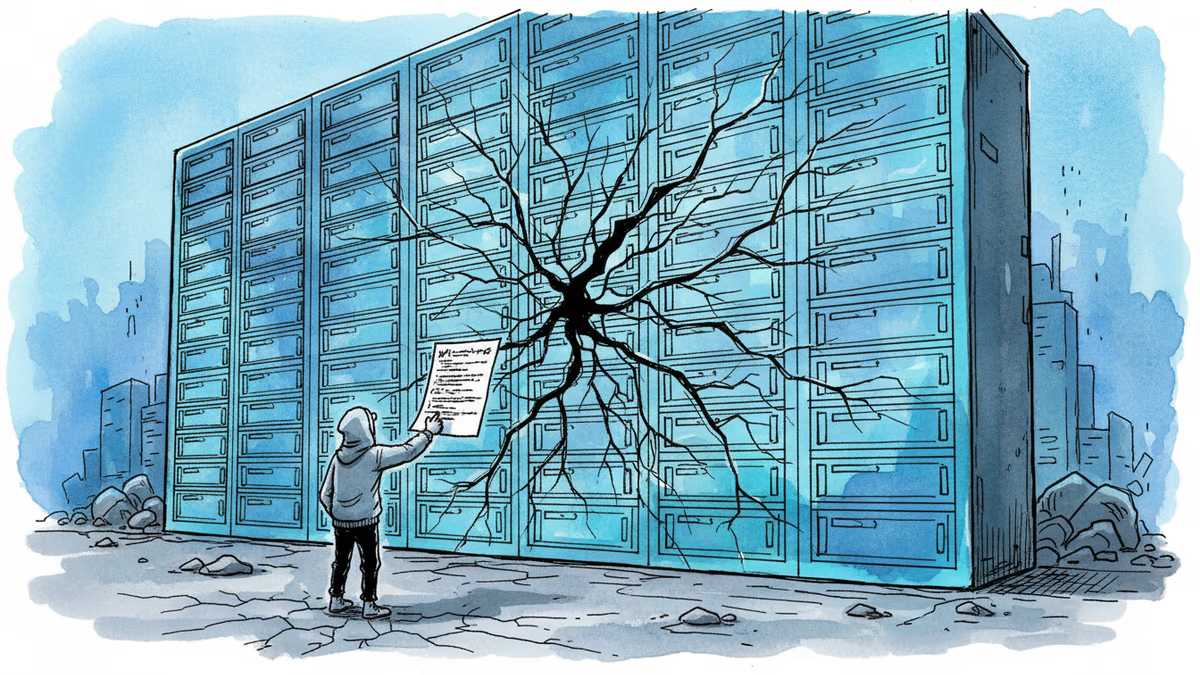

해커들의 수법은 교묘했다. 노트패드++의 웹사이트가 호스팅된 공유 서버를 타겟으로 삼아, 소프트웨어의 취약점을 악용해 특정 사용자들을 악성 서버로 리다이렉트시켰다. 사용자가 평소처럼 업데이트를 요청하면, 정상적인 업데이트 대신 악성코드가 포함된 버전을 받게 되는 방식이었다.

보안 연구원 케빈 보몬트가 지난 12월 이 공격을 처음 발견했는데, 해커들은 "동아시아에 관심을 가진" 소수의 조직을 매우 선별적으로 타겟팅했다고 밝혔다. 이는 중국 정부 연계 해커들의 전형적인 행동 패턴이다.

돈 호는 "정확한 기술적 메커니즘은 아직 조사 중"이라면서도, 11월에 취약점이 수정되고 12월 초 해커들의 접근이 차단됐다고 설명했다. 해커들이 수정된 취약점을 다시 악용하려 시도했지만 실패했다고도 덧붙였다.

오픈소스의 딜레마

이번 사건은 오픈소스 소프트웨어의 근본적인 딜레마를 드러낸다. 20년 넘게 개발되어 온 노트패드++는 전 세계 수천만 명이 사용하는 필수 도구다. 특히 개발자, IT 관리자, 정부 기관에서 광범위하게 활용된다.

문제는 이런 인기 있는 오픈소스 프로젝트들이 대부분 소수의 개발자나 작은 팀에 의해 운영된다는 점이다. 마이크로소프트나 구글 같은 거대 기업의 보안 인프라와는 비교할 수 없는 환경에서 말이다.

2019-2020년 솔라윈즈 사건과 비교해보면 그 심각성이 더욱 명확해진다. 당시 러시아 정부 해커들이 솔라윈즈의 IT 관리 도구에 백도어를 심어 미국 국토보안부, 상무부, 에너지부 등 여러 정부 기관의 데이터에 접근했다.

새로운 전쟁터가 된 소프트웨어 업데이트

이번 사건이 보여주는 것은 소프트웨어 업데이트가 새로운 사이버 전쟁의 전선이 되고 있다는 점이다. 사용자들은 보안을 위해 업데이트를 설치하지만, 그 업데이트 자체가 공격 경로가 되는 역설적 상황이 벌어지고 있다.

특히 정부나 기업에서 사용하는 소프트웨어의 경우, 공급망 공격(Supply Chain Attack)의 위험성이 갈수록 커지고 있다. 해커들이 소프트웨어 개발사나 배포 채널을 직접 공격해 수많은 최종 사용자를 한 번에 타겟팅할 수 있기 때문이다.

한국의 경우에도 이런 위험에서 자유롭지 않다. 국내 기업과 정부 기관에서도 노트패드++ 같은 해외 오픈소스 도구들을 광범위하게 사용하고 있기 때문이다.

기자

관련 기사

중국 AI 스타트업 Moonshot AI가 기업가치 20조원에 2조원 투자 유치. Kimi 모델이 글로벌 LLM 시장에서 OpenAI·Anthropic과 경쟁하는 구도의 의미를 분석한다.

리눅스 커널 전반을 겨냥한 보안 취약점 'CopyFail'이 공개됐다. 2017년 이후 출시된 거의 모든 리눅스 배포판에 영향을 미치며, 미국 정부는 5월 15일까지 패치를 의무화했다.

ChatGPT 등장 이후 AI 기반 사이버범죄가 폭발적으로 증가하고 있다. 피싱부터 딥페이크까지, 더 빠르고 저렴해진 사기의 시대—우리는 얼마나 준비되어 있는가?

Anthropic의 최강 보안 AI '미토스'가 디스코드 사용자들에게 뚫렸다. 동시에 북한 해커는 AI로 악성코드를 짜고, 모질라는 AI로 271개 취약점을 잡았다. 사이버보안의 새 질서가 형성되고 있다.

의견

이 기사에 대한 생각을 나눠주세요

로그인하고 의견을 남겨보세요