600달러로 뚫리는 보안망, Mandiant NTLMv1 rainbow table database 공개의 파장

맨디언트가 NTLMv1 암호를 12시간 만에 해독할 수 있는 레인보우 테이블 데이터베이스를 공개했습니다. 600달러 이하의 장비로 관리자 권한 탈취가 가능해져 주의가 요구됩니다.

단돈 600달러(약 80만 원)면 기업의 관리자 암호가 무력화된다. 구글 클라우드 산하 보안 기업 맨디언트(Mandiant)가 구형 윈도우 인증 프로토콜인 NTLMv1을 사용하는 모든 암호를 해독할 수 있는 데이터베이스를 일반에 공개했다.

Mandiant NTLMv1 rainbow table database가 초래한 보안 위기

맨디언트가 공개한 이번 데이터베이스는 레인보우 테이블(Rainbow Table) 형식이다. 이는 평문 암호와 해시값을 미리 계산해 매칭해둔 표로, 복잡한 연산 과정 없이 도난당한 해시값만으로 즉시 암호를 찾아낼 수 있게 한다. 특히 NTLMv1은 키 공간(Keyspace)이 좁아 암호 조합의 수가 상대적으로 적기 때문에 공격에 취약하다는 지적을 20년 넘게 받아왔다.

방어자를 위한 채찍인가, 공격자를 위한 선물인가

맨디언트의 이번 조치는 위험성을 알고도 여전히 NTLMv1을 사용하는 기업들에게 강력한 경고를 보내기 위함이다. 네트워크 인증 및 SMB 공유 자원 접근에 사용되는 이 프로토콜은 이미 보안상 폐기 권고 대상이다. 하지만 전문가들은 이 도구가 보안 연구자뿐만 아니라 악의적인 해커들에게도 강력한 무기가 될 수 있다는 점을 우려하고 있다.

기자

관련 기사

범죄 신고자의 익명성을 보장한다던 P3 글로벌 인텔의 시스템이 해킹됐다. 93GB 데이터 유출이 의미하는 것은 단순한 보안 사고가 아니다.

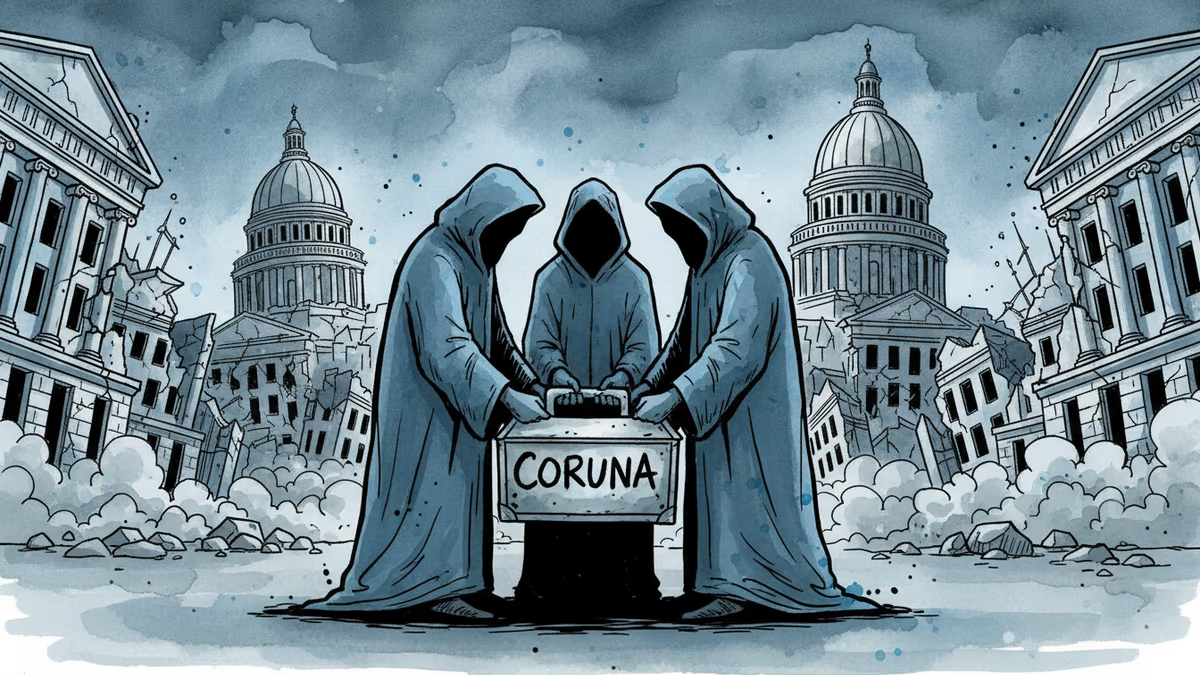

CISA가 긴급 패치 명령을 내린 iOS 취약점 공격, 구글이 발견한 정교한 해킹킷 'Coruna'가 던지는 사이버보안의 새로운 위협

해킹그룹이 미국 국토안보부를 해킹해 6천개 기업과의 계약 정보를 공개했다. 팰런티어부터 마이크로소프트까지, 정부 감시 시스템에 참여한 기업들의 실체가 드러났다.

이스라엘-미국의 이란 공습과 동시에 500만 다운로드 앱을 해킹해 군인들에게 항복 메시지를 보낸 사건. 사이버전의 새로운 양상을 분석한다.

의견

이 기사에 대한 생각을 나눠주세요

로그인하고 의견을 남겨보세요