화난 보안연구원 한 명이 윈도우를 열었다

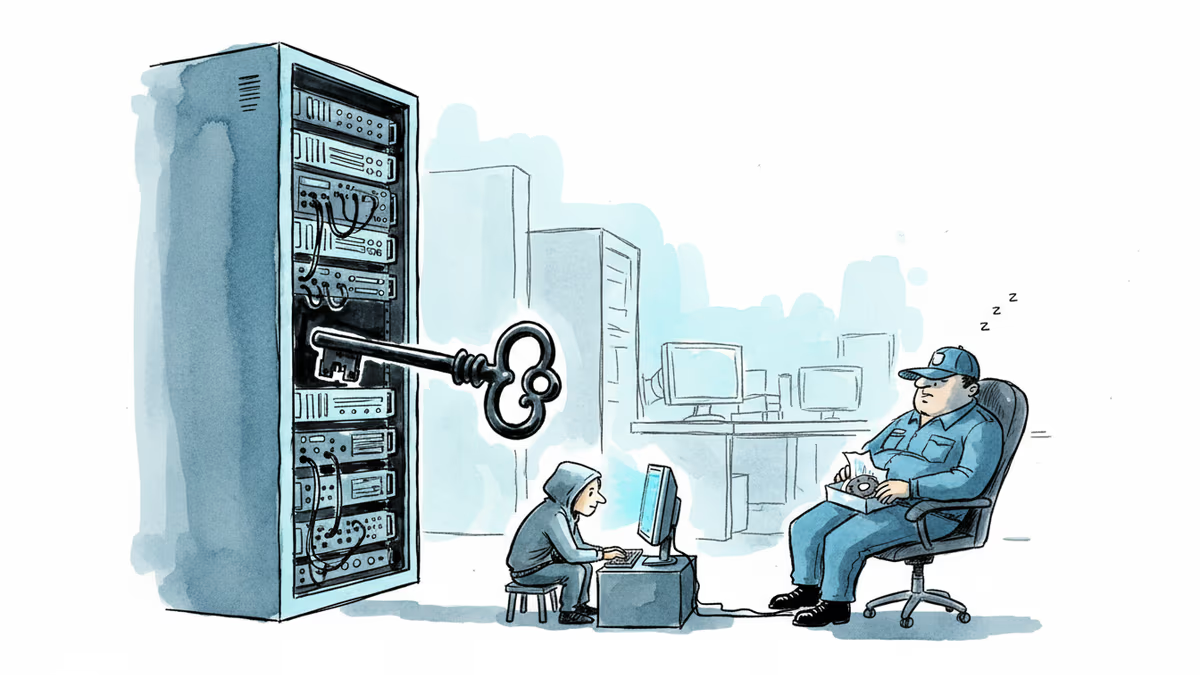

마이크로소프트와 갈등을 빚은 보안연구원이 미패치 취약점 코드를 공개하자, 해커들이 즉시 실제 공격에 활용했다. 윈도우 디펜더 3개 취약점의 파장을 분석한다.

코드가 공개된 지 며칠 만에 실제 해킹이 일어났다.

보안연구원 한 명이 마이크로소프트에 대한 불만을 이유로 미패치 윈도우 취약점 코드를 인터넷에 올렸고, 해커들은 그것을 그대로 집어 들어 실제 조직을 공격했다. 사이버보안 기업 Huntress가 지난 4월 18일 확인한 내용이다.

무슨 일이 일어났나

Chaotic Eclipse라는 닉네임을 쓰는 보안연구원은 이달 초 자신의 블로그에 윈도우 취약점 익스플로잇 코드를 처음 공개했다. 동기는 노골적이었다. "나는 마이크로소프트를 향해 허풍을 친 게 아니었고, 이번에도 그렇게 한다"고 썼다. 그러면서 마이크로소프트의 보안 대응팀인 MSRC(Microsoft Security Response Center) 리더십에 "이 모든 걸 가능하게 해줘서 진심으로 감사하다"는 비꼬는 말을 남겼다.

이후 그는 UnDefend, RedSun까지 추가로 공개했다. 현재까지 공개된 취약점은 총 3개로, 모두 마이크로소프트의 기본 백신 프로그램인 윈도우 디펜더(Windows Defender)에 존재하는 결함이다. 공통점이 있다. 세 취약점 모두 해커가 일반 사용자 권한에서 관리자 수준의 접근권한을 획득할 수 있게 해준다는 것이다.

Huntress의 연구원 John Hammond는 "이 코드들이 이미 무기화되어 쉽게 사용할 수 있는 형태로 공개되어 있다는 점이 문제"라며 "결국 방어자와 사이버범죄자 사이의 또 다른 줄다리기로 이어질 것"이라고 말했다.

마이크로소프트는 세 취약점 중 BlueHammer 하나에 대해서만 이번 주 패치를 배포했다. UnDefend와 RedSun은 아직 수정되지 않은 상태다.

'풀 디스클로저' — 보안계의 오래된 딜레마

이번 사건은 사이버보안 업계에서 '완전 공개(Full Disclosure)'라고 부르는 관행과 맞닿아 있다.

일반적인 절차는 이렇다. 연구원이 취약점을 발견하면 소프트웨어 제조사에 먼저 알린다. 제조사는 이를 검토하고 패치를 개발한다. 이후 연구원과 제조사가 공개 시점을 합의한다. 이 과정을 '조율된 취약점 공개(Coordinated Vulnerability Disclosure)'라고 한다. 마이크로소프트도 이번 사건에 대한 공식 입장에서 이 방식을 지지한다고 밝혔다.

문제는 이 소통이 깨질 때다. 연구원이 제조사로부터 무시당하거나, 패치가 지나치게 늦어지거나, 취약점의 심각성이 제대로 인정받지 못한다고 느낄 때, 일부 연구원들은 공개 압박 카드를 꺼낸다. Chaotic Eclipse가 택한 방식이 바로 이것이다. 더 나아가 그는 취약점 존재를 설명하는 것에 그치지 않고, 누구나 바로 사용할 수 있는 익스플로잇 코드까지 GitHub에 올렸다.

보안 연구자들 사이에서도 이 방식에 대한 시각은 엇갈린다. "패치를 강제하는 유일한 수단"이라는 입장과 "무고한 피해자를 만드는 무책임한 행동"이라는 입장이 공존한다.

세 가지 시각

기업 보안 담당자 입장에서는 최악의 시나리오다. 패치가 없는 상태에서 익스플로잇 코드가 공개되면, 방어 측은 사실상 손을 묶인 채 공격을 기다려야 한다. 윈도우 디펜더는 윈도우에 기본 탑재된 백신이기 때문에 영향 범위가 전 세계 수억 대의 PC에 달한다. 국내 기업들도 예외가 아니다. 삼성, 현대, 네이버, 카카오 등 대기업뿐 아니라 윈도우 기반 인프라를 운영하는 중소기업까지 잠재적 위협 대상이다.

마이크로소프트 입장에서는 내부 프로세스의 실패가 외부로 드러난 사건이다. MSRC가 연구원과의 소통에서 어떤 문제가 있었는지는 공개되지 않았지만, 연구원이 공개적으로 조롱하며 코드를 올릴 만큼 관계가 틀어졌다는 사실 자체가 제도적 허점을 시사한다.

보안연구원 커뮤니티 입장에서는 구조적 불균형의 문제다. 취약점을 발견해도 제조사가 움직이지 않으면 연구원에게 남은 선택지는 사실상 없다. 법적 보호도 불충분하고, 버그바운티 보상도 불투명한 경우가 많다. 이번 사건이 극단적 방식을 택한 것은 사실이지만, 그 배경에는 업계 전반의 구조적 문제가 있다.

기자

관련 기사

영국 비자 신청 대행 사이트 'UK Visa Portal'에서 10만 건 이상의 여권 사진과 셀피가 외부에 노출됐다. 피해자들은 공식 정부 사이트로 착각하고 개인정보를 제출했다.

주당 3억 2500만 번 다운로드되는 오픈소스 프레임워크 Starlette에서 치명적 보안 취약점이 발견됐다. MCP 서버를 통해 AI 에이전트가 보관 중인 자격증명과 민감 데이터가 무방비 상태로 노출될 수 있다.

GitHub 내부 코드 저장소 3,800개가 해킹됐다. VS Code 확장 프로그램을 통한 공급망 공격의 실체와, 개발자 생태계 전반이 새로운 표적이 된 이유를 분석한다.

Dirty Frag' 취약점이 리눅스 전 배포판에서 루트 권한 탈취를 허용한다. 익스플로잇 코드가 공개된 지 3일, 마이크로소프트는 이미 실제 공격 시도를 포착했다.

의견

이 기사에 대한 생각을 나눠주세요

로그인하고 의견을 남겨보세요