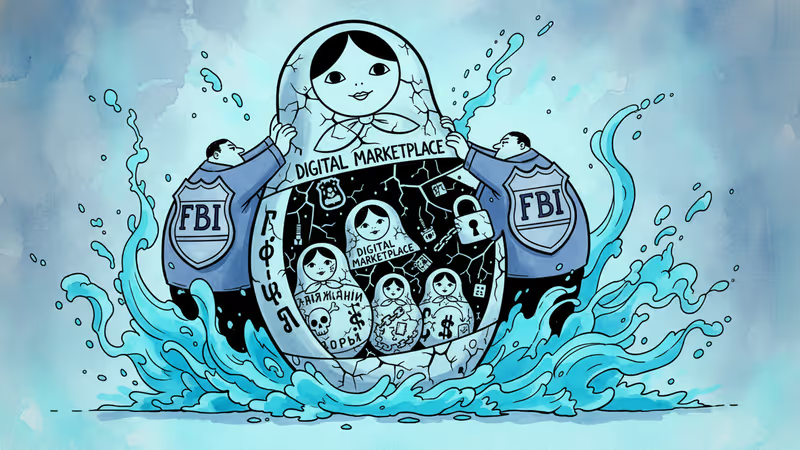

FBIがランサムウェア最大級市場を摘発、サイバー犯罪の地図が変わる

FBI がランサムウェア取引の温床だった RAMP を摘発。日本企業への影響と今後のサイバーセキュリティ対策について考察します。

「ランサムウェアが許可される唯一の場所」と自称していたオンライン市場が、一夜にして消えました。

米連邦捜査局(FBI)が水曜日、ロシア語系のダークウェブ市場 RAMP のサイトを押収したのです。同サイトにアクセスすると、FBI と司法省の印章が入った押収通知が表示されるようになりました。「連邦捜査局が RAMP を押収しました」という文言とともに、フロリダ州南部地区連邦検事局とコンピューター犯罪・知的財産部門との連携による行動だと明記されています。

サイバー犯罪界の「Amazon」が陥落

RAMP は近年、サイバー犯罪者たちの主要な取引場所として機能していました。昨年 Europol が XSS フォーラムのリーダーを逮捕し、他の犯罪フォーラムも次々と摘発される中、RAMP は数少ない「聖域」として残っていたのです。

ここでは、ランサムウェア攻撃に必要なツールやサービス、盗まれたデータ、さらには攻撃の「ハウツー」まで、まるでオンラインショッピングのように売買されていました。日本企業を狙った攻撃に使われた可能性のあるツールも、この市場で取引されていたと考えられます。

日本企業への影響は?

今回の摘発は、日本のサイバーセキュリティ環境にとって朗報です。近年、ソニー、トヨタ、任天堂 など日本の大手企業もランサムウェア攻撃の標的となってきました。RAMP の閉鎖により、少なくとも短期的には攻撃者たちの活動に混乱が生じることが予想されます。

一方で、専門家は楽観視を戒めています。サイバー犯罪者たちは新たな取引場所を見つけるか、より分散化された方法で活動を継続する可能性が高いからです。実際、過去にも大規模な犯罪市場が摘発された後、より小規模で発見しにくい市場が複数立ち上がるパターンが繰り返されてきました。

変わるサイバー犯罪の構図

今回の摘発が示すのは、国際的な法執行機関の連携が強化されていることです。ダークウェブでの犯罪活動は「匿名で安全」という神話が崩れつつあります。

しかし、根本的な問題は残ります。ランサムウェア攻撃の背景には、地政学的な複雑さがあるのです。多くの攻撃者が拠点とするロシアや東欧諸国では、西側諸国への攻撃に対して事実上の黙認状態が続いています。市場を一つ潰しても、需要がある限り新たな供給源が現れるでしょう。

企業が今すべきこと

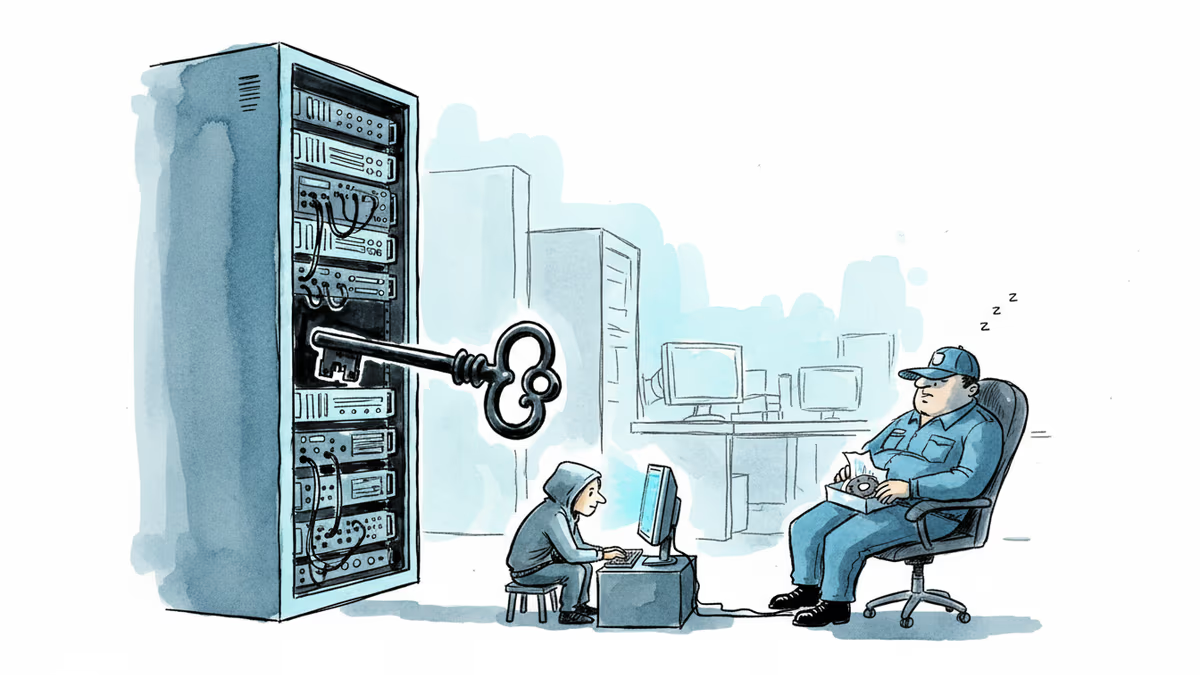

RAMP の摘発は、企業にとって一時的な「安息期」かもしれません。しかし、これを機に根本的なセキュリティ対策を見直すべきです。

日本企業の多くは、まだ「自分たちは狙われない」という楽観的な見方をしがちです。しかし現実は違います。攻撃者たちにとって、日本企業は「支払い能力があり、交渉に応じやすい」魅力的な標的なのです。

バックアップの強化、従業員教育、インシデント対応計画の策定など、基本的な対策を徹底することが急務です。また、サイバー保険の加入も検討すべきでしょう。

関連記事

ダロン・アセモグル氏がAIの生産性向上効果に懐疑的な見方を維持。最新のAIサイバー攻撃やOpenAI内紛も含め、今週注目すべきAI動向を多角的に読み解く。

学習管理システム大手InstructureがShinyHuntersによるデータ侵害で「合意」に達した。3.5TBの学生データを巡る身代金交渉の実態と、教育機関のサイバーセキュリティに突きつけられた課題を読み解く。

Linuxに深刻な脆弱性「Dirty Frag」が発見。低権限ユーザーがroot権限を取得可能で、悪用コードが流出済み。日本企業のインフラへの影響と対策を解説します。

OpenAIが脆弱性自動検出AIイニシアチブ「Daybreak」を発表。競合AnthropicのClaude Mythosとの比較を通じ、AI主導のサイバーセキュリティ競争が企業・社会に何をもたらすかを考察します。

意見

この記事についてあなたの考えを共有してください

ログインして会話に参加