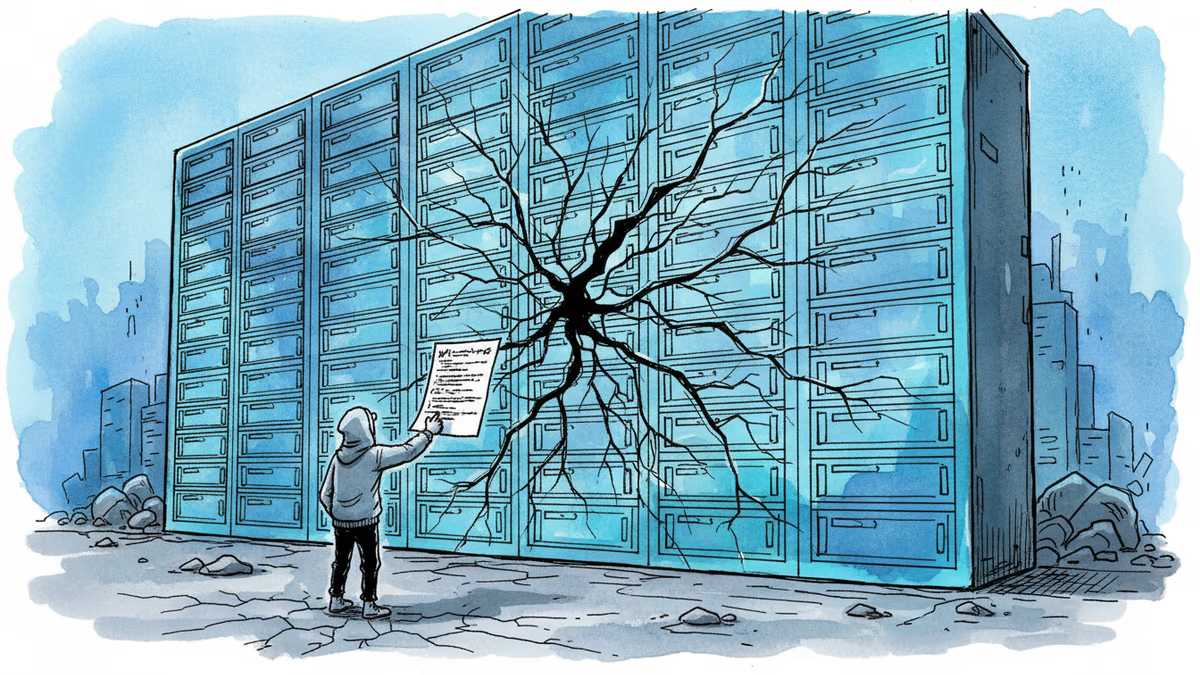

Notepad++ハッキング事件が示すオープンソースの新たな脅威

人気テキストエディタNotepad++が中国系ハッカーに6ヶ月間乗っ取られた事件から見える、オープンソースソフトウェアのセキュリティリスクと企業への影響を分析

数千万人が愛用するテキストエディタNotepad++が、6ヶ月間にわたって中国系ハッカーに乗っ取られていた。この事実が明らかになったのは、開発者のDon Ho氏が2026年2月に公開したブログ投稿だった。

何が起きたのか

2025年6月から12月まで、ハッカーたちはNotepad++の公式サーバーに侵入し、一部のユーザーに悪意のあるアップデートを配信していた。攻撃者は共有ホスティングサーバーの脆弱性を悪用してNotepad++のウェブドメインを標的とし、アップデートを求めるユーザーを悪意のあるサーバーにリダイレクトしていたのだ。

セキュリティ研究者のKevin Beaumont氏によると、この攻撃により「東アジアに関心を持つ」少数の組織が侵害され、ハッカーは被害者のコンピューターに「直接的な」アクセスを獲得していた。脆弱性は11月に修正され、ハッカーのアクセスは12月初旬に遮断されたが、その間の被害の全容は明らかになっていない。

日本企業への警鐘

この事件は、日本企業にとって特に重要な意味を持つ。Notepad++は世界中の企業で広く使用されており、日本のソフトウェア開発現場でも愛用者が多い。無料で信頼できると思われていたツールが、実は6ヶ月間も攻撃者の手中にあったという事実は、企業のセキュリティ戦略の見直しを迫るものだ。

特に注目すべきは、攻撃者が「東アジアに関心を持つ組織」を選別的に標的としていた点である。これは日本企業、特に中国市場に進出しているトヨタ、ソニー、任天堂などの大手企業にとって、地政学的リスクの新たな側面を示している。

オープンソースの信頼性問題

この攻撃は、2019年のSolarWinds事件を彷彿とさせる。SolarWindsでは、ロシア政府系ハッカーが企業のサーバーに侵入し、ソフトウェアにバックドアを仕込んで米国政府機関を含む顧客のネットワークにアクセスしていた。

Notepad++事件との違いは、攻撃対象がオープンソースプロジェクトだったことだ。20年以上の歴史を持つこのプロジェクトは、透明性と信頼性の象徴とされてきた。しかし、今回の事件は「オープンソース=安全」という前提を根本から問い直すきっかけとなっている。

日本の多くの企業は、コスト削減と柔軟性を求めてオープンソースソフトウェアの採用を進めている。しかし、個人開発者や小規模チームが運営するプロジェクトには、大企業のような潤沢なセキュリティリソースがない。この現実を踏まえた新たなリスク管理が求められている。

関連記事

学習管理プラットフォームCanvasを運営するInstructureが大規模なデータ侵害を受け、学生の個人情報が流出。ハッカー集団ShinyHuntersが犯行声明を出し、学校側に対応を迫っている。教育DXの安全性に疑問符。

教育テック大手Instructureが二度目のサイバー攻撃を受け、ShinyHuntersが5月12日までに2億3100万人分のデータを公開すると脅迫。学校のログイン画面が改ざんされ、子どもたちの個人情報が交渉の道具にされている実態を解説。

Linuxカーネルの深刻な脆弱性「CopyFail(CVE-2026-31431)」が野放しで悪用中。Red Hat、Ubuntu、Amazon Linuxなど主要ディストリビューションに影響。日本企業のインフラリスクと対応策を解説。

AIの普及でサイバー攻撃の規模と複雑さが急増。従来型セキュリティの限界が露呈する今、AI設計の根幹に組み込む「AI-Native」アプローチが求められている。日本企業への影響を解説。

意見

この記事についてあなたの考えを共有してください

ログインして会話に参加