人気エディタ「Notepad++」、中国系ハッカーに半年間乗っ取られる

世界中で使われるテキストエディタNotepad++のアップデートサーバーが6ヶ月間中国系ハッカーに乗っ取られ、特定ユーザーにバックドア付きソフトが配布されていたことが判明

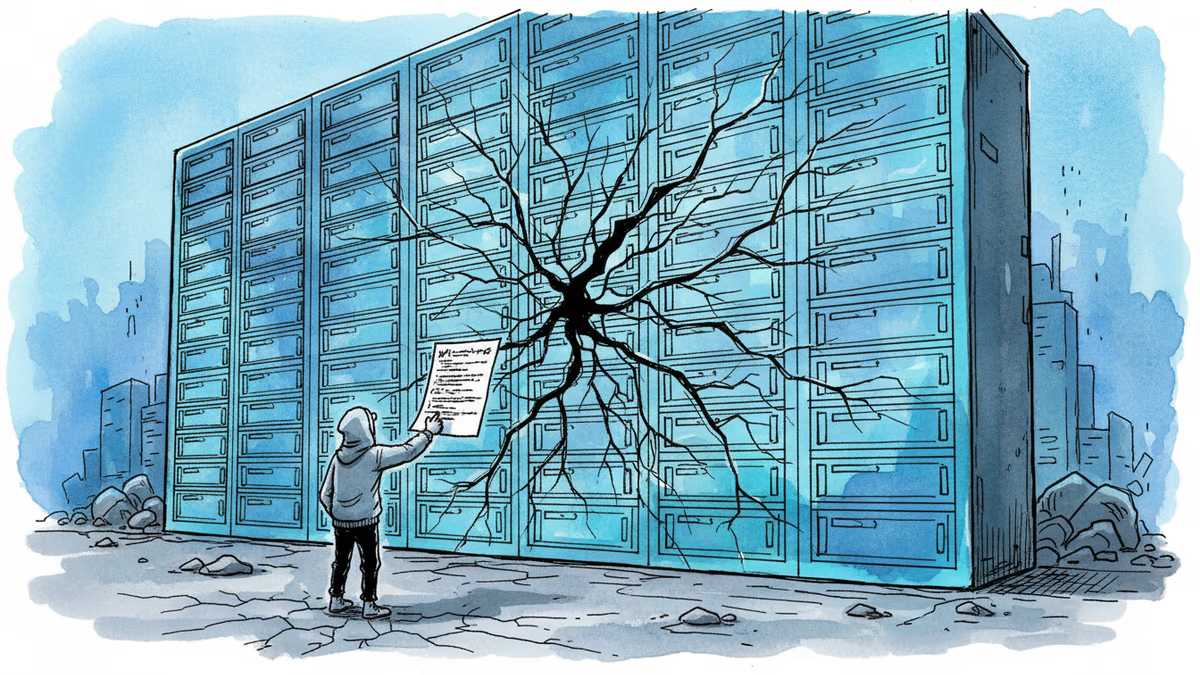

6ヶ月間。これが、世界中で愛用されるテキストエディタNotepad++のアップデートサーバーが中国系ハッカーに乗っ取られていた期間です。月曜日、開発チームが公式サイトで明らかにしたこの事実は、私たちが日常的に信頼しているソフトウェアアップデートの脆弱性を浮き彫りにしました。

巧妙な攻撃手法の全貌

攻撃は2025年6月に始まりました。ハッカーたちはNotepad++のアップデートインフラを「インフラレベル」で侵害し、特定のユーザーのアップデート通信を傍受・リダイレクトする能力を獲得したのです。

特に注目すべきは、攻撃者が全ユーザーを標的にしたわけではないという点です。代わりに、選択的に特定のターゲットのみを悪意のあるアップデートサーバーに誘導し、バックドア付きのソフトウェアを配布していました。この手法は、大規模な被害を避けながら長期間発見されずに済む、極めて計算された戦略と言えるでしょう。

開発チームが完全にインフラの制御を取り戻したのは12月2日。つまり、攻撃者は半年以上にわたって、世界中のNotepad++ユーザーの一部に対して自由にマルウェアを配布できる状況にあったのです。

日本企業への警鐘

複数の調査機関が中国政府との関連を指摘するこの攻撃は、日本の企業や組織にとって重要な教訓を含んでいます。Notepad++のような基本的なツールでさえ、サプライチェーン攻撃の標的となり得るという現実は、日本の製造業やIT企業が構築してきた「信頼に基づく取引関係」の前提を根本から問い直すものです。

特に、日本企業の多くが採用している「長期的なパートナーシップ」モデルにおいて、取引先やソフトウェアベンダーのセキュリティ状況を継続的に監視する仕組みの重要性が浮かび上がります。一度信頼したベンダーであっても、そのインフラが侵害される可能性は常に存在するのです。

見えない脅威への対処

今回の事件で最も懸念されるのは、攻撃の「見えなさ」です。被害を受けたユーザーの多くは、自分が標的になっていることすら気づかなかった可能性があります。通常のソフトウェアアップデートと見分けがつかない形で、バックドアが仕込まれたソフトウェアがインストールされていたからです。

この攻撃手法は、従来の「怪しいメールを開かない」「不審なサイトにアクセスしない」といった基本的なセキュリティ対策では防げません。信頼できるはずのソフトウェアの正規アップデートプロセス自体が武器化されているのです。

関連記事

学習管理プラットフォームCanvasを運営するInstructureが大規模なデータ侵害を受け、学生の個人情報が流出。ハッカー集団ShinyHuntersが犯行声明を出し、学校側に対応を迫っている。教育DXの安全性に疑問符。

教育テック大手Instructureが二度目のサイバー攻撃を受け、ShinyHuntersが5月12日までに2億3100万人分のデータを公開すると脅迫。学校のログイン画面が改ざんされ、子どもたちの個人情報が交渉の道具にされている実態を解説。

Linuxカーネルの深刻な脆弱性「CopyFail(CVE-2026-31431)」が野放しで悪用中。Red Hat、Ubuntu、Amazon Linuxなど主要ディストリビューションに影響。日本企業のインフラリスクと対応策を解説。

AIの普及でサイバー攻撃の規模と複雑さが急増。従来型セキュリティの限界が露呈する今、AI設計の根幹に組み込む「AI-Native」アプローチが求められている。日本企業への影響を解説。

意見

この記事についてあなたの考えを共有してください

ログインして会話に参加