サイバー攻撃の責任は誰にある?フィンテック企業が防火壁会社を提訴へ

フィンテック企業マーキスがSonicWallの情報漏洩が自社のランサムウェア攻撃を招いたとして補償を求める。サイバーセキュリティの責任範囲を問う新たな争点。

数十万人の個人情報が盗まれたランサムウェア攻撃の責任は、被害企業にあるのか、それともセキュリティサービス提供会社にあるのか。この根本的な問いが、いま米国で現実の法廷闘争として浮上している。

テキサス州のフィンテック企業マーキスが今週、顧客向けのメモで衝撃的な発表を行った。同社は2025年8月に発生したランサムウェア攻撃について、防火壁サービス提供会社SonicWallの情報漏洩が原因だったとして、「顧客と共に被った損害の補償」を求める方針を明らかにしたのだ。

連鎖する情報漏洩の構造

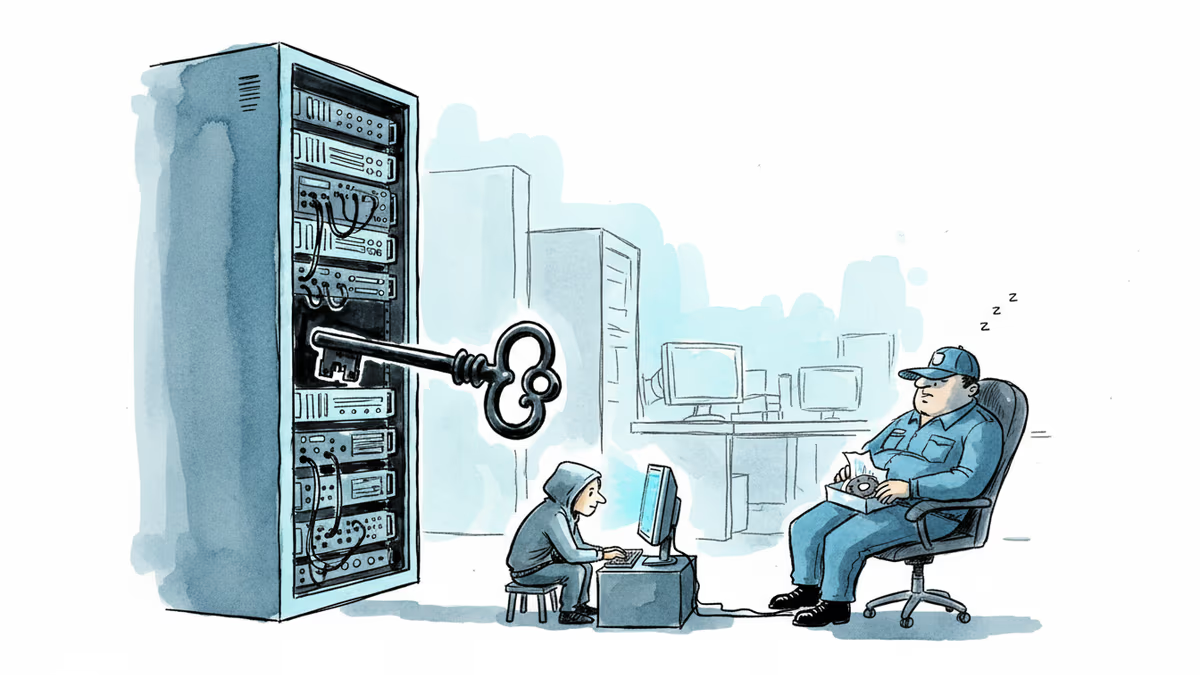

マーキスの主張によると、事態の発端はSonicWall自体が受けたサイバー攻撃にある。ハッカーはSonicWallのクラウドバックアップサービスに侵入し、顧客企業の防火壁設定ファイルや認証情報を盗み出した。その中にマーキスの重要なセキュリティ情報も含まれており、これが後のマーキスへの攻撃に悪用されたというのだ。

マーキスは数百の銀行や信用組合にサービスを提供し、顧客の個人情報、金融データ、社会保障番号などの機密データを大量に扱っている。今回の攻撃では、これらの情報が数十万人分盗まれた可能性がある。

興味深いのはSonicWall側の対応だ。同社は2025年9月に最初の情報漏洩を公表した際、影響を受けた顧客は5%未満と発表していた。しかし10月になって、実際にはクラウドバックアップサービスを利用する全顧客の防火壁設定データが漏洩していたと訂正した。この情報開示の遅れと不正確さも、マーキスの不信を深める要因となった。

第三者調査が明かした真実

マーキスは独立した第三者機関に調査を依頼し、攻撃の原因を徹底的に分析した。当初は同社が適用していなかったセキュリティパッチが原因の可能性も検討されたが、調査の結果、そのパッチの脆弱性は今回の攻撃手法では悪用不可能だったことが判明した。

一方で調査は、ハッカーがSonicWallから盗んだ情報を使ってマーキスの防火壁を迂回したことを示す証拠を発見したという。これがマーキスの主張の根拠となっている。

SonicWall側は「マーキスの主張を裏付ける証拠の提供を求めており、引き続き顧客との対話を続ける」とコメント。同時に「2025年9月に報告した当社のセキュリティインシデントと、現在世界的に発生している防火壁やエッジデバイスへのランサムウェア攻撃との関連を示す新たな証拠はない」と反論している。

日本企業への警鐘

この事件は、日本企業にとっても他人事ではない。多くの日本企業が海外のクラウドセキュリティサービスを利用しており、サプライチェーン全体でのセキュリティリスク管理の重要性が浮き彫りになっている。

特に金融機関や個人情報を扱う企業では、セキュリティサービス提供会社の選定基準や、インシデント発生時の責任分担について、契約段階から慎重に検討する必要がある。今回のマーキスの事例は、「セキュリティは外部に任せれば安心」という考え方の危険性を示している。

日本でも2022年の個人情報保護法改正により、企業の説明責任が強化された。海外サービス利用時のリスク評価や、インシデント発生時の対応体制について、改めて見直しが求められる。

関連記事

ダロン・アセモグル氏がAIの生産性向上効果に懐疑的な見方を維持。最新のAIサイバー攻撃やOpenAI内紛も含め、今週注目すべきAI動向を多角的に読み解く。

学習管理システム大手InstructureがShinyHuntersによるデータ侵害で「合意」に達した。3.5TBの学生データを巡る身代金交渉の実態と、教育機関のサイバーセキュリティに突きつけられた課題を読み解く。

Linuxに深刻な脆弱性「Dirty Frag」が発見。低権限ユーザーがroot権限を取得可能で、悪用コードが流出済み。日本企業のインフラへの影響と対策を解説します。

OpenAIが脆弱性自動検出AIイニシアチブ「Daybreak」を発表。競合AnthropicのClaude Mythosとの比較を通じ、AI主導のサイバーセキュリティ競争が企業・社会に何をもたらすかを考察します。

意見

この記事についてあなたの考えを共有してください

ログインして会話に参加