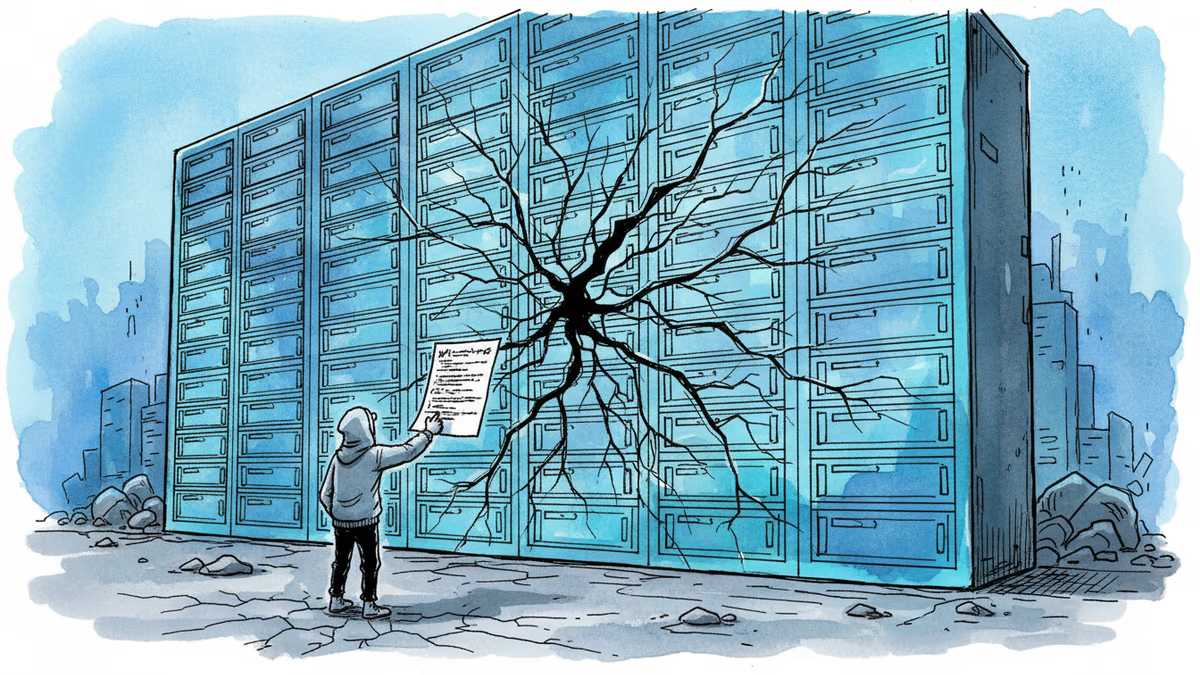

AI工具藏惡意程式:當「信任」成為攻擊入口

熱門AI函式庫LiteLLM遭惡意程式入侵,每日下載量高達340萬次。從供應鏈攻擊到形式化合規認證,這起事件揭示了開源生態系的深層脆弱性。

每天被下載340萬次的工具,竟然悄悄竊取你的登入憑證——而你甚至不知道它在你的機器上做了什麼。

2026年3月,AI開發社群爆出一起供應鏈安全事件。廣受使用的開源AI函式庫 LiteLLM,被發現含有惡意程式。這個工具讓開發者能夠統一呼叫OpenAI、Anthropic等數百種AI模型,在GitHub上累積了4萬顆星,是許多AI應用專案的基礎建設。

事件經過:一次當機,揭開連鎖攻擊

發現這起事件的,是AI研究公司 FutureSearch 的研究科學家 Callum McMahon。他在下載 LiteLLM 後,電腦突然關機,這個異常促使他深入調查,最終揭露了惡意程式的存在。

惡意程式並非直接藏在 LiteLLM 本身,而是透過其「依賴套件(dependency)」——也就是 LiteLLM 在運作時所倚賴的其他開源軟體——滲透進來。一旦感染,它會竊取所有接觸到的登入憑證,再利用這些憑證入侵更多開源套件與帳號,形成連鎖式的憑證收割攻擊。

值得注意的是,惡意程式本身存在程式錯誤,導致 McMahon 的電腦直接當機,反而暴露了自身的存在。知名AI研究者 Andrej Karpathy 與多位資安專家指出,從程式碼品質判斷,這很可能是用AI「氛圍式編程(vibe coding)」——即以自然語言描述需求、讓AI生成程式碼——所寫出的粗糙惡意程式。這意味著,即使是技術能力有限的攻擊者,如今也能借助AI工具製造出足以威脅大規模軟體生態的惡意程式。

事件發現速度相對快速,估計在數小時內即被察覺。LiteLLM 的開發團隊本週持續緊急應對,CEO Krrish Dholakia 表示,目前與資安公司 Mandiant 共同進行鑑識調查,「待審查完成後,將把技術教訓分享給開發者社群」。

認證的幻象:SOC2背後的問號

這起事件還有另一個引發廣泛討論的面向。

截至3月25日,LiteLLM 官網仍顯示已通過 SOC2 與 ISO 27001 兩項主要資安合規認證。然而,頒發這些認證的,是一家名為 Delve 的新創公司——同樣出身 Y Combinator,主打AI輔助合規流程。

問題在於,Delve 另外遭到指控,稱其以「生成虛假數據」、「形式化審計」的方式,誤導客戶對自身合規狀態的認知。Delve 否認這些指控。

工程師 Gergely Orosz 在X平台看到相關討論後寫道:「我以為這是在開玩笑……但 LiteLLM 真的是『Secured by Delve』?」

這裡有一個重要的技術細節需要釐清:SOC2與ISO 27001認證的目的,是確認企業是否建立了適當的安全管理政策與流程,並非保證不會發生資安事件。透過依賴套件混入的惡意程式,在理論上即使通過認證的企業也可能遭遇。不過,SOC2的範疇確實涵蓋軟體依賴關係的管理政策,因此兩者之間的關聯仍值得深究。

對華人科技生態的意涵

這起事件對台灣、香港及東南亞華人科技社群而言,有幾個值得關注的角度。

首先是供應鏈風險的現實。台灣的AI新創與軟體開發產業高度仰賴開源生態系,許多本地團隊在構建AI應用時,LiteLLM 這類工具幾乎是標準配備。這次事件提醒我們,「廣泛使用」並不等於「安全可信」。

其次是合規認證的實質意義。在台灣與香港,企業取得ISO 27001等認證往往是進入企業客戶市場的門票。但若認證本身的審核機制出現漏洞,這張「門票」究竟代表什麼?這個問題在監管環境相對寬鬆的東南亞市場尤為值得思考。

第三,從更宏觀的視角來看,這起事件也折射出一個趨勢:隨著AI工具降低了程式開發的門檻,惡意程式的製作成本同樣在下降。這種「攻擊民主化」的現象,對整個開源生態系的信任基礎構成了系統性挑戰,而這個挑戰並不分地域。

相关文章

教育科技巨頭Instructure遭受二度入侵,駭客組織ShinyHunters篡改多所學校登入頁面,揚言5月12日公開2.31億人個資。事件揭示教育平台資安漏洞與學生隱私保護的深層困境。

Linux核心嚴重漏洞CVE-2026-31431「CopyFail」正被野外利用,影響Red Hat、Ubuntu、Amazon Linux等主流發行版。CISA要求聯邦機構5月15日前完成修補。

AI擴大了攻擊面,也讓傳統資安架構的缺陷無所遁形。MIT科技評論EmTech AI峰會揭示:資安必須以AI為核心重新設計,而非事後補貼。對亞洲企業意味著什麼?

迪士尼樂園推出人臉辨識入場系統,宣稱完全自願,卻在聲明中承認即使走非人臉辨識通道仍可能被拍攝。這條「選擇線」究竟有多自由?

观点

分享你对这篇文章的看法

登录加入讨论