六個月臥底,2.7億美元蒸發:北韓的完美騙局

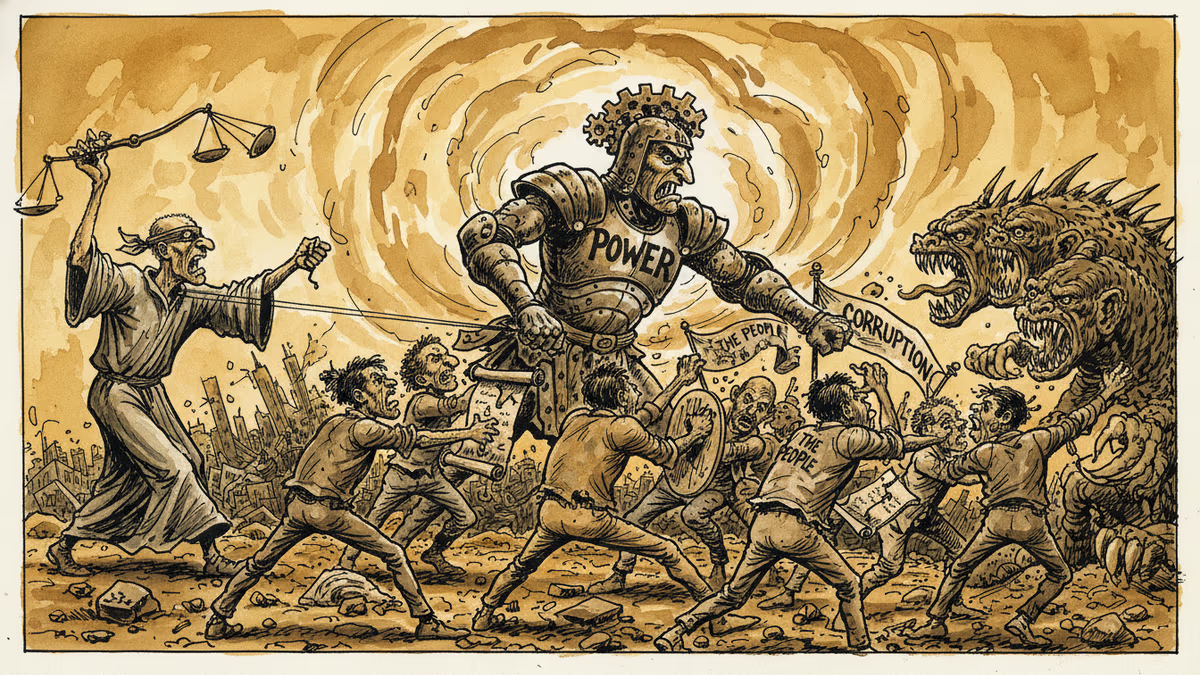

北韓國家級駭客組織UNC4736偽裝成量化交易公司,歷時六個月滲透DeFi協議Drift,最終在一分鐘內捲走2.7億美元,揭示多重簽名安全模型的致命弱點。

他們存入了100萬美元,參加了多場會議,握了手,建立了信任——然後在60秒內,帶走了2.7億美元。

事件全貌

2026年4月1日,去中心化金融協議Drift Protocol遭到攻擊,2.7億美元資產在不到一分鐘內被清空。然而這不是一次普通的駭客攻擊,而是一場歷時六個月、由北韓國家級情報機構策劃的深度臥底行動。

攻擊者最初現身於2025年秋季的一場大型加密貨幣會議。他們以「量化交易公司」的身份亮相,技術背景紮實,職業履歷可供查驗,對Drift協議的運作機制瞭若指掌。雙方建立了Telegram群組,展開數月的實質性討論,涵蓋交易策略與金庫整合——這是DeFi協議與交易公司合作時的標準流程,毫無異狀。

2025年12月至2026年1月間,該團隊在Drift上建立了「生態系統金庫」,存入逾100萬美元自有資金,並與協議貢獻者舉行多次工作會議。2月至3月,Drift的貢獻者在多個國家的行業會議上與他們面對面會面。到4月1日攻擊發動時,這段「合作關係」已將近半年。

如何得手

入侵透過兩個管道進行。其一是利用AppleTestFlight平台——這是蘋果用於分發測試版應用程式的管道,可繞過App Store的安全審查。攻擊者將惡意程式偽裝成自家錢包產品,誘使貢獻者安裝。

其二是利用程式碼編輯器VSCode與Cursor的已知漏洞。這個漏洞自2025年底已被安全社群持續示警:僅僅開啟一個檔案或資料夾,就能在毫無提示的情況下靜默執行任意程式碼。一旦裝置遭到入侵,攻擊者便取得了執行「持久nonce攻擊」所需的兩個多重簽名授權。

這些預先簽署的交易靜靜休眠了超過一週,在4月1日啟動,不到一分鐘內清空協議金庫。

幕後主謀

調查將此次攻擊歸因於UNC4736——又名AppleJeus或Citrine Sleet,是受北韓國家支持的駭客組織,曾與2024年Radiant Capital攻擊事件的資金流向相互印證,手法亦與已知的DPRK關聯身份高度重疊。

值得注意的是,親身出席會議的人員並非北韓籍。這一層級的DPRK威脅行為者,慣用擁有完整身份、工作經歷與人脈網絡的第三方中間人,足以通過盡職調查的審核。這意味著,傳統的KYC(了解你的客戶)機制對此類行動幾乎形同虛設。

對整個加密生態的衝擊

Drift事件所暴露的,是DeFi行業賴以為安的「多重簽名治理模型」的根本性弱點。多重簽名的前提是:簽名者的裝置是安全的。但當攻擊者已在裝置層面取得控制權,這個前提便已崩潰。

此外,本次被盜資產中包含大量USDC穩定幣,發行方Circle因未能及時凍結相關資產而受到強烈批評,損失擴大至2.85億美元。這一爭議再度引發討論:穩定幣的「可凍結性」究竟是保護用戶的工具,還是中心化控制的隱患?

從地緣政治角度看,北韓透過加密貨幣竊盜為其核武與飛彈計畫籌資,已是有據可查的既定策略。聯合國制裁報告估計,DPRK相關組織在過去數年間已竊取逾30億美元的加密資產。Drift事件不過是這條資金鏈上最新、也是最精密的一環。

對於台灣、香港及東南亞的加密貨幣投資者與機構而言,這一事件的警示意義尤為深遠。亞洲市場在DeFi生態中佔有舉足輕重的地位,而本區域的監管框架——無論是台灣金管會的虛擬資產規範,還是香港的VASP制度——目前尚未對這類長期潛伏型國家級攻擊建立有效的應對機制。

沒有答案的問題

Drift在事件報告中提出了一個令整個行業不安的問題:「如果攻擊者願意花六個月、投入百萬美元建立合法存在,親自與團隊會面,貢獻真實資本,然後等待——什麼樣的安全模型能夠識破這一切?」

這個問題至今沒有標準答案。技術層面的修補——更嚴格的裝置管理、硬體錢包強制要求、零信任架構——或許能提高攻擊成本,但無法從根本上解決「人是最薄弱環節」這一命題。

相关文章

美國總統考慮恢復對伊朗軍事打擊之際,國家安全顧問離職。這一人事變動背後,折射出華府對伊政策的深層裂痕,以及對亞洲市場的潛在衝擊。

法國對縮小與俄羅斯傳統軍事能力差距的聯合防衛計畫展現積極態度。在歐洲重整軍備的浪潮下,這場投資能否真正改變戰略平衡?對亞洲安全格局又意味著什麼?

美伊核談判出現進展,道瓊斯指數創歷史新高,油價下跌。這場外交博弈如何影響亞洲市場與華人投資者的資產配置?

川普訪中後數日,習近平與普丁宣布強化能源與科技合作。這個時間點背後藏著什麼訊號?對台灣、東南亞與全球供應鏈意味著什麼?

观点

分享你对这篇文章的看法

登录加入讨论