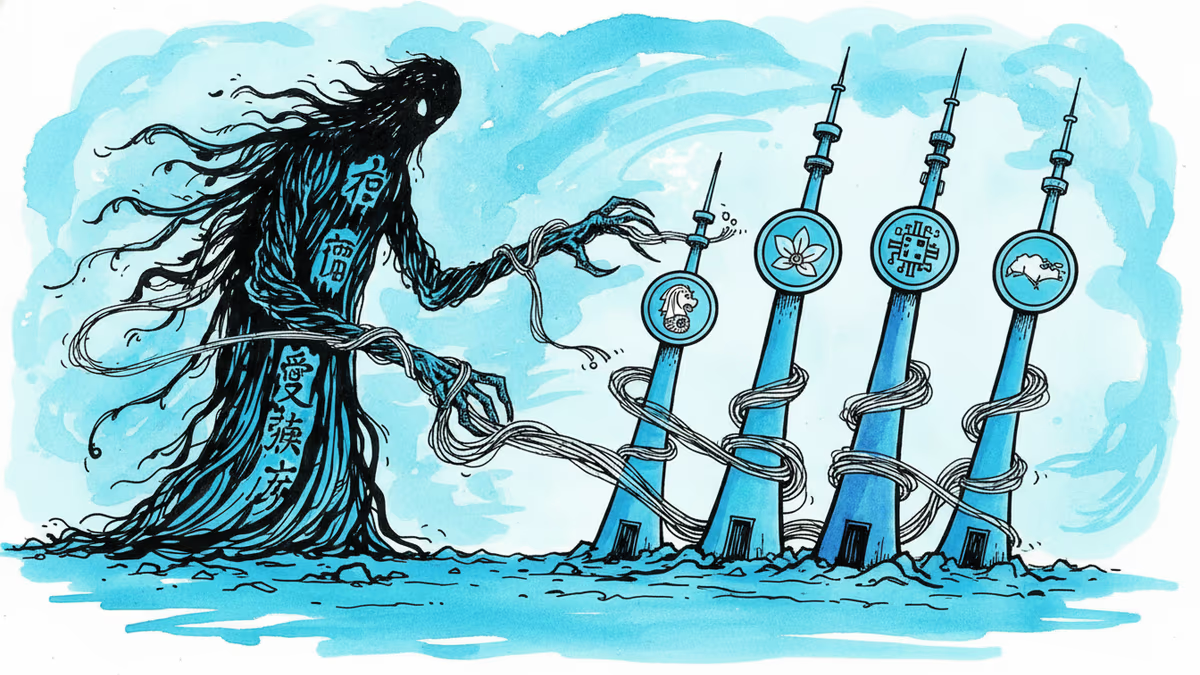

シンガポール通信大手4社への中国系ハッカー攻撃、なぜ今明かされたのか

シンガポール政府が中国系サイバー攻撃集団UNC3886による通信インフラへの攻撃を初めて公表。なぜ今、そして日本の通信業界への示唆とは。

4つの大手通信会社が同時に狙われた。シンガポール政府が月曜日に発表した内容は、サイバー攻撃の新たな現実を浮き彫りにしている。

シンガポール最大の通信事業者シングテルをはじめ、スターハブ、M1、シンバテレコムの4社が、中国系ハッカー集団UNC3886による数ヶ月にわたる攻撃の標的となっていた。政府は今回初めて、この攻撃の詳細と攻撃者の正体を公表した。

見えない侵入者の手法

UNC3886は、ルーター、ファイアウォール、仮想環境のゼロデイ脆弱性を悪用することで知られる。これらの領域は、従来のマルウェア検知ツールが届かない「死角」だ。

攻撃者たちはルートキットなどの高度なツールを使用し、システムに長期間潜伏することに成功した。K・シャンムガム国家安全保障担当調整大臣は「一部のケースでは重要システムへの限定的なアクセスを獲得したが、サービス停止や個人情報の流出には至らなかった」と説明している。

グーグル傘下のサイバーセキュリティ企業マンディアントは、UNC3886を中国政府のために活動する可能性が高いスパイ組織と位置づけている。この集団は米国とアジア太平洋地域の防衛、技術、通信業界を標的としてきた実績がある。

なぜ今、公表されたのか

興味深いのは、シンガポール政府がこの攻撃を「他の地域でのサイバー攻撃ほどの被害は出なかった」と言及していることだ。これは明らかに、最近世界各国の通信会社数百社を標的としたソルト・タイフーンと呼ばれる別の中国系集団による攻撃を意識した発言だ。

通信インフラへの攻撃は新しい現象ではない。しかし、シンガポールのような戦略的要衝での攻撃公表は、地政学的な意味合いを持つ。中国が台湾侵攻に備えた破壊的攻撃の事前配置を行っているとの分析もある中で、東南アジアの通信ハブであるシンガポールでの攻撃発覚は偶然ではないだろう。

日本への示唆

シンガポールの通信各社は共同声明で「定期的に分散型サービス拒否攻撃やその他のマルウェア攻撃に直面している」と述べ、多層防御メカニズムを採用していると説明した。

これは日本の通信事業者にとっても他人事ではない。NTT、KDDI、ソフトバンクといった日本の通信大手も、同様の脅威に直面している可能性が高い。特に、5Gインフラの展開が進む中で、より多くの攻撃面が生まれているのが現実だ。

日本政府は2025年までにサイバーセキュリティ関連予算を大幅に増額する方針を示しているが、果たして国家レベルの攻撃集団に対抗できる体制は整っているだろうか。

関連記事

かつては「お願いするだけ」で突破できたAIの安全機能。技術の進化とともに攻撃も巧妙化する中、AIセキュリティの現在地と私たちへの影響を読み解く。

アフリカ4大テック経済圏がGoogleやNvidiaへの依存を脱却しようとしている。600億ドルのAIファンドとAI評議会の設立が示す、デジタル主権をめぐる静かな地殻変動を読み解く。

ジャーナリストや活動家を標的にした政府系スパイウェア攻撃が急増。Apple、Google、Metaが提供する無料の防御機能を徹底解説。一般ユーザーにも無縁ではない現実を読む。

ロシアの軍事衛星コスモス2610〜2613が、フィンランド系レーダー監視衛星の軌道に合わせて軌道変更を実施。宇宙空間での新たな緊張が明らかになりました。その意味と日本への影響を解説します。

意見

この記事についてあなたの考えを共有してください

ログインして会話に参加