水道・電力網が標的に:イランのサイバー攻撃が示す新たな戦場

米国の水道・エネルギー施設を狙ったイラン系ハッカー集団の攻撃が明らかに。FBI・NSAの共同警告が示す「見えない戦争」の実態と、日本のインフラへの示唆を解説します。

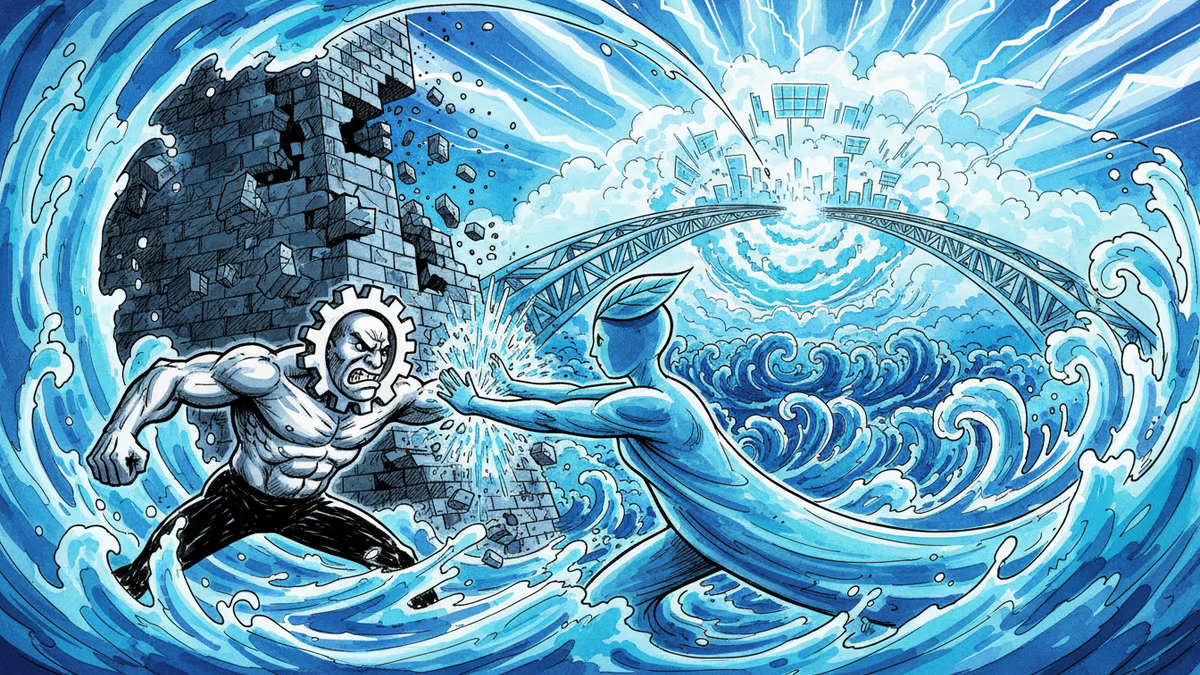

蛇口をひねれば水が出る。スイッチを押せば電気がつく。その「当たり前」が、今、サイバー空間の戦場になっています。

2026年4月8日、米連邦捜査局(FBI)、国家安全保障局(NSA)、エネルギー省、サイバーセキュリティ・インフラセキュリティ庁(CISA)の4機関が共同で警告を発しました。イラン政府と関係を持つハッカー集団が、米国のエネルギー施設・上下水道・政府施設で使われる「プログラマブル・ロジック・コントローラー(PLC)」と呼ばれる産業制御機器を標的にした攻撃を継続しているというものです。

「見えない破壊工作」の実態

PLCとは何か、まず理解する必要があります。工場のベルトコンベアを動かし、浄水場のポンプを制御し、発電所のバルブを開閉する——物理的な機械をデジタルで制御する「橋渡し役」です。このPLCが乗っ取られると、画面の表示が書き換えられるだけでなく、最悪の場合、機械の誤作動・停止・危険な状態の発生につながります。

今回の共同警告によれば、ハッカーたちは産業技術大手ロックウェル・オートメーション製のPLCを含む機器に侵入し、「一部の事例では業務停止と経済的損失が生じた」としています。具体的な被害規模は明かされていませんが、「業務停止」という言葉が示す重みは軽くありません。

攻撃の主体として注目されているのが、CyberAv3ngers(別名:シャヒード・カヴェフ・グループ)です。イラン革命防衛隊(IRGC)の支援を受けているとされるこの集団は、2023年末から活動を本格化させました。当初はユニトロニクス社製の機器の画面に「Gaza」という文字とロゴを表示させる——一見「落書き」のような行為でしたが、実態は深刻でした。イスラエルからアイルランド、そして米国ペンシルベニア州ピッツバーグの水道施設まで、機器のコードを深く破壊し、サービスの停止を引き起こしていたのです。

米国務省が同集団に1,000万ドルの懸賞金をかけ、財務省がIRGC幹部6名を制裁しても、攻撃は止まりませんでした。2024年には米国の石油・ガス会社への侵入が確認され、「IOControl」と呼ばれるマルウェアを産業機器やIoT機器に潜伏させる手口も発覚。サイバーセキュリティ企業Clarotyの研究者は、「単なる主張のための攻撃から、将来の破壊に備えた持続的脅威への移行」と分析しています。

なぜ今、この警告なのか

タイミングに注目してください。この共同警告が出た2026年4月8日は、米国とイスラエルがイランへの空爆を開始してから約1か月が経過した時点です。トランプ大統領は同日朝、自身のSNS「Truth Social」に「今夜、文明全体が死ぬ」とも読める投稿をし、イランの民間インフラを無差別に破壊する可能性を示唆しました。

これに対し、イランと関係が深いとされるハクティビスト集団Handalaは同日午後、Telegramに「今夜、サイバーと ミサイルの兵士が一つの国家のために肩を並べて戦う」と投稿しました。軍事的な攻撃に対し、サイバー攻撃で応じる——これが現代の「非対称戦争」の姿です。

Clarotyの最高戦略責任者グラント・ガイヤー氏は言います。「IRGCは従来の軍事力では対抗できないことを知っている。だからこそ、サイバー領域での非対称戦術で混乱を引き起こそうとする」。

産業制御システム専門のセキュリティ企業DragosのCEO、ロブ・リー氏も「イランの攻撃者が産業制御システムを圧力をかける手段として見ていることは十分に記録されている」と述べ、戦争開始後1か月で複数のインシデントに対応したことを明かしています。

日本のインフラへの示唆

これは「遠い国の話」でしょうか。

日本の重要インフラ——電力、ガス、水道、鉄道——も、多くが同様のPLCや産業制御システムで動いています。横河電機、三菱電機、オムロンといった日本企業は世界中にPLCを供給しており、逆に海外製品も日本国内のインフラで広く使われています。

日本政府は2022年の経済安全保障推進法、2024年の重要経済安保情報保護法などを整備し、インフラのサイバー防御強化に取り組んでいます。しかし、PLCのような「OT(オペレーショナル・テクノロジー)」領域のセキュリティは、一般的なITセキュリティとは異なる専門性が必要で、人材不足が深刻です。

今回の事例が示すのは、地政学的な対立が激化したとき、その「飛び火」は軍事施設だけでなく、市民の日常生活を支えるインフラに及ぶということです。日本が直接紛争に関与していなくても、同盟関係や経済的つながりを理由に標的になりうる——この現実を、今回の警告は改めて突きつけています。

| 比較項目 | 従来の軍事攻撃 | サイバー攻撃(インフラ標的) |

|---|---|---|

| 実行コスト | 非常に高い | 比較的低い |

| 攻撃の帰属証明 | 比較的明確 | 困難・曖昧 |

| 被害の即時性 | 高い | 潜伏・遅延型も |

| 民間への影響 | 直接的 | 間接的だが広範 |

| 国際法の適用 | 確立されている | 未整備・グレーゾーン |

| 抑止力の有効性 | 実証済み | 不確か |

関連記事

米国防総省が確認:敵対勢力が商業的位置情報データを使い、戦場の米軍兵士を追跡・監視。広告テクノロジー産業が「国家安全保障上の脅威」として問われ始めた。

気候観測用NASAの衛星が、GPSジャマーの位置を特定できることが判明。航空・海運の安全に新たな可能性をもたらす一方、軍事・外交的な複雑さも浮かび上がる。

ブラウザのサイドチャネル攻撃「FROST」が、SSDのタイミング計測により閲覧履歴やアプリ情報を盗み見る。一般ユーザーから企業まで影響する新手法を解説。

Googleのセキュリティエンジニアが内部データを使い予測市場Polymarketで不正取引を行ったとして逮捕。仮想通貨の透明性が皮肉にも犯罪者の足跡を暴いた事件の全貌と、日本社会への示唆を読み解く。

意見

この記事についてあなたの考えを共有してください

ログインして会話に参加