学習管理システム「Canvas」、再び侵害される

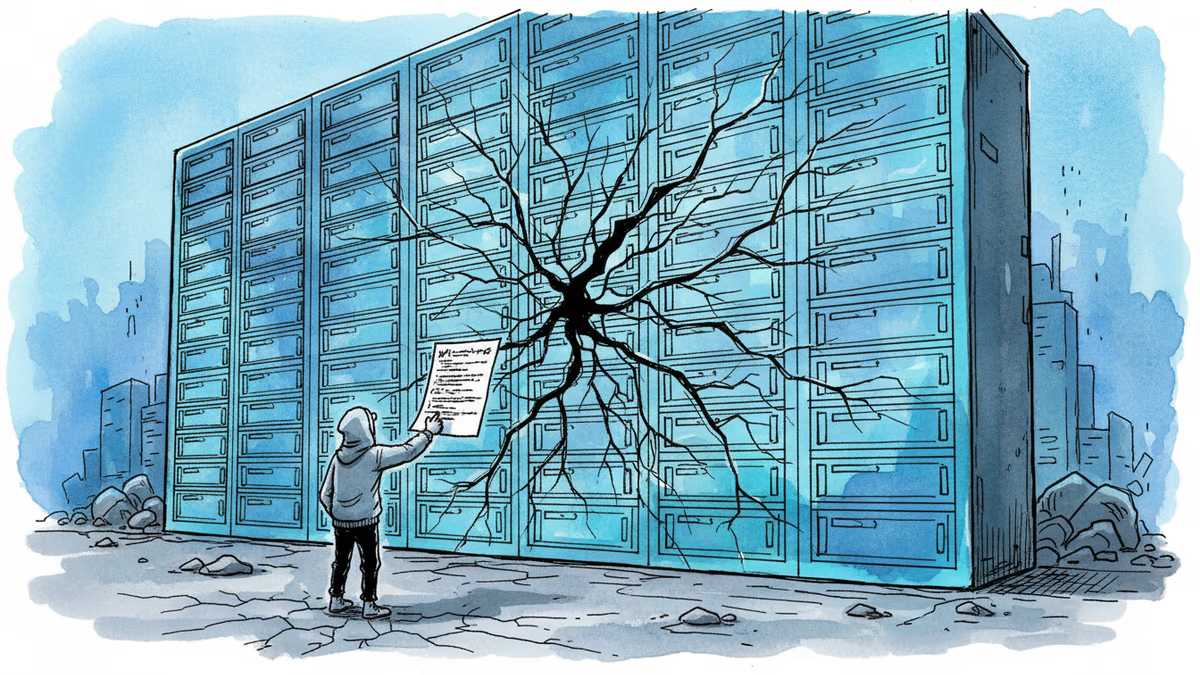

学習管理プラットフォームCanvasを運営するInstructureが大規模なデータ侵害を受け、学生の個人情報が流出。ハッカー集団ShinyHuntersが犯行声明を出し、学校側に対応を迫っている。教育DXの安全性に疑問符。

「セキュリティパッチを当てれば大丈夫」——その判断が、数百万人の学生データを危険にさらした。

何が起きたのか

世界中の大学や学校で広く使われている学習管理システム(LMS)、Canvasを運営するInstructureが、大規模なデータ侵害の被害を受けたことを認めました。流出した情報には、学生の氏名、メールアドレス、学籍番号、そしてプラットフォーム上でやり取りされたメッセージが含まれています。

木曜日、Canvasにアクセスしようとした学生たちが目にしたのは、通常の学習画面ではありませんでした。画面には、ハッカー集団ShinyHuntersからのメッセージが表示されていました。「私たちはInstructureに再び侵入した。彼らは私たちに連絡して問題を解決しようとせず、『セキュリティパッチ』を当てただけで無視した」——そう書かれたメッセージは、被害を受けた学校に対し、サイバーアドバイザリー企業に相談したうえで非公開の連絡先に接触するよう求めています。

この声明で注目すべき点は、「再び(again)」という一語です。ShinyHuntersはInstructureへの侵入が今回が初めてではないと示唆しており、同社のセキュリティ対応の実効性に深刻な疑問を投げかけています。

なぜ今、これが重要なのか

Canvasは日本を含む世界****か国以上の教育機関で使用されており、ユーザー数は数千万人規模に達します。日本国内でも、コロナ禍以降の教育DX推進の流れを受け、複数の大学や高等専門学校がCanvasを採用しています。

今回の事件が示す問題は、単なる「一企業のセキュリティ失敗」ではありません。教育分野のデジタル化が加速するほど、攻撃対象となるデータの量と質が増すという構造的なジレンマです。学習管理システムには、成績情報、出席記録、学生同士のやり取り、場合によっては健康情報まで集積されています。これらは金融情報と同等、あるいはそれ以上に繊細なデータです。

ShinyHuntersというグループは、過去にもTicketmaster(5億6000万件以上の顧客データ流出)やAT&T(7300万件のアカウント情報流出)への攻撃に関与したとされる、組織的なサイバー犯罪集団です。教育機関を標的にすることで、身代金交渉の相手を「データ保護の義務を負う公的機関」に変えるという戦略的な意図が見え隠れします。

三者それぞれの立場

学生・保護者の視点から見ると、自分の個人情報がどこに、どのような形で流出したかを確認する術がほとんどありません。メールアドレスが流出すれば、フィッシング詐欺のリスクが高まります。学籍番号が漏れれば、なりすまし被害につながる可能性もあります。しかし、多くの場合、被害者は事態を把握するのが遅れます。

学校・教育機関の立場では、Canvasはすでに学校のインフラに深く組み込まれており、すぐに代替システムに乗り換えることは現実的ではありません。かといって、ShinyHuntersの要求に応じることは、他の攻撃者に「教育機関は交渉に応じる」というシグナルを送るリスクがあります。

Instructure(Canvas運営会社)の立場では、「セキュリティパッチで対処した」という判断が結果的に裏目に出た形です。攻撃者との交渉を拒否したこと自体は理解できる判断ですが、その後の対応が不十分だったとすれば、企業としての信頼は大きく損なわれます。

| 視点 | 主な懸念 | 取りうる行動 |

|---|---|---|

| 学生・保護者 | 個人情報の悪用、フィッシング被害 | パスワード変更、不審メールへの注意 |

| 学校・教育機関 | データ保護義務、代替システムの不在 | インシデント対応計画の見直し |

| Instructure | ブランド信頼の失墜、法的責任 | 透明性ある情報開示、セキュリティ強化 |

| 規制当局 | 教育データ保護の法整備 | ガイドラインの強化・義務化 |

日本の教育現場への示唆

日本では、文部科学省が推進するGIGAスクール構想のもと、小中学校への端末配備とクラウド活用が急速に進んでいます。学習データの集積が進む一方で、それを守るセキュリティ体制の整備は後手に回りがちです。

今回の事件は、海外の話として片付けられません。日本の教育機関が使用するシステムの多くは、海外企業のクラウドサービスに依存しています。そのサービスが侵害された場合、日本の学生データも同様に危険にさらされます。個人情報保護法の改正により企業の義務は強化されましたが、教育機関特有のデータ保護に関する具体的なガイドラインはまだ十分とは言えません。

本コンテンツはAIが原文記事を基に要約・分析したものです。正確性に努めていますが、誤りがある可能性があります。原文の確認をお勧めします。

関連記事

教育テック大手Instructureが二度目のサイバー攻撃を受け、ShinyHuntersが5月12日までに2億3100万人分のデータを公開すると脅迫。学校のログイン画面が改ざんされ、子どもたちの個人情報が交渉の道具にされている実態を解説。

Linuxカーネルの深刻な脆弱性「CopyFail(CVE-2026-31431)」が野放しで悪用中。Red Hat、Ubuntu、Amazon Linuxなど主要ディストリビューションに影響。日本企業のインフラリスクと対応策を解説。

AIの普及でサイバー攻撃の規模と複雑さが急増。従来型セキュリティの限界が露呈する今、AI設計の根幹に組み込む「AI-Native」アプローチが求められている。日本企業への影響を解説。

イラン無人機攻撃でアマゾンのデータセンターが被害を受けた2026年3月、イラクの通信会社が石油パイプラインに沿って敷設した光ファイバー回線がクラウドサービスの「生命線」として機能した。日本企業への影響と、インターネットインフラの地政学的脆弱性を読み解く。

意見

この記事についてあなたの考えを共有してください

ログインして会話に参加