百萬下載量的開源工具遭入侵——你的金鑰還在嗎?

機器學習監控工具element-data遭供應鏈攻擊,惡意版本潛伏12小時,竊取雲端金鑰、SSH憑證與API Token。開源軟體信任危機再度警示亞洲企業與開發者。

你上一次檢查自己的開發環境裡裝了什麼,是什麼時候的事?

一個每月被下載超過百萬次的開源工具,在某個平凡的週五悄悄變成了竊密程式。在它被發現、下架之前,整整12個小時,不知道有多少工程師的雲端金鑰、資料庫憑證、SSH私鑰,已經靜靜地傳送到了陌生的伺服器上。

事件經過:一次精準的供應鏈攻擊

element-data 是一款廣泛使用的命令列工具,專門協助工程師監控機器學習系統的效能與異常狀況。它透過 Python Package Index(PyPI) 與 Docker Hub 發布,月下載量突破百萬次,在資料科學與MLOps社群中具有一定知名度。

攻擊者鎖定的不是程式碼本身的漏洞,而是開發團隊帳號工作流程中的一個弱點。透過這個缺口,攻擊者取得了套件的簽署金鑰與其他敏感資訊,進而以「合法開發者」的身份,將惡意版本 0.23.3 推送至PyPI與Docker映像檔倉庫。

這個惡意版本一旦被執行,便會掃描系統中的敏感資料,包含:使用者設定檔、資料倉儲憑證、雲端服務商存取金鑰、API Token,以及SSH金鑰。約12小時後,開發團隊察覺異狀,於週六將惡意版本下架。Elementary Cloud、Elementary dbt 套件及其他CLI版本均未受影響。

開發團隊在公告中直接使用了資安界的術語:「凡安裝了0.23.3版本、或執行過受影響Docker映像檔的使用者,應假設該環境可存取的所有憑證均已外洩(Assume compromise)。」這句話,是業界對嚴重資安事件最誠實的表述方式。

為何此刻格外值得關注

這不是第一起開源套件遭污染的事件,也絕對不會是最後一起。但它的發生時間點,恰好落在全球AI與機器學習工具需求爆炸性成長的當下。

在台灣、香港、新加坡及東南亞各地,大量企業正在快速導入機器學習基礎設施。從金融業的風險模型、製造業的品質檢測,到電商的推薦系統,PyPI 上的工具已成為這些系統的隱形基石。當這塊基石被植入惡意程式碼,受害範圍往往遠超單一組織。

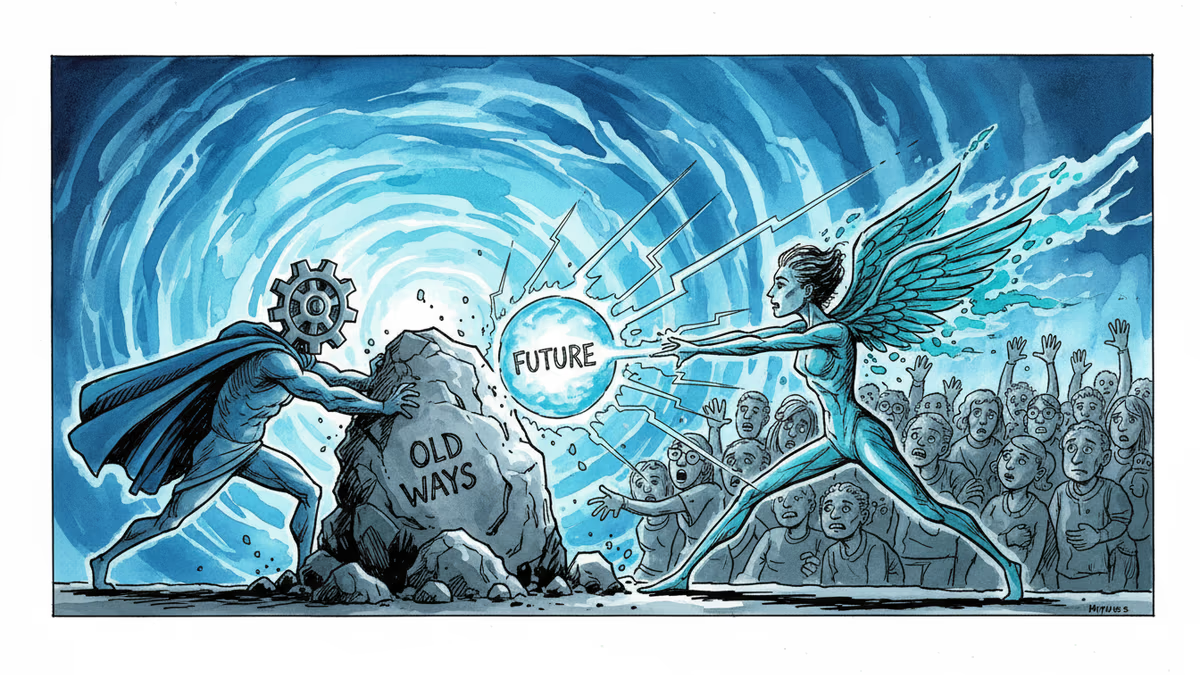

更值得警惕的是攻擊手法的演進。攻擊者不再試圖破門而入,而是偽裝成送貨員。 取得簽署金鑰意味著惡意程式碼可以披著「官方更新」的外衣出現,傳統的防毒軟體與防火牆對此幾乎無能為力。

不同視角下的這場危機

對開發者與工程師而言,最緊迫的行動是確認自己是否曾安裝或執行過0.23.3版本。若有,所有相關的 AWS、GCP、Azure 金鑰,以及資料庫密碼、SSH金鑰,都應立即輪換(rotate)並撤銷舊有憑證。這不是建議,而是必要措施。

對企業資安團隊而言,這起事件再次凸顯了軟體物料清單(SBOM, Software Bill of Materials)的重要性。知道自己的系統裡跑著什麼、版本是什麼,是防禦供應鏈攻擊的第一步。然而在許多亞洲中小企業中,這份「清單」根本不存在。

從地緣政治角度觀察,開源軟體的供應鏈安全已成為各國政府關注的戰略議題。美國 CISA 持續強化相關指引,歐盟 Cyber Resilience Act 即將全面生效,要求軟體製造商對開源元件承擔更多責任。相較之下,亞洲各國的監管框架仍在追趕中,企業不能等待法規到位才開始行動。

對開源生態系統本身而言,這是一個結構性困境:許多被廣泛依賴的工具,背後只有少數幾位維護者,資源有限,安全實踐難以完善。「免費使用」的背後,是維護者無償承擔的安全責任。這種模式是否可持續,業界一直沒有給出令人滿意的答案。

你現在可以做的事

無論你是個人開發者還是企業技術主管,這起事件提供了一個具體的行動清單:確認受影響版本的使用情況;若有疑慮,立即輪換所有憑證;檢視CI/CD流程中的套件更新是否有人工審核機制;評估是否已建立SBOM管理流程。

沒有任何系統是絕對安全的,但有備而來的組織,損失往往遠小於那些事後才開始亡羊補牢的組織。

相关文章

知名開發平台Vercel遭駭客組織ShinyHunters入侵,攻擊路徑竟是第三方AI工具。這起事件揭示了AI時代供應鏈資安漏洞的新形態,對亞洲科技企業意味著什麼?

人臉辨識、AI眼鏡、深偽裸照、資料外洩——2026年春天,一週之內,全球隱私防線接連失守。這場無聲的監控擴張,離你有多遠?

一名不滿微軟的安全研究員公開Windows漏洞攻擊代碼,駭客隨即入侵至少一家機構。三個影響Windows Defender的高危漏洞,兩個至今未修補。企業該如何應對?

WordPress外掛遭植入後門程式,超過2萬個網站在不知情下被用於散布惡意程式碼。供應鏈攻擊手法解析,以及網站管理者應立即採取的行動。

观点

分享你对这篇文章的看法

登录加入讨论