あなたのサイトが知らない間に武器になっていた

WordPressプラグインに仕込まれたバックドアが2万以上のサイトに悪意あるコードを配布。サプライチェーン攻撃の巧妙な手口と、日本のWeb運営者が今すぐ取るべき行動を解説します。

あなたのウェブサイトは、今この瞬間も、誰かの攻撃ツールとして機能しているかもしれない。

先週、ウェブホスティング会社Anchor Hostingの創業者、Austin Ginder氏がブログ記事で警鐘を鳴らした。WordPress向けプラグイン開発会社「Essential Plugin」が何者かに買収され、その後ひそかにバックドアが仕込まれたというのだ。そのコードはしばらく眠ったままだったが、今月初めに「起動」し、プラグインをインストールしているすべてのサイトへ悪意あるコードを配布し始めた。

何が起きたのか:静かに仕込まれた時限爆弾

Essential Pluginは自社サイト上で「40万件以上のプラグインインストール、1万5千人以上の顧客」を持つと謳っていた。WordPressのプラグインディレクトリによれば、今回の被害を受けたプラグインは2万件以上のアクティブなWordPressサイトに導入されていた。

攻撃の手口はシンプルかつ巧妙だ。まず昨年、何者かがEssential Pluginを買収する。次に、プラグインのソースコードにバックドアを追加する。そして数ヶ月間、コードは何もしない——検知を避けるためだ。そして今月、スイッチが入った。プラグインを信頼してインストールしていたサイト管理者たちは、気づかないうちに自分のサイトを攻撃の踏み台にされていた。

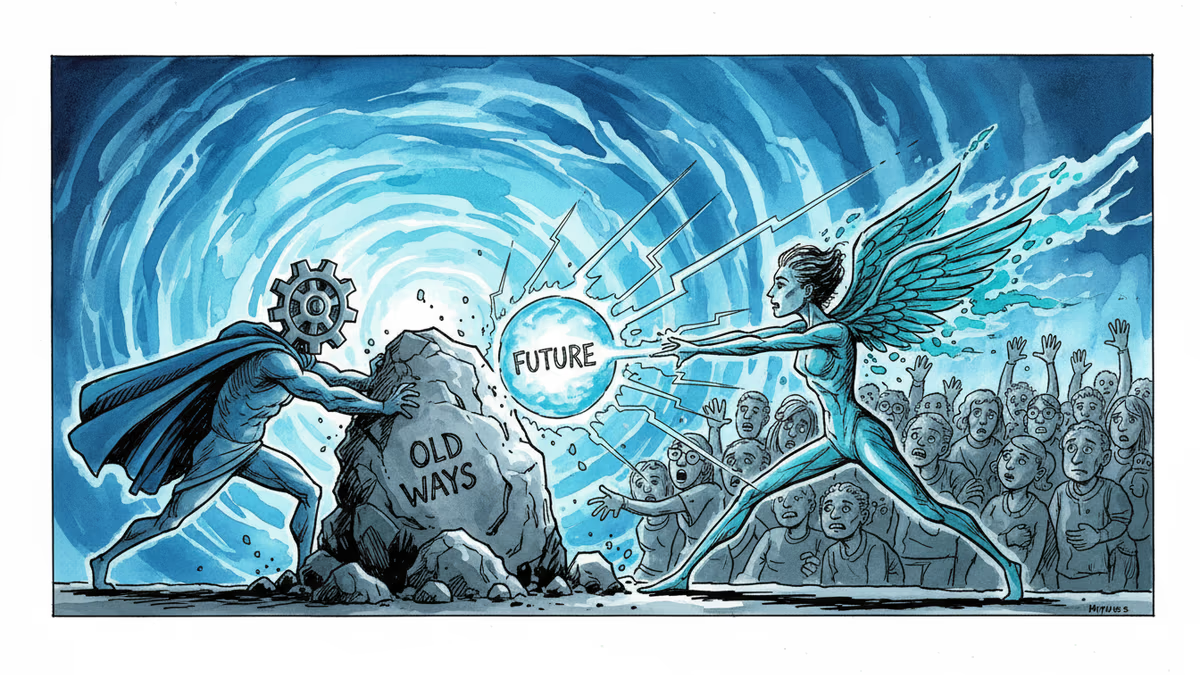

これはセキュリティ研究者が長年警告してきた「ソフトウェアサプライチェーン攻撃」の典型例だ。標的のシステムを直接破るのではなく、そのシステムが信頼しているソフトウェアの「供給経路」を汚染する。製品そのものではなく、製品を届ける「流通ルート」を乗っ取るイメージだ。

現在、問題のプラグインはWordPressのディレクトリから削除され、「永久閉鎖」と表示されている。しかしGinder氏は重要な点を指摘する。プラグインがディレクトリから消えても、すでにインストールされているサイトからは自動的に削除されない。 つまり、今この瞬間も、自分のサイトに悪意あるコードが残っている管理者がいる可能性が高い。

さらにGinder氏はもう一つの構造的問題を指摘している。WordPressは、プラグインの所有者が変わっても、そのプラグインを使っているサイト管理者に通知する仕組みを持っていないのだ。今回の件は、わずか2週間で発覚した2件目のプラグイン乗っ取りだという。

なぜ今、これが重要なのか

WordPressは世界のウェブサイトの約43%を支えるプラットフォームだ。日本でも、個人ブログから中小企業のコーポレートサイト、メディア、ECサイトまで、膨大な数のサイトがWordPress上で動いている。そのエコシステムの強みは「プラグインで機能を拡張できること」だが、今回の事件はその強みが同時に最大の弱点でもあることを示している。

プラグインをインストールするということは、その開発者を「信頼する」という行為だ。しかしその開発者が変わっても、あなたには知らされない。信頼の対象が、あなたの知らないうちにすり替わっているのだ。

この問題は日本の中小企業やウェブ担当者にとって特に切実だ。大企業であれば専門のセキュリティチームが対応できるが、多くの中小企業では「WordPressで自社サイトを運営しているが、プラグインの管理は設置した当時のまま」というケースが少なくない。定期的なセキュリティ監査が行われていなければ、今回のような攻撃は長期間気づかれないまま継続する。

複数の視点から考える

サイト管理者の立場から見れば、今すぐGinder氏のブログ記事にある影響を受けたプラグインのリストを確認し、該当するものがあれば即座に削除することが優先事項だ。しかしそれだけでは不十分で、バックドアが実際に悪意あるコードを実行していた場合、サイト全体の調査と場合によってはクリーンインストールが必要になる。

**プラットフォームとしてのWordPressの立場**から見ると、今回の事件は「オープンソースエコシステムのガバナンス」という根本的な問いを突きつけている。プラグインの所有権変更を追跡・通知する仕組みを導入すべきか、あるいはそれはオープンソースの自由な精神と相容れないのか。WordPressを運営するAutomatticは難しい判断を迫られている。

セキュリティ研究者の視点では、今回の手口は決して新しくない。2020年のSolarWinds事件では、ソフトウェアのアップデートにバックドアが仕込まれ、米国政府機関を含む多数の組織が被害を受けた。規模は異なるが、「信頼されたソフトウェアを経由して侵入する」という発想は同じだ。問題は、この種の攻撃が今後も繰り返されるという点にある。

日本市場固有の文脈として、日本では「信頼できるベンダーとの長期的な関係」を重視する文化がある。しかしデジタルの世界では、そのベンダーが誰かに買収されても、あなたには何の通知も来ない。「付き合いの長いツールだから安心」という感覚が、むしろリスクになりうる。

関連記事

米国防総省が確認:敵対勢力が商業的位置情報データを使い、戦場の米軍兵士を追跡・監視。広告テクノロジー産業が「国家安全保障上の脅威」として問われ始めた。

ブラウザのサイドチャネル攻撃「FROST」が、SSDのタイミング計測により閲覧履歴やアプリ情報を盗み見る。一般ユーザーから企業まで影響する新手法を解説。

Googleのセキュリティエンジニアが内部データを使い予測市場Polymarketで不正取引を行ったとして逮捕。仮想通貨の透明性が皮肉にも犯罪者の足跡を暴いた事件の全貌と、日本社会への示唆を読み解く。

英国ビザ申請の非公式サイト「UK Visa Portal」が、少なくとも10万件のパスポートや自撮り写真を公開状態で放置。セキュリティ問題が未解決のまま続いており、個人情報保護の観点から深刻な懸念を呼んでいます。

意見

この記事についてあなたの考えを共有してください

ログインして会話に参加