ポーランド電力網へのサイバー攻撃、日本のインフラは大丈夫?

ロシア系ハッカーがポーランドの電力網を標的にしたワイパー攻撃。重要インフラへのサイバー脅威が現実化する中、日本の対策は十分なのか。

12月末、ポーランドの電力網が「ワイパー」と呼ばれる破壊型マルウェアの攻撃を受けました。セキュリティ企業ESETの調査によると、この攻撃はロシア政府系ハッカー集団「Sandworm」によるものとみられています。

攻撃は再生可能エネルギー施設と配電事業者間の通信を遮断し、電力供給を麻痺させることを狙いましたが、詳細は明かされていないものの失敗に終わりました。しかし、この事件は重要インフラへのサイバー攻撃が単なる理論ではなく、現実の脅威であることを改めて浮き彫りにしています。

ワイパー攻撃の恐ろしさ

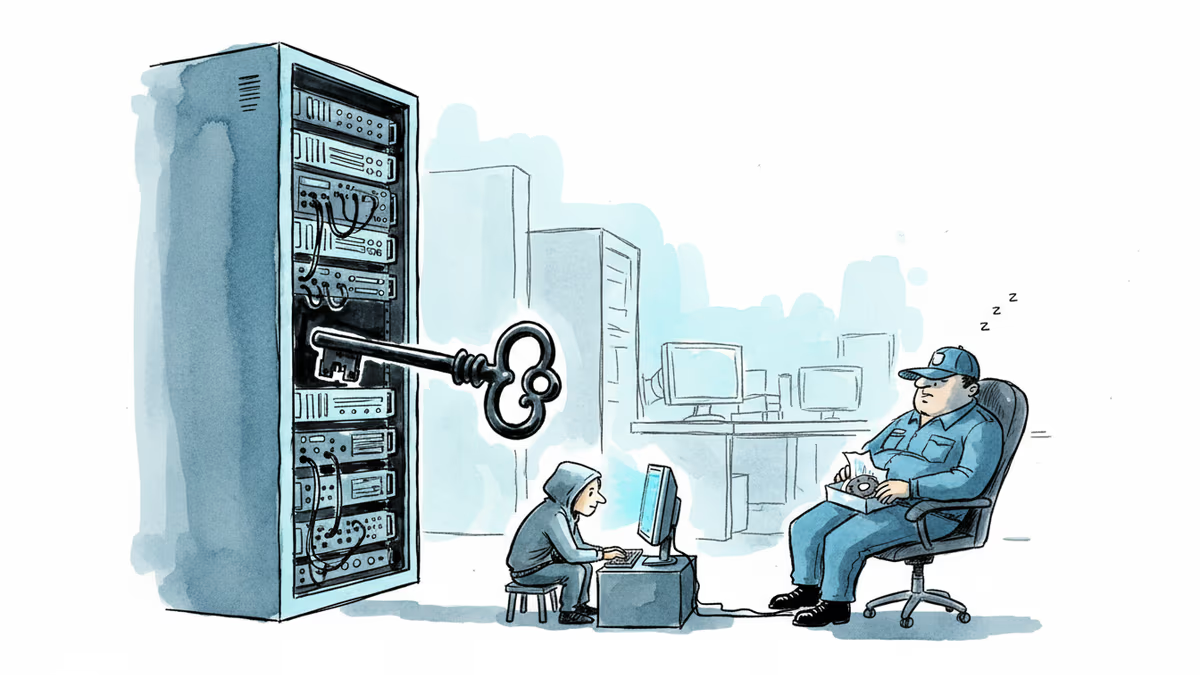

ワイパーマルウェアは、通常のサイバー攻撃とは一線を画します。データを盗むのではなく、サーバー内のコードとデータを完全に消去し、システム全体を破壊することが目的です。復旧には膨大な時間とコストがかかり、場合によっては完全復旧が不可能になることもあります。

Sandwormは過去にも2015年と2016年にウクライナの電力網を攻撃し、数十万世帯を停電に追い込んだ実績があります。今回のポーランド攻撃も、同様の戦術・技術・手順(TTP)を使用していることから、同グループの犯行と断定されました。

攻撃が失敗したとはいえ、NATO加盟国の重要インフラが標的になったことの意味は重大です。これはロシアが地政学的緊張の中で、軍事行動以外の手段で圧力をかけていることを示しています。

日本のインフラは安全なのか

日本の電力インフラも例外ではありません。東京電力、関西電力をはじめとする電力各社は、デジタル化の進展とともにサイバー攻撃の標的となるリスクが高まっています。

特に懸念されるのは、日本の電力網の集中度の高さです。首都圏の電力供給が停止すれば、経済活動への影響は計り知れません。また、福島第一原発事故以降、再生可能エネルギーの導入が加速していますが、これらの分散型電源と既存の送電網を結ぶデジタル通信システムも新たな攻撃対象となり得ます。

日本政府は2022年に「経済安全保障推進法」を施行し、重要インフラの保護を強化していますが、技術の進歩に対応した継続的な対策が求められています。NTTや富士通などのIT企業も、電力会社と連携してセキュリティ強化に取り組んでいますが、攻撃手法の巧妙化に追いつけているでしょうか。

見えない戦争の時代

ポーランドへの攻撃は、現代の「見えない戦争」の一面を露呈しています。従来の軍事攻撃と違い、サイバー攻撃は国境を越えて瞬時に実行でき、攻撃者の特定も困難です。しかも、民間インフラを標的にすることで、軍事施設を攻撃することなく社会機能を麻痺させることができます。

ウクライナ紛争以降、ロシアは西側諸国に対するサイバー攻撃を激化させています。今回のポーランド攻撃も、NATOの結束を揺さぶり、ウクライナ支援への圧力をかける狙いがあったとみられます。

日本もG7の一員としてウクライナを支援しており、ロシアからの報復攻撃のリスクは決して低くありません。実際、2022年以降、日本の政府機関や企業への不審なアクセス試行が増加していると報告されています。

関連記事

ダロン・アセモグル氏がAIの生産性向上効果に懐疑的な見方を維持。最新のAIサイバー攻撃やOpenAI内紛も含め、今週注目すべきAI動向を多角的に読み解く。

学習管理システム大手InstructureがShinyHuntersによるデータ侵害で「合意」に達した。3.5TBの学生データを巡る身代金交渉の実態と、教育機関のサイバーセキュリティに突きつけられた課題を読み解く。

Linuxに深刻な脆弱性「Dirty Frag」が発見。低権限ユーザーがroot権限を取得可能で、悪用コードが流出済み。日本企業のインフラへの影響と対策を解説します。

OpenAIが脆弱性自動検出AIイニシアチブ「Daybreak」を発表。競合AnthropicのClaude Mythosとの比較を通じ、AI主導のサイバーセキュリティ競争が企業・社会に何をもたらすかを考察します。

意見

この記事についてあなたの考えを共有してください

ログインして会話に参加