暗号通貨開発者を狙う新たな脅威:オープンソースライブラリに仕込まれた罠

npmとPyPIのオープンソースパッケージに悪意あるコードが混入され、dYdX開発者のウォレット認証情報が盗まれる事件が発生。開発者とユーザーが知るべきリスクとは。

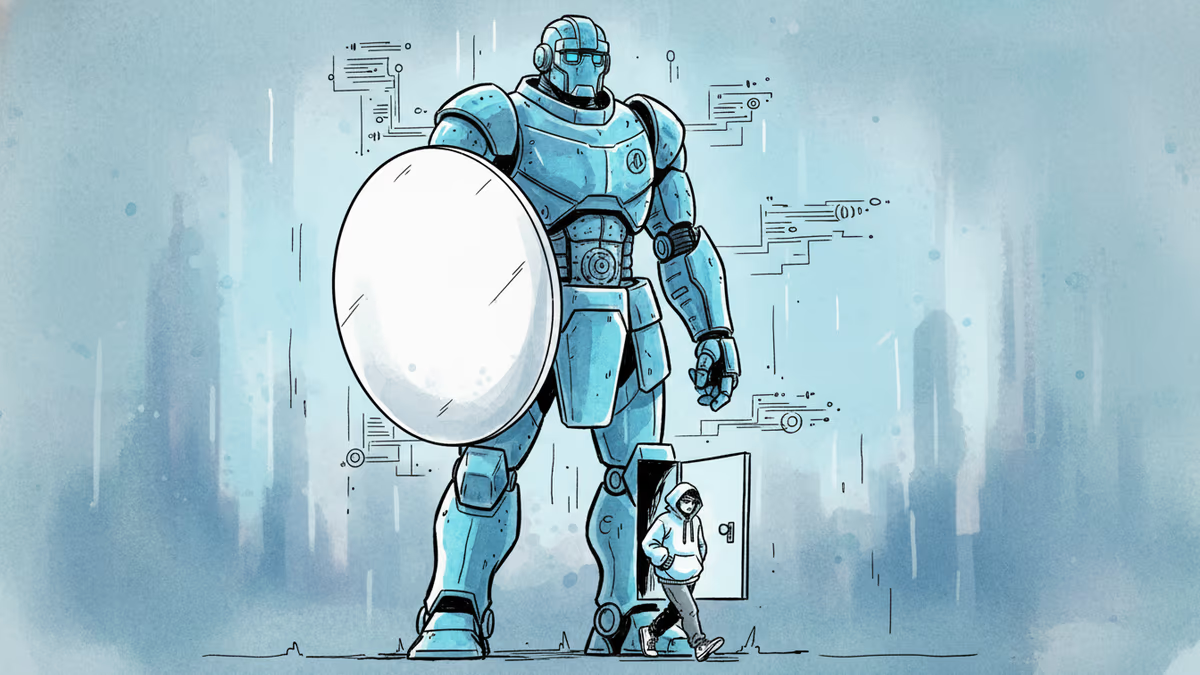

開発者が日常的に利用するオープンソースライブラリが、暗号通貨を狙う攻撃の温床となっている。セキュリティ企業Socketの研究者らが明らかにしたところによると、npmとPyPIリポジトリに公開されているパッケージに悪意あるコードが混入され、分散型取引所dYdXの開発者やバックエンドシステムからウォレット認証情報が盗み取られる事件が発生した。

信頼の基盤を揺るがす攻撃手法

今回の攻撃の深刻さは、その巧妙さにある。攻撃者は開発者が当然のように信頼するオープンソースパッケージに悪意あるコードを埋め込み、インストールと同時にウォレット情報を窃取する仕組みを構築した。Socketの研究者は「感染したnpmバージョンを使用するすべてのアプリケーションがリスクにさらされている」と警告している。

影響範囲は想像以上に広範囲だ。実際の認証情報でテストを行う開発者から、本番環境のエンドユーザーまで、感染したバージョンに依存するすべてのアプリケーションが標的となる。一度ウォレットが侵害されれば、暗号通貨の盗難は不可逆的な損失となる。

日本の開発現場への警鐘

日本の暗号通貨・ブロックチェーン開発コミュニティにとって、この事件は他人事ではない。国内でもnpmやPyPIを活用した開発が一般的となっており、同様の攻撃手法が日本の開発者を標的にする可能性は十分にある。

特に注目すべきは、攻撃の対象がdYdXという著名な分散型取引所だったことだ。これは攻撃者が単なる個人開発者ではなく、価値の高い標的を狙っていることを示している。日本国内でも暗号通貨関連サービスを手がける企業が増加する中、同様の攻撃への備えが急務となっている。

開発エコシステムの脆弱性

この事件が浮き彫りにするのは、現代の開発エコシステムが抱える根本的な脆弱性だ。オープンソースライブラリへの依存は開発効率を大幅に向上させる一方で、信頼の連鎖に一つでも弱い環節があれば、全体が危険にさらされる。

開発者にとって、すべての依存関係を詳細に検証することは現実的ではない。しかし、暗号通貨という高価値資産を扱う開発においては、従来のセキュリティ対策では不十分であることが明らかになった。コードレビューの自動化、依存関係の継続的監視、そして開発環境と本番環境の厳格な分離が、今後の開発における必須要件となるだろう。

関連記事

機械学習ツール「element-data」がサプライチェーン攻撃を受け、署名鍵やAPIトークンなどが流出リスクに。オープンソース依存度が高い日本企業への影響と、開発者が今すぐ取るべき行動を解説します。

AIが詐欺・フィッシング攻撃を加速させる一方、医療現場でも急速に普及。しかし患者への実際の効果は未検証のまま。日本社会への影響と問いかけを探る。

中国AI企業DeepSeekが新フラッグシップモデルV4をリリース。オープンソース・低コスト・長文脈処理という三つの革新が、日本企業や世界のAI産業に何をもたらすのか。

MozillaがAnthropicのAIで271件の脆弱性を修正、北朝鮮ハッカーがAIでマルウェア開発、SS7通信プロトコル悪用と続く2026年のサイバーセキュリティ最前線を解説します。

意見

この記事についてあなたの考えを共有してください

ログインして会話に参加