「中古ゼロデイ攻撃」の脅威:3つのハッカー集団が10ヶ月間iOSを標的に

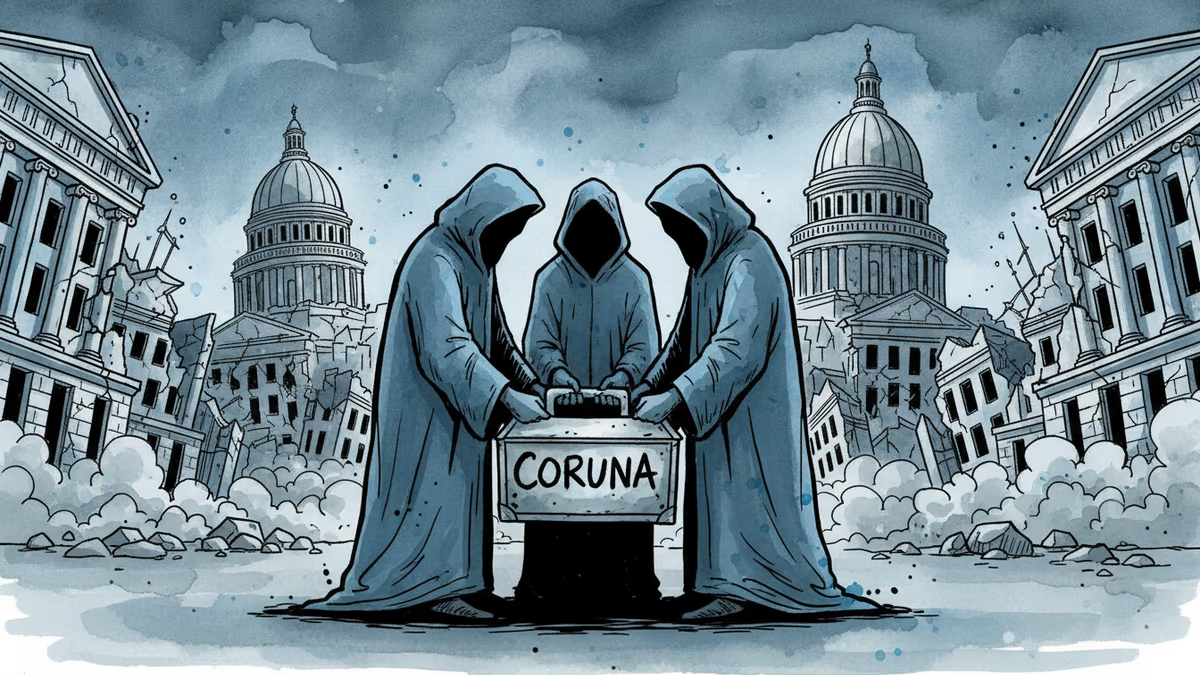

米政府機関がiOSの重大脆弱性パッチを緊急指示。Coronaハッキングツールが23の悪用コードを駆使した10ヶ月間の攻撃キャンペーンが発覚。

10ヶ月間。これは3つの異なるハッカー集団がiOSの脆弱性を悪用し続けた期間です。米国サイバーセキュリティ・インフラセキュリティ庁(CISA)が連邦政府機関に対し、緊急パッチ適用を命じる事態となりました。

「使い回される」ゼロデイ攻撃の実態

Googleの調査により明らかになったのは、Coronaと呼ばれる高度なハッキングツールキットの存在です。このツールは23の個別iOS悪用コードを5つの強力な攻撃チェーンに組み合わせたものでした。

興味深いのは、これらの脆弱性の多くが「中古のゼロデイ」だったことです。過去に他の攻撃で使われ、既にAppleによってパッチが提供されていたにもかかわらず、古いiOSバージョンを狙うことで依然として効果を発揮していました。

「このエクスプロイトキットの核となる技術的価値は、iOSエクスプロイトの包括的なコレクションにある」とGoogle研究者は述べています。注目すべきは、悪用コードに英語での詳細な文書化とコメントが含まれ、最も高度なものは非公開の攻撃技術を使用していた点です。

企業と個人への影響

日本の企業環境において、この事案は重要な示唆を与えます。多くの日本企業では、従業員が業務用iPhoneを使用しており、OSアップデートの管理が課題となっています。

ソニーや任天堂などの技術系企業では、知的財産の保護が最優先課題です。今回の攻撃手法は、企業の機密情報や個人データへの不正アクセスを可能にする可能性があります。

一方で、日本特有の「安定性重視」の文化が、かえってリスクを高める場合もあります。新しいOSバージョンへの慎重なアップデート方針が、結果的に脆弱性を残存させる可能性があるからです。

セキュリティの新しいパラダイム

今回の事案は、サイバーセキュリティの考え方を根本的に変える必要性を示しています。従来の「ゼロデイ攻撃は最新の脅威」という認識から、「パッチ済み脆弱性も長期間脅威となる」という現実への転換です。

日本政府のデジタル庁も、この種の持続的脅威に対する対策強化を検討する必要があるでしょう。特に、地方自治体や中小企業でのセキュリティ意識向上が急務となります。

関連記事

米国防総省が確認:敵対勢力が商業的位置情報データを使い、戦場の米軍兵士を追跡・監視。広告テクノロジー産業が「国家安全保障上の脅威」として問われ始めた。

ブラウザのサイドチャネル攻撃「FROST」が、SSDのタイミング計測により閲覧履歴やアプリ情報を盗み見る。一般ユーザーから企業まで影響する新手法を解説。

Googleのセキュリティエンジニアが内部データを使い予測市場Polymarketで不正取引を行ったとして逮捕。仮想通貨の透明性が皮肉にも犯罪者の足跡を暴いた事件の全貌と、日本社会への示唆を読み解く。

英国ビザ申請の非公式サイト「UK Visa Portal」が、少なくとも10万件のパスポートや自撮り写真を公開状態で放置。セキュリティ問題が未解決のまま続いており、個人情報保護の観点から深刻な懸念を呼んでいます。

意見

この記事についてあなたの考えを共有してください

ログインして会話に参加