暗号詐欺師がホルムズ海峡を標的に

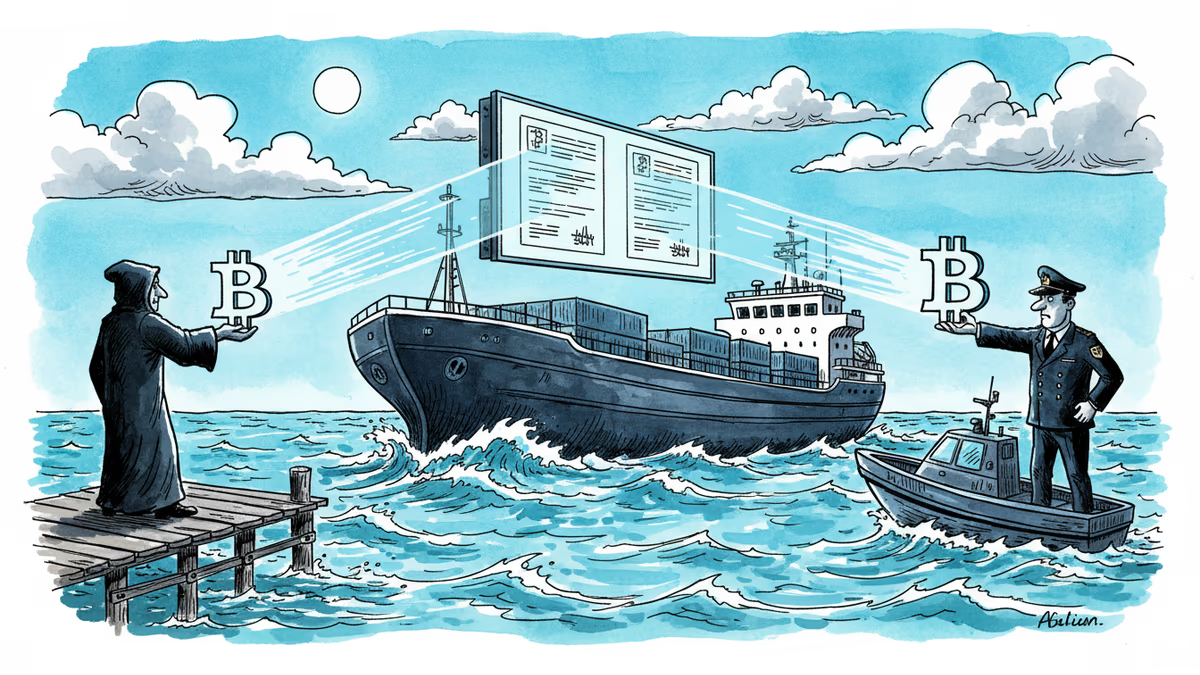

イランを装った詐欺師が仮想通貨で「通行料」を要求。ホルムズ海峡に足止めされた船舶を狙う新手の海上サイバー詐欺の実態と、日本のエネルギー安全保障への影響を解説します。

ある船長が画面を見つめています。送信者は「イラン当局」と名乗り、ビットコインで通行料を支払わなければ航行を許可しないと告げています。沖合では、実際にイランの砲撃を受けた船の話が伝わっています。支払うべきか、無視すべきか——その判断を誤れば、乗組員の命が危険にさらされます。

これは映画の話ではありません。2026年4月、ホルムズ海峡で実際に起きていることです。

何が起きているのか

4月20日、ギリシャの海上リスク管理会社MARISKSが緊急警告を発しました。イラン当局を装った詐欺師が、ホルムズ海峡付近で足止めされた船舶の運航会社に対し、ビットコインやテザーで「通行料」を支払うよう求めるメッセージを送っているというものです。ロイター通信がこの警告を最初に報じました。

問題をより複雑にしているのは、本物のイラン当局も実際に暗号通貨での支払いを要求しているという事実です。イランはペルシャ湾の出口にあたるホルムズ海峡を通過する油送船に対し、仮想通貨での通行料支払いを義務付け、さらに検査のためにイラン沿岸に近い航路を通るよう求めています。本物と偽物の区別が、現場では極めて難しい状況です。

少なくとも1隻の船が、詐欺師への支払いを本物のイラン当局への支払いと誤解した可能性があり、その後イランから砲撃を受けたと報告されています。つまり、お金を払ったのに攻撃された——という最悪の事態が起きたかもしれないのです。

ホルムズ海峡は、世界の石油・液化天然ガス供給量の約5分の1が通過する、文字通り地球のエネルギー動脈です。ここが機能不全に陥れば、その影響は世界中のエネルギー価格に直結します。

なぜ今、これが重要なのか

この詐欺が成立する背景には、三つの要素が重なっています。

第一に、地政学的な緊張です。イランが実際に海峡の通行を制限・監視しており、船舶会社は「本物かもしれない」という恐怖から支払いに応じやすい状況にあります。詐欺師はその恐怖を武器にしています。

第二に、暗号通貨の追跡困難性です。ビットコインやテザーによる送金は、従来の銀行送金と異なり、一度送れば取り消しがほぼ不可能です。詐欺師にとって理想的な決済手段です。

第三に、海上通信の特殊性です。洋上の船舶は陸上のように素早く情報を照合したり、当局に問い合わせたりすることが困難です。判断を迫られる時間的プレッシャーの中で、誤った決断をしやすい環境があります。

日本にとって、この問題は決して対岸の火事ではありません。日本は原油輸入の約90%を中東に依存しており、その多くがホルムズ海峡を通過します。日本郵船、商船三井、川崎汽船といった日本の大手海運会社は、この海域に多数の船舶を運航させています。もし日本の船舶がこのような詐欺に遭遇した場合、経済的損失だけでなく、乗組員の安全にも直接影響が及びます。

誰が、どう見ているか

船舶運航会社の視点から見れば、これは二重の脅威です。本物のイラン当局からの要求と詐欺師からの要求を区別する明確な基準がない中で、どちらを無視しても危険が伴います。業界では「支払わなければ砲撃される、支払っても詐欺かもしれない」という絶望的な状況が生まれています。

保険会社にとっては新たなリスク評価が必要になります。暗号通貨詐欺による損失は、従来の海上保険でカバーされるのか。この問いへの答えは、まだ業界全体で定まっていません。

各国政府・海軍の立場では、民間船舶を保護する責任と、地政学的な緊張をエスカレートさせたくないという思惑の間で難しい判断を迫られています。日本の海上自衛隊も、この地域での情報収集・警戒活動を強化する必要があるかもしれません。

暗号通貨業界の視点では、この事件は仮想通貨が地政学的脅迫の道具として使われるという、長年批判されてきたリスクが現実化したことを示しています。規制当局がこれを口実に規制強化に動く可能性もあります。

一方で、異なる見方もあります。一部の専門家は、この種の詐欺は「新しい技術を使った古典的な詐欺」に過ぎず、適切な認証プロトコルと乗組員教育で対処可能だと指摘します。問題は技術ではなく、危機状況における情報共有と判断プロセスの欠如だという見方です。

また、イランが実際に暗号通貨で通行料を徴収しているという事実自体、国際的な制裁を回避するための手段として注目されています。これは単なる詐欺の話を超えて、制裁の実効性という問題にも触れています。

関連記事

米国防総省が確認:敵対勢力が商業的位置情報データを使い、戦場の米軍兵士を追跡・監視。広告テクノロジー産業が「国家安全保障上の脅威」として問われ始めた。

ブラウザのサイドチャネル攻撃「FROST」が、SSDのタイミング計測により閲覧履歴やアプリ情報を盗み見る。一般ユーザーから企業まで影響する新手法を解説。

Googleのセキュリティエンジニアが内部データを使い予測市場Polymarketで不正取引を行ったとして逮捕。仮想通貨の透明性が皮肉にも犯罪者の足跡を暴いた事件の全貌と、日本社会への示唆を読み解く。

英国ビザ申請の非公式サイト「UK Visa Portal」が、少なくとも10万件のパスポートや自撮り写真を公開状態で放置。セキュリティ問題が未解決のまま続いており、個人情報保護の観点から深刻な懸念を呼んでいます。

意見

この記事についてあなたの考えを共有してください

ログインして会話に参加